- Вычислительная криптография: как редукция задач помогает расшифровать смысл

- Что такое редукция задач в вычислительной криптографии?

- Примеры редукции задач в криптографии

- Пример 1: Задача факторизации и задача дискретного логарифма

- Пример 2: Битовые задачи и теория нулевых разгласок

- Теоретические основы редукций в криптографии

- Классы сложности и редукции

- Типы редукций

- Практическое применение редукций в обеспечении безопасности

- Оценка стойкости криптографических алгоритмов

- Создание новых методов защиты

- Прогнозирование криптоустойчивости

Вычислительная криптография: как редукция задач помогает расшифровать смысл

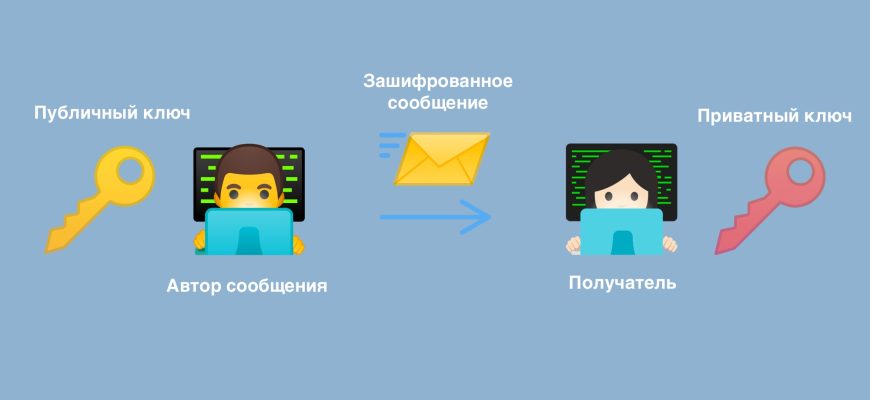

В современном мире информационных технологий и цифровых коммуникаций безопасность данных играет ключевую роль. Каждодневно мы передаем конфиденциальную информацию, совершаем онлайн-платежи и храним важные сведения в облаке. В основе любой криптографической системы лежат сложные математические задачи, решение которых обеспечивает безопасность и приватность. Одной из важнейших концепций в области вычислительной криптографии является редукция задач. Иначе говоря, это метод, позволяющий переводить одну сложную задачу в более простую или уже изученную, чтобы понять ее суть или найти решение.

В этой статье мы постараемся подробно раскрыть понятие редукции в криптографии, показать примеры её использования, разобраться в теоретических основах и практических аспектах. Мы расскажем, как это помогает криптоаналитикам и разработчикам создавать более надежные системы защиты данных.

Что такое редукция задач в вычислительной криптографии?

Редукция задач — это процесс преобразования одной криптографической задачи в другую, аналогичную по сути. Благодаря этому, решение сложной или неизвестной задачи сводится к решению уже изученной, для которой существуют алгоритмы или теоретические оценки. Иными словами, если мы можем показать, что задача А сводится (редуцируется) к задаче Б, то решение первой становится проще, так как у нас есть инструменты для работы со второй.

На практике редукция помогает:

- Оценивать сложность задач — если задача А редуцируется к задаче Б, чей уровень сложности известен, то можно предположить сложность задачи А.

- Доказать безопасность криптографической системы — если взломать систему означает решить сложную задачу, а эта задача редуцируется к уже безопасной, то система считается надежной.

- Разрабатывать новые алгоритмы — преобразуя сложные задачи в более простые, разработчики находят новые подходы к их решению.

Понимание редукций — важное звено в теории сложности задач и в криптоанализе. Чем лучше криптографическая задача редуцируется к известной, тем легче ее решить или доказать ее неразрешимость.

Примеры редукции задач в криптографии

Рассмотрим реальные примеры, которые помогают понять, как редукции работают в криптографической практике.

Пример 1: Задача факторизации и задача дискретного логарифма

Задача факторизации — это нахождение делителя числа, которое является произведением двух больших простых чисел. Эта задача лежит в основе многих криптографических алгоритмов, например, RSA. Задача дискретного логарифма — определить степень элемента по модулю этого числа. Обе задачи считаются сложными и широко используются для защиты информации.

Известно, что задача факторизации может быть редуцирована к задаче дискретного логарифма в некоторых группах. То есть, если решить задачу дискретного логарифма, то решается и задача факторизации. Но обратное — не доказано, и обе задачи считаются трудноразрешимыми в общем виде.

| Задача | Что означает редукция | Последствия |

|---|---|---|

| Факторизация числа N | Может быть свёрнута в задачу дискретного логарифма | Если решена дискретная логарифмическая задача — возможно решать и факторизацию |

| Задача дискретного логарифма | Может быть редуцирована к факторизации в определённых группах | В случае решения — можно рассматривать безопасность протоколов, основанных на этом |

Пример 2: Битовые задачи и теория нулевых разгласок

В рамках современных методов защиты данных важнейшим аспектом является преобразование информации так, чтобы злоумышленники не смогли восстановить исходные данные. В этом контексте редукции используют для связывания задач шифрования и задач вычислительной сложности.

Например, задача восстановления бита из зашифрованных данных может быть сводится к задаче поиска решения уравнений в определенных алгебраических структурах. Это позволяет создавать надежные системы шифрования, основывающиеся на предположении о трудности решения определенных математических задач.

Теоретические основы редукций в криптографии

Для глубокого понимания редукций необходимо разобраться в теоретических понятиях сложности и вычислимости.

Классы сложности и редукции

В теории сложности задач различают классы, такие как P, NP, NP-Complete и NP-hard. Эти определения помогают понять, насколько трудно решить ту или иную задачу.

- P, класс задач, решаемых за полиномиальное время.

- NP — класс задач, решение которых при наличии предполагаемого решения можно проверить за полиномиальное время.

- NP-Complete — наиболее трудные задачи в NP; если их решить за полиномиальное время, то все задачи в NP тоже решены за полиномиальное время.

Редукции помогают установить, что задача из одного класса легко сводится (редуцируется) к задаче другого класса, что позволяет делать выводы о ее сложности.

Типы редукций

- Качественная редукция, показывает, что решение одной задачи дает решение другой.

- Качественная подстановка — более слабая, но часто достаточно применяемая для оценки сложности.

- Качественная полная редукция — одна задача сводится к другой с сохранением характеристик сложности.

Эти типы позволяют построить сложную цепочку преобразований и понять, к каким классам сложности принадлежит исследуемая задача.

Практическое применение редукций в обеспечении безопасности

От теоретических аспектов мы переходим к практическим сценариям. В криптографии редукции играют важную роль при разработке и оценке безопасности систем.

Оценка стойкости криптографических алгоритмов

Если безопасность системы базируется на предположении о трудности решения определенной задачи, то её анализ сводится к поиску редукции этой задачи к уже известным трудным задачам. Так, например, криптоаналитики пытаются свести попытки взлома к нерешенным задачам и, в случае успеха, показывают, что система надежна.

Создание новых методов защиты

Использование редукций позволяет разрабатывать новые схемы шифрования, основываясь на предположениях о сложности известных математических задач. Такие системы более устойчивы к потенциальным атакам.

Прогнозирование криптоустойчивости

| Методика | Применение | Преимущества |

|---|---|---|

| Редукция задач к NP-трудным проблемам | Оценка безопасности криптографических протоколов | Обеспечение высокого уровня защиты |

| Редукция к популярным криптоатакам | Разработка устойчивых систем | Повышение надежности |

Таким образом, редукции — это неотъемлемая часть теоретической базы и практики вычислительной криптографии. Они позволяют связывать сложность задач, определять их безопасность, разрабатывать новые криптоалгоритмы и анализировать потенциальные угрозы.

Понимание механизма редукций помогает специалистам не только оценить текущий уровень защиты, но и создавать более устойчивые системы для будущего. В мире, где информация становится все более ценным ресурсом, такие знания становятся настоящим оружием в борьбе за приватность и безопасность данных.

Вопрос: Почему в криптографии так важно уметь редуцировать сложные задачи к более простым или уже известным решениям?

Ответ заключается в том, что редукция позволяет вывести безопасность или воспринимаемую сложность системы на новый уровень, поставив задачу в контекст уже изученных решений или оцененных сложностей. Это даёт аналитикам и разработчикам мощный инструмент для оценки угроз и построения надежных криптографических протоколов, а также способствует развитию теоретических основ криптоанализа.

Подробнее

| Криптография и редукции | Методы криптоанализа | Классы сложности задач | Сложность алгоритмов шифрования | Применение редукций в теории сложности |

| Обоснование безопасности криптографических протоколов | Взлом криптосистемы | Криптоанализ и вычислительная сложность | Алгоритмы факторизации | Выбор устойчивых криптографических задач |