Криптоанализ и Атаки

Криптоанализ и Атаки Теория криптографической случайности: Как физические

Поля в Криптографии

Поля в Криптографии Теория криптографической случайности: Генераторы на

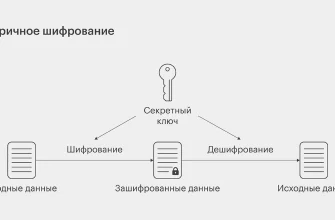

Применение в Криптографии

Применение в Криптографии Понятие криптостойкости: Разница между вероятностной

Применение в Криптографии

Применение в Криптографии Понимание Атаки с Оракулом: Что это и как защититься?

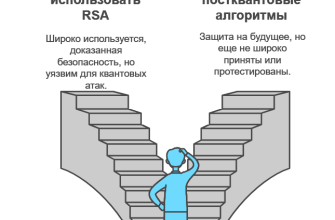

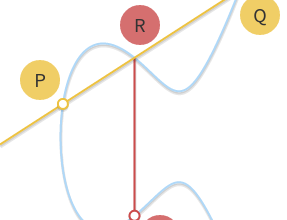

Теория Эллиптических Кривых

Теория Эллиптических Кривых Асимметричное шифрование: Погружаемся в теорию RSA

Применение в Криптографии

Применение в Криптографии Погружение в потоковые шифры: архитектура ChaCha20

Поля в Криптографии

Поля в Криптографии Протоколы аутентификации: Взгляд изнутри на Kerberos

Применение в Криптографии

Применение в Криптографии Погружение в мир криптографических протоколов: как

Теория Эллиптических Кривых

Теория Эллиптических Кривых Безопасность блокчейна: PoW против PoS — что выбрать

Криптоанализ и Атаки

Криптоанализ и Атаки Тестирование генераторов случайных чисел: как обеспечить

Применение в Криптографии

Применение в Криптографии Магия MAC и её роль в обеспечении безопасности TLS

Поля в Криптографии

Поля в Криптографии Раскрываем тайны хеш-функций: свойства однонаправленности

Применение в Криптографии

Применение в Криптографии Криптографические привязки: как обеспечить безопасность

Поля в Криптографии

Поля в Криптографии Путешествие во Времени: Как Использовать Блочные Шифры

Криптоанализ и Атаки

Криптоанализ и Атаки Теория хешей: Полное погружение в конструкцию SHA-2

Теория Эллиптических Кривых

Теория Эллиптических Кривых Атаки по времени (Timing Attacks): как они раскрывают

Применение в Криптографии

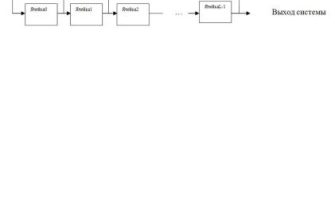

Применение в Криптографии Погружение в мир потоковых шифров: как работают генераторы

Применение в Криптографии

Применение в Криптографии Инновационные методы обмена ключами: протоколы на основе

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Угрозы и атаки на поля в криптографии

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Теория над полями Галуа — ключ

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Тайны рациональных чисел и их

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: секреты криптоанализа и их значение

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: революция в мире цифровых денег

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: разбираемся, что скрыто за понятиями

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями характеристики

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями Галуа и