- Теория распределения ключей: протоколы с использованием цифровых подписей, как обеспечить безопасность данных?

- Что такое распределение ключей и почему оно важно?

- Типы протоколов распределения ключей

- Цифровые подписи: основа доверия и безопасности

- Процесс создания и верификации цифровой подписи

- П protocolы с использованием подписи: как работают системы?

- Протокол аутентификации с использованием цифровых подписей

- Протокол обмена зашифрованными сообщениями с подписью

- Преимущества и вызовы протоколов с использованием цифровых подписей

- Преимущества

- Вызовы и ограничения

Теория распределения ключей: протоколы с использованием цифровых подписей, как обеспечить безопасность данных?

В современном мире информационных технологий проблема обеспечения безопасности и целостности передачи данных стоит особенно остро. Множество систем, от электронных платежей до личных переписок, требуют не только быстрого и удобного обмена информацией, но и её надежной защиты. Среди методов защиты особое место занимает протоколы с использованием цифровых подписей, которые основаны на принципах криптографии и теории распределения ключей.

Мы решили подробно разобраться, как же работают эти протоколы, какие основные этапы они включают и почему именно цифровые подписи сегодня являются одним из самых эффективных инструментов для обеспечения конфиденциальности, аутентичности и целостности данных.

Что такое распределение ключей и почему оно важно?

Перед тем как погрузиться в детали протоколов, важно понять, что такое распределение ключей. В криптографии ключи служат секретами, которые позволяют шифровать и расшифровывать сообщения. Основная проблема — как безопасно распределить эти ключи между двумя или более сторонами, чтобы никто посторонний не мог получить к ним доступ.

Если распределение ключей осуществляется неправильно или в небезопасных условиях, это может привести к уязвимостям в системе. Поэтому возникла необходимость разработки специальных протоколов, гарантирующих безопасность передачи ключей. Они позволяют сторонам обмениваться секретами без риска быть перехваченными злоумышленниками.

Типы протоколов распределения ключей

Существует несколько основных типов протоколов, каждый из которых решает задачу распределения ключей в определенных условиях:

- Дое-подзаконные протоколы — предполагают использование доверенного третьего лица для обмена ключами.

- Дейкстрический протокол — основан на математических свойствах диффи-Хеллмана и широко используется в современных системах.

- Асимметричные протоколы — используют пару ключей (открытый и закрытый) и позволяют устанавливать зашифрованные соединения без необходимости предварительного обмена секретами.

| Тип протокола | Основные особенности | Применение | Плюсы и минусы |

|---|---|---|---|

| Доверенное третье лицо | Использование централизованного доверенного участника | Классические системы с централизованной авторизацией | Высокая безопасность, зависимость от третьего лица |

| Диффи-Хеллман | Обмен взамодействующими публичными ключами | Защищенные каналы связи, VPN, HTTPS | Рекомендуется использовать в сочетании с другими протоколами |

| Асимметричное шифрование | Использование пары ключей, один публичный, другой секретный | Цифровые подписи, SSL/TLS | Высокая безопасность без предварительного обмена секретами |

Цифровые подписи: основа доверия и безопасности

Чисто теоретически, криптографические методы позволяют зашифровать сообщения. Но как убедиться в том, что сообщение действительно исходит от заявленного отправителя и не было изменено по пути? Вот тут на сцену выходят цифровые подписи.

Цифровая подпись является криптографическим методом, который обеспечивает две важные функции:

- Аутентификацию — подтверждение личности отправителя.

- Целостность, проверку, что сообщение не было изменено.

Использование цифровых подписей делает возможным проверку подлинности сообщения без необходимости доверять непосредственно отправителю по предварительной договоренности, благодаря чему обеспечивается уровень безопасности, который трудно взломать или подделать.

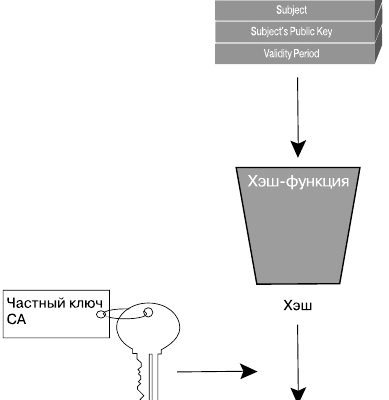

Процесс создания и верификации цифровой подписи

Чтобы создать цифровую подпись, пользователь использует свой закрытый ключ для подписания сообщения или его хеша. Получатель, в свою очередь, использует публичный ключ отправителя для проверки подписи. Процесс можно представить следующим образом:

- Создаётся хеш сообщения с помощью хеш-функции.

- Хеш зашифровывается закрытым ключом отправителя — формируется подпись.

- Сообщение и подпись отправляются получателю.

- Получатель расшифровывает подпись публичным ключом отправителя, получая хеш;

- Проверяет совпадение полученного хеша с собственным вычисленным — подтверждает подлинность и целостность сообщения.

| Параметры | Описание | Роль в процессе |

|---|---|---|

| Закрытый ключ | Ключ, известный только владельцу | Создание подписи |

| Публичный ключ | Общий для всех участников системы | Проверка подписи |

| Хеш-функция | Функция с односторонней передачей | Создание уникального представления сообщения |

П protocolы с использованием подписи: как работают системы?

Итак, рассмотрим основные протоколы, которые используют цифровые подписи для обеспечения безопасности передачи данных в различных системах. Они отличаются по механизму взаимодействия, использованию криптографических алгоритмов и уровню защиты, и каждый из них находит свое применение в определенных сценариях.

Протокол аутентификации с использованием цифровых подписей

Этот протокол предназначен для подтверждения личности сторон. В классическом варианте он предполагает следующее:

- Отправитель создаёт цифровую подпись для сообщения.

- Вложенную подпись отправляет получателю вместе с самим сообщением.

- Получатель проверяет подпись с помощью публичного ключа.

- Если проверка успешна — сторона считается надежной.

Такой подход широко применим в системах электронных подписей, подписанных договоров и удостоверения личных данных.

Протокол обмена зашифрованными сообщениями с подписью

В этом случае, кроме цифровой подписи, используются механизмы симметричного или асимметричного шифрования для защиты содержимого сообщения. Процесс включает такие этапы:

- Отправитель шифрует сообщение публичным ключом получателя.

- Создаёт подпись для фильма (частичный хеш) или полноценного сообщения.

- Отправляет зашифрованное сообщение вместе с подписью.

- Получатель расшифровывает сообщение и проверяет подпись.

| Элемент | Действие | Обеспечиваемая безопасность | Используемые алгоритмы/методы |

|---|---|---|---|

| Публичный ключ | Расшифровка сообщения или подписи | Аутентичность отправителя, защита от подделки | RSA, ECC |

| Закрытый ключ | Подписание и шифрование | Конфиденциальность, целостность | RSA, DSA, ECDSA |

| Подпись | Использование для проверки аутентичности | Гарантирует, что сообщение не было изменено | Дигитальная подпись |

Преимущества и вызовы протоколов с использованием цифровых подписей

Несмотря на множество преимуществ, протоколы с цифровыми подписями сталкиваются и с определенными вызовами; Мы выделим ключевые из них, чтобы понимать, в каких случаях их стоит применять и как повышать уровень безопасности систем.

Преимущества

- Высокий уровень безопасности: криптографические методы делают невозможным подделку данных.

- Поддержка недоверия: цифровая подпись позволяет подтвердить оригинальность и целостность.

- Необходимость аутентификации: обеспечивают проверку личности стороны, что особенно важно в юридических аспектах.

- Гибкость применения: могут использоваться в электронных договорах, системах голосования, финансовых транзакциях.

Вызовы и ограничения

- Управление ключами: необходимость надежного хранения и распространения закрытых ключей.

- Зависимость от криптографических алгоритмов: с развитием технологий, новые методы могут стать устаревшими.

- Производительность: криптографические операции требуют ресурсов, что важно при массовых транзакциях.

- История и доверие: необходимо убедиться в достоверности публичных ключей (цепочек сертификации).

Общая картина показывает, что протоколы с использованием цифровых подписей — это фундамент современного информационного обмена, гарантирующий безопасность, доверие и защиту данных. В будущем ожидаем развитие новых алгоритмов, повышение скорости операций и интеграцию с блокчейн-технологиями, что значительно расширит их возможности.

Автоматизация процесса распределения ключей и проверка цифровых подписей становится особенно актуальной в эпоху безбарьерных цифровых сервисов. Так, например, системы электронных документов, автоматизированных договоров и цифровых удостоверений уже давно используют эти технологии, и их роль в будущем лишь возрастет.

Какой самый надежный протокол для защиты информации в условиях постоянных киберугроз — выбор зависит от конкретных задач и уровня защиты, который вы хотите обеспечить. Но применение цифровых подписей является универсальным и проверенным методом, подтверждающим подлинность и целостность данных.

И, наконец, важно помнить: безопасность — это не только технология, но и процессы, дисциплина и грамотное управление ключами. Внедряя протоколы с подписями, мы создаем надежный щит для наших данных и цифровых активов.

Подробнее

| Криптография и цифровые подписи | Протоколы распределения ключей | Диффи-Хеллман протокол | Как работает цифровая подпись | Безопасность данных в интернете |

| Электронные цифровые подписи | Примеры протоколов аутентификации | Обмен ключами в криптографии | Обеспечение конфиденциальности | Современные алгоритмы шифрования |

| Защита электронной почты | Криптографические механизмы | Лучшая криптография для бизнеса | Обеспечение цифровой надежности | Современные системы безопасности |

| Протокол SSL/TLS | Какие алгоритмы лучше использовать | Шифрование и дешифрование | Обеспечение электронной идентификации | Будущее криптографических технологий |

| Блокчейн и подписи | Обмен ключами в блокчейн | Реальные кейсы использования | Криптографические стандарты | Криптографические алгоритмы |