Теория MAC: CBC-MAC — Как обеспечить надежную аутентификацию сообщений

В современном мире информационных технологий защита данных становится неотъемлемой частью любой системы безопасности. Особенно важна аутентификация сообщений, позволяющая убедиться в том, что информация не была изменена или подделана в процессе передачи. Одним из наиболее известных методов обеспечения целостности и аутентичности является CBC-MAC — механизм Message Authentication Code, основанный на режиме шифрования CBC (Cipher Block Chaining). В этой статье мы подробно расскажем, что такое CBC-MAC, как он работает, в чем его преимущества и ограничения, а также приведем практические примеры использования в современных системах.

Что такое MAC и зачем он нужен?

Прежде чем углубляться в особенности CBC-MAC, важно понять базовые принципы работы Message Authentication Code (MAC). MAC — это короткое значение, которое создается на основе сообщения и секретного ключа. Его основная задача — доказательство того, что сообщение действительно принадлежит отправителю и не было изменено в пути.

Основные цели использования MAC:

- Обеспечение целостности данных: удостовериться, что сообщения не были изменены.

- Аутентификация отправителя: подтвердить, что сообщение исходит именно от предполагаемого источника.

- Защита от подделки: предотвратить возможность злоумышленника вставить поддельное сообщение.

В отличие от шифрования, целью MAC является не скрытие информации, а проверка её подлинности и целостности. MAC генерируется на стороне отправителя и проверяется на стороне получателя, что делает его важной составляющей систем цифровой подписи и протоколов безопасности.

Что такое CBC-MAC и чем он отличается от других методов?

CBC-MAC (Cipher Block Chaining Message Authentication Code), это алгоритм создания MAC, основанный на режиме шифрования CBC. Его отличительной чертой является использование блокового шифра и цепочной связи для вычисления итогового кода.

В отличие от простых MAC-алгоритмов, таких как HMAC, CBC-MAC имеет определенные уникальные свойства и ограничения. Основная идея — разделить сообщение на блоки фиксированной длины, пройти эти блоки через шифр в режиме цепочки, и использовать последний зашифрованный блок в качестве MAC.

Основное отличие CBC-MAC от других методов:

- Основан на блочном шифре: требует наличия надежного блочного шифра, например AES.

- Интуитивно понятен и прост в реализации: особенно хорошо подходит для систем, где используется уже блоковое шифрование.

- Обеспечивает высокую безопасность при правильной реализации: если используется правильно, CBC-MAC является очень надежным.

Как работает CBC-MAC?

Общий принцип работы

Процесс генерации CBC-MAC включает несколько этапов, и для его понимания важно иметь базовое представление о режиме CBC шифрования.

| Этап | Описание |

|---|---|

| Подготовка сообщения | Сообщение делится на равные блоки фиксированного размера (например, 128 бит для AES). |

| Инициализация | Используется начальный вектор (IV), который обычно устанавливается в нулевое значение для CBC-MAC. |

| Обработка блоков | Каждый блок обрабатывается шифром в цепочке, где результат предыдущего шифрования используется для обработки следующего. |

| Получение MAC | Последний зашифрованный блок используется как итоговая аутентификационная метка. |

Пример

Представим, что у нас есть сообщение, разбитое на три блока: M1, M2, M3. После обработки каждого блока в режиме CBC шифрования, финальный блок будет являться нашим MAC или кодом аутентификации.

Das

- Начальный вектор (IV): обычно равен нулю.

- Значение MAC: последний зашифрованный блок.

Преимущества и ограничения CBC-MAC

Преимущества

- Высокая безопасность при правильной реализации и использовании надежных шифров.

- Эффективность — использует существующие многоразовые шифры, такие как AES.

- Простота реализации — легко встроить в системы, уже использующие блоковые шифры.

Ограничения

- Безопасность ограничена длиной сообщения: при использовании с разными длинами сообщений возможны атаки.

- Не подходит для сообщений с переменной длиной: требует дополнительных мер, например, добавления длины сообщения для устойчивости.

- Неэффективен для потоковых данных без доработок.

Практическое использование CBC-MAC

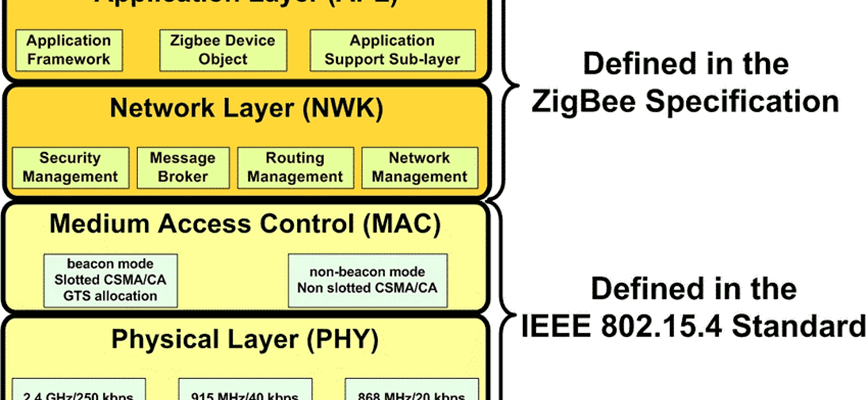

Сегодня CBC-MAC активно применяется в различных протоколах безопасности, таких как IPsec и TLS, для аутентификации ключевых данных, а также в встроенных системах и IoT-устройствах.

Например, в системах передачи данных, где важно обеспечить подтверждение целостности и аутентичности сообщений, CBC-MAC позволяет на стороне получателя проверить, что сообщение не было изменено и действительно отправлено авторизованным источником.

Кроме того, CBC-MAC является составной частью более сложных механизмов, таких как OCB и GMAC, расширяющих его возможности и безопасность.

Однако важно помнить о его ограничениях, особенно связанных с длиной сообщений, и соблюдать рекомендации по дополнительным мерам защиты, например, использование фиксированных длиний сообщений или комбинирование с другими методами.

Вопрос: Можно ли использовать CBC-MAC для сообщений переменной длины без дополнительных мер?

Ответ: Нет. Для сообщений переменной длины рекомендуется использовать защищённые схемы, такие как CMAC, которая является расширением CBC-MAC и специально создана для устойчивой работы с переменными длинами. В противном случае, возможны уязвимости и атаки, связанные с длиной сообщений.

Подробнее

| протоколы аутентификации сообщений | шифрование CBC и его особенности | безопасность MAC алгоритмов | разработка криптографически стойких систем | примеры использования CBC-MAC в реальных системах |

| секретные ключи в MAC алгоритмах | различия между MAC, HMAC и CMAC | протоколы передачи данных с MAC | преимущества блока шифрования AES | авторизация и проверка целостности |

| устойчивость к атакам на MAC | плюсы и минусы CBC-MAC | протоколы криптографической защиты | современные стандарты MAC | примеры уязвимостей и атаки |