- Теория идеальных шифров: Как обеспечить криптостойкость по Шеннону и защитить ваши данные

- Что такое идеальный шифр и почему он важен?

- Христофер Шеннон и его вклад в теорию криптографии

- Книга Шеннона о теории идеальных шифров

- Основные принципы криптостойкости по Шеннону

- Практическое применение теории Шеннона в современном шифровании

Теория идеальных шифров: Как обеспечить криптостойкость по Шеннону и защитить ваши данные

В современном мире безопасность информации стала неотъемлемой частью нашей жизни. Каждый день мы передаём и получаем огромные объёмы данных — от личных сообщений до коммерческой тайны. Но как сделать так, чтобы эти данные были максимально защищены от посторонних глаз? Ответ кроется в теории идеальных шифров и принципах, заложенных в криптостойкости по Шеннону. В этой статье мы подробно разберем, что такое идеальные шифры, как работает их криптостойкость, и почему теория Шеннона считается одной из основ современного шифрования.

Что такое идеальный шифр и почему он важен?

Идеальный шифр — это шифр, в котором каждый зашифрованный текст (ciphertext) не содержит никакой информации о исходном сообщении (plaintext) без знания ключа. Это означает, что, получая зашифрованные данные, злоумышленник не может сделать никаких предположений о содержимом, кроме того, что оно существует. Такой уровень безопасности достигается, если для всех возможных сообщений и ключей вероятность получения конкретного зашифрованного текста одинакова.

Зачем нужна идея идеального шифра? Потому что она задаёт теоретическую границу невозможности взлома, то есть когда безопасность достигается на основе математической теории. Это важно для понимания, насколько можно доверять современным системам шифрования и что стоит использовать для защиты своих данных.

Христофер Шеннон и его вклад в теорию криптографии

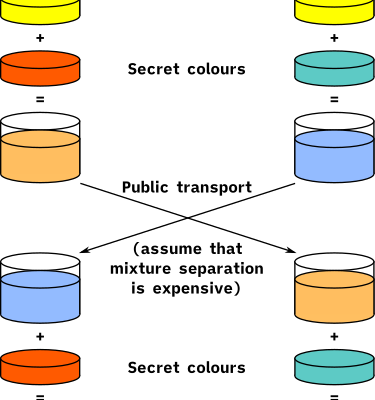

Ключевым человеком в области теории шифров считается Клод Шеннон. В 1949 году он опубликовал фундаментальную работу "Теория передачи информации", которая задала основу современной криптографии. Шеннон ввёл понятия, такие как криптостойкость, математическая секретность и идеальные шифры.

В своей теореме о безопасности он доказал, что:

"Для обеспечения абсолютной криптостойкости необходимо использовать одинразовый блокнот—ключ, не повторяющийся и такой же длины, как сообщение."

Эти идеи легли в основу метода, известного как шрединг-код, который позволяет создавать абсолютную безопасность при использовании уникальных ключей.

Книга Шеннона о теории идеальных шифров

В своей работе Шеннон вводит понятия энтропии (мера неопределённости), и показывает, что для достижения идеальной секретности ключ должен быть случайным, равномерно распределённым и длиной не меньше сообщения. Это приводит к формуле, которая говорит о необходимости использования максимум случайных данных для шифрования.

Основной принцип: если зашифровать сообщение ключом, который является полностью случайным набором символов такой же длины, то получить информацию о исходных данных без знания ключа невозможно. Такой подход называется одноразовым блокнотом и является абсолютно стойким.

| Пример | Описание | Плюсы | Минусы | Использование |

|---|---|---|---|---|

| Текст | Простое сообщение | Абсолютная безопасность | Необходимость длинных уникальных ключей | Национальная безопасность, дипломатия |

Основные принципы криптостойкости по Шеннону

Криптостойкость — это способность шифра противостоять попыткам взлома и раскрыть исходное сообщение без ключа. По Шеннону, для обеспечения теоретической криптостойкости необходимо соблюдать несколько важных принципов:

- Полная случайность ключа — он должен быть максимально непредсказуемым и не связанный с сообщением.

- Длина ключа должна быть не меньше длины сообщения, чтобы избежать повторений и уязвимостей.

- Неразделимость, каждый возможный ключ должен порождать равновероятные зашифрованные сообщения.

- Отсутствие повторов ключа — использование одного и того же ключа более одного раза ослабляет безопасность.

На практике эти принципы реализуются в различных протоколах и алгоритмах, таких как одноразовый блокнот или современные схемы на основе криптографических хешей и эллиптических кривых.

Практическое применение теории Шеннона в современном шифровании

Несмотря на то, что теоретическая модель идеального шифра практически недостижима из-за требований к длине ключа и его случайности, принципы Шеннона нашли многочисленные применение в реальных системах безопасности:

- Гарантированные секретные линии связи — государственные и военные системы используют концепции, близкие к идеальным шифрам.

- Ключевые обмены и генерация случайных чисел — современные протоколы используют криптографические алгоритмы, базирующиеся на трудности решения задач, схожих с задачами Шеннона.

- Защита данных в интернете — SSL/TLS протоколы используют криптографию с рандомизированными ключами, создаваемыми по принципам теории информации.

Но важно помнить, что практически невозможно реализовать чисто идеальный шифр в реальных условиях — чаще всего речь идет о достаточно высокой криптостойкости, достигаемой за счёт алгоритмов с хорошей математической основой.

В завершении необходимо подчеркнуть, что идея идеальной криптостойкости — это скорее теоретическая концепция, не всегда достижимая в реальности. Однако, понимание принципов, заложенных Шенноном, помогает разрабатывать защищённые системы, максимально приближенные к этой идеальной модели. В современном мире наши данные и коммуникации требуют постоянного внимания и грамотного подхода к шифрованию. Именно поэтому изучение и применение теории Шеннона остаётся актуальным для специалистов в области информационной безопасности.

Вопрос: Почему использование длинных случайных ключей считается секретным и надежным способом защиты данных по Шеннону?

Ответ: Потому что длинные случайные ключи, равной длины сообщения, обеспечивают полную неопределённость для злоумышленника. Такой ключ невозможно предсказать или повторить, а каждая возможная комбинация ключа и сообщения даёт равновероятный зашифрованный результат. Таким образом, злоумышленник не может сделать никаких предположений о подлинном содержимом, что делает систему абсолютно стойкой. Этот принцип заложен в основу одноразового блокнота, который считается теоретически непробиваемым, если выполняются все условия его использования.

Подробнее

| Цель статьи | Ключевые принципы | История и теория | Практическое применение | Советы по безопасности |

| что такое идеальный шифр | принципы криптостойкости по Шеннону | вклад Шеннона в криптографию | примеры современных систем | как защитить данные |