- Теория хешей с аутентификацией: полное руководство по NMAC

- Что такое хеш-функции и зачем они нужны?

- Основные свойства криптографических хеш-функций

- Механизмы аутентификации и роль хешей

- Что такое HMAC?

- Принцип работы HMAC

- Что такое NMAC и чем он отличается от HMAC?

- Структура NMAC

- Преимущества и недостатки NMAC

- Практические применения NMAC

Теория хешей с аутентификацией: полное руководство по NMAC

В современном мире информационной безопасности защита данных становится неотъемлемой частью нашего повседневного существования. Мы все сталкиваемся с необходимостью защищать свои сообщения, пароли и конфиденциальную информацию от несанкционированного доступа. Одним из ключевых инструментов в арсенале специалистов по криптографии являются хеш-функции — мощные средства обеспечения целостности данных и аутентификации. В этой статье мы подробно разберем принципы работы хешей и их роль в аутентификации, особенно сосредоточимся на концепции NMAC (Nested MAC) — расширении алгоритмов HMAC, дающем дополнительную защиту.

Что такое хеш-функции и зачем они нужны?

В основе любой криптографической системы лежат так называемые хеш-функции — односторонние преобразования, которые преобразуют произвольный блок данных в строку фиксированной длины, называемую хешем или дайджестом. Главная особенность таких функций — их необратимость и уникальность: даже минимальное изменение входных данных вызывает кардинальные изменения в итоговом хеше, что делает их ценным инструментом для проверки целостности информации.

Ключевые применения хеш-функций включают:

- Проверка целостности данных — позволяет удостовериться, что файл или сообщение не были изменены.

- Цельность паролей — хранение изломанных хешей паролей вместо самих паролей для повышения уровня безопасности.

- Механизмы цифровой подписи — обеспечение неподдельности документов.

Основные свойства криптографических хеш-функций

| Свойство | Описание |

|---|---|

| Односторонность | Из хеша нельзя восстановить исходные данные. |

| Уникальность | Различные входные данные должны давать разные хеши. |

| Стойкость к collisions | Практически невозможно найти два разных входа с одинаковым хешем. |

| Быстродействие | Расчет хеша должен быть быстрым и эффективным. |

Механизмы аутентификации и роль хешей

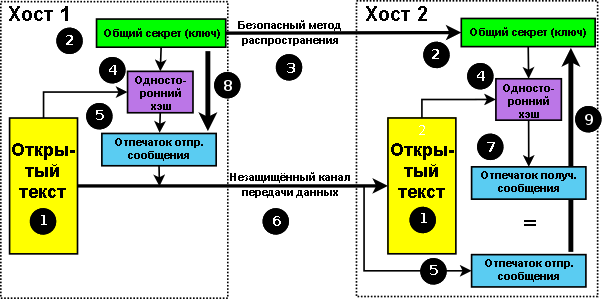

Суть аутентификации в криптографии — это подтверждение подлинности передаваемой информации или личности отправителя. Одна из эффективных схем — создание так называемых MAC (Message Authentication Code) — специальных кодов, подтверждающих, что сообщение не было изменено и действительно отправлено владельцем ключа.

Для создания MAC используют хеш-функции в связке с секретным ключом. Самым распространенным примером является HMAC, Hash-based Message Authentication Code, который широко применяется в сетевых протоколах, таких как SSL/TLS, IPsec и других.

Что такое HMAC?

- HMAC — это алгоритм, основанный на использовании криптографической хеш-функции (например, SHA-256), вместе с секретным ключом для генерации уникального кода.

- Обеспечивает защиту не только целостности сообщения, но и его аутентичности, подтверждая, что сообщение отправлено обладателем известного ключа.

- Используется во многих протоколах безопасности благодаря высокой скорости и надежности.

Принцип работы HMAC

| Этап | Описание |

|---|---|

| Подготовка ключа | Если ключ короче блока хеша, его дополняют нулями; если длиннее, он сначала хешируется. |

| Создание внутренних и внешних векторов | Ключ объединяется с двумя разными константами, inner и outer padding — и используется в процессе. |

| Обработка данных | Данные объединяются с ключевыми векторами, и результат хешируется дважды — сначала внутренний, затем внешний. |

В результате получаем уникальный, надежный код, который подтверждает подлинность и целостность сообщения.

Что такое NMAC и чем он отличается от HMAC?

NMAC (Nested MAC) — это расширение классической схемы MAC, включающая в себя вложенные уровни аутентификации. В отличие от стандартного HMAC, где применяется один слой хеширования с ключом, NMAC использует два слоя, каждый из которых обрабатывается отдельно, повышая надежность системы и сопротивляемость к некоторым видам атак.

Изначально идея пришла к нам из теории информационной безопасности для повышения уровня защиты, учитывая возможные слабости односторонних алгоритмов и схем. В основе NMAC лежит двухступенчатая структура, которая позволяет снизить вероятность успешных collision attacks и увеличить стойкость к различным видам криптоаналитических процедур.

Структура NMAC

- Первый слой — создание промежуточного хеша с помощью секретного ключа и исходных данных.

- Второй слой — повторная обработка результата первого слоя с другим ключом или тем же ключом, обеспечивая двойную защиту.

| Элемент | Описание |

|---|---|

| Внутренний MAC | Обработка исходных данных с помощью ключа и хеш-функции. |

| Внешний MAC | Обработка результата внутреннего MAC с другим ключом, что создает двойную аутентификацию. |

Преимущества и недостатки NMAC

Рассмотрим, почему использование NMAC оправдано и в каких случаях его применение особенно актуально. Среди преимуществ можно выделить:

- Повышенная стойкость к collision attacks — двойное хеширование существенно усложняет ложные атаки.

- Более высокая безопасность — использование двух уровней ключей и хеширования, что снижает вероятность компрометации системы.

- Гибкость — возможность настроить дополнительные уровни защиты, адаптируя схему под нужды конкретного протокола или системы.

Однако существуют и недостатки:

- Повышенная вычислительная сложность и нагрузка на систему — из-за двойного хеширования и обработки данных.

- Меньшая распространенность по сравнению с HMAC, что может создаст трудности в реализации и интеграции.

Практические применения NMAC

NMAC используется в тех случаях, когда требуется максимальный уровень защиты и сопротивляемости различным атакам. Примерами могут служить:

- Защита критически важных систем и криптофонных каналов связи.

- Обеспечение долговременной безопасности при передаче секретных данных.

- Создание надежных систем аутентификации для резервных каналов и резервных схем.

Вопрос: Почему использование NMAC считается более безопасным по сравнению с HMAC при определенных условиях?

Ответ: Использование NMAC с двумя уровнями хеширования и ключами усложняет процесс анализа и взлома системы для злоумышленников. Это повышает устойчивость схемы к collision attacks и другим криптографическим уязвимостям, так как атака должна преодолеть два слоя защиты вместо одного. В условиях, когда действительно важна максимальная безопасность, эта схема становится предпочтительным выбором.

Для специалистов в области информационной безопасности важно помнить, что, несмотря на высокую эффективность, криптографические схемы требуют грамотного внедрения и регулярного обновления, чтобы поддерживать уровень защиты на должном уровне. В конечном итоге, правильный выбор и использование технологий, таких как NMAC, помогают обеспечить безопасность данных и доверие пользователей в цифровую эпоху.

Больше информации по теме NMAC и криптографическим схемам

| Криптография и безопасность данных | Производительность хеш-функций | Защита каналов связи | Общая схема HMAC | Преимущества NMAC |

| Коллизии и устойчивость криптосистем | Криптоатаки и их виды | Криптографические протоколы | Обоснование вложенных схем | Современные тенденции в криптографии |

| Обеспечение конфиденциальности | Аутентификация и цифровые подписи | Криптоустойчивость алгоритмов | Примеры реальных атак | Будущее криптографии |

| Криптоанализ и его методы | Практика применения хешей | Обеспечение целостности данных | Новые алгоритмы защиты | Обзор современных криптографических схем |