- Теория хешей с аутентификацией: EMAC — как обеспечить безопасность ваших данных

- Что такое хеш-функции и зачем они нужны?

- Что такое EMAC и для чего он нужен?

- Принцип работы EMAC: этапы и особенности

- Преимущества и недостатки EMAC

- Практическое применение EMAC: где и зачем используется?

- Сравнение EMAC с другими методами аутентификации

- Защита данных в реальной жизни: кейсы и примеры

- Что важно знать перед внедрением EMAC?

- Совет для практиков: как начать работу с EMAC?

Теория хешей с аутентификацией: EMAC — как обеспечить безопасность ваших данных

В современном мире информационных технологий безопасность данных становится главной задачей как для компаний, так и для обычных пользователей․ Одним из важных инструментов, обеспечивающих защиту информации, являются криптографические методы, в частности, алгоритмы аутентификации сообщений․ В этой статье мы подробно разберем один из таких методов — EMAC (Authenticated Message Authentication Code), а также погрузимся в теорию хеш-функций и их применение для защиты данных․

Что такое хеш-функции и зачем они нужны?

Начнем с основ․ Хеш-функции — это алгоритмы, преобразующие входные данные произвольной длины в строку фиксированной длины, которая называется хешем или дайджестом․ Их основными свойствами являются:

- Односторонность: невозможно восстановить исходные данные по хешу․

- Высокая чувствительность: изменение даже одного символа во входных данных приводит к значительному изменению хеша․

- Нет коллизий или их минимальное количество: сложно найти два разных набора данных, которые дадут одинаковый хеш․

Эти свойства делают хеш-функции идеальными для обеспечения целостности данных, а также для использования в цифровых подписях и алгоритмах аутентификации․

Что такое EMAC и для чего он нужен?

EMAC (Encrypted Message Authentication Code) — это расширение классического кода аутентификации сообщения (MAC), которое использует криптографически стойкое шифрование вместе с хеш-функциями для повышения уровня защиты․ В основе EMAC лежит идея обеспечить одновременно целостность сообщения и его аутентификацию․

Если рассматривать его как комбинацию хеша и симметричного шифра, то EMAC позволяет убедиться, что сообщение не было изменено и пришло именно от доверенного отправителя, в то же время сохраняя секретность передаваемых данных․

Принцип работы EMAC: этапы и особенности

Рассмотрим основные этапы функционирования EMAC:

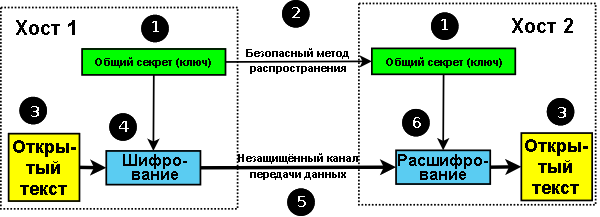

- Генерация ключей: для работы EMAC требуется использование секретного ключа, известного только отправителю и получателю․

- Хеширование сообщения: сообщение объединяется с секретным ключом и обрабатывается криптографической хеш-функцией․

- Шифрование: получившийся хеш-дайджест шифруется с помощью симметричного шифра, такого как AES․

- Передача данных: отправляется не только само сообщение, но и зашифрованный код EMAC․

- Проверка: получатель выполняет аналогичные операции, расшифровывает EMAC и сравнивает полученный хеш с расчетным на своем конце, подтверждая целостность и подлинность сообщения․

Именно благодаря такой последовательности действий обеспечиваются повышенные уровни защиты․

Преимущества и недостатки EMAC

- Плюсы:

- Высокий уровень защищенности, обеспечиваемый комбинацией хеш-функций и шифрования․

- Обеспечивает и целостность данных, и их аутентификацию одновременно․

- Устойчив к различным атакам, включая подделку сообщений и повторные атаки․

- Высокая computational нагрузка, что может влиять на производительность системы․

- Необходимость хранить секретные ключи в надежных местах․

- Сложность реализации по сравнению с простыми алгоритмами MAC․

Практическое применение EMAC: где и зачем используется?

EMAC широко используется в различных сферах, где требуется высокая степень защиты передаваемых данных:

- Финансовые транзакции: для подтверждения подлинности и целостности платежных поручений и отчетов․

- Безопасная коммуникация: в защищенных мессенджерах, VPN и системах видеоконференций․

- Интернет вещей (IoT): для подтверждения команд и данных между устройствами․

- Государственные системы: для защиты государственных секретов и коммуникаций․

Сравнение EMAC с другими методами аутентификации

| Метод | Описание | Преимущества | Недостатки |

|---|---|---|---|

| HMAC | Использует хеш-функцию с секретным ключом; широко распространен․ | Простота реализации, высокая безопасность при правильных настройках․ | Может быть уязвим к атакам, если выбран слабый хеш․ |

| EMAC | Комбинация шифрования и хеш-функции, повышенная защита․ | Высокий уровень безопасности, обеспечивает аутентификацию и конфиденциальность одновременно․ | Более сложная реализация и высокая вычислительная нагрузка․ |

| CMAC | Стандартный блоковый MAC алгоритм на основе симметричного шифра․ | Высокая безопасность, стандартизация․ | Требует строгой генерации и хранения ключей․ |

Защита данных в реальной жизни: кейсы и примеры

Рассмотрим несколько практических ситуаций, где использованием EMAC несмотря на его сложность, обеспечивается максимальная надежность․ Например, в банковских операциях, когда важно подтвердить, что сообщение не было изменено и действительно исходит от уполномоченного лица․ Или в системах хранения медицинских данных, где нарушение целостности может привести к серьезным последствиям для пациентов․

Преимущество EMAC проявляется, особенно при сложных сценариях атаки, поскольку комбинирование методов затрудняет проведение успешных взломов․

Что важно знать перед внедрением EMAC?

Перед использованием EMAC необходимо учитывать некоторые важные аспекты:

- Надежность и безопасность секретных ключей — они должны храниться в защищенных средах․

- Производительность системы — возможно потребуется оптимизация кода для ускорения обработки․

- Соответствие стандартам, использование проверенных криптографических библиотек и алгоритмов․

- Обучение персонала — все участники должны знать особенности работы с EMAC и соблюдать протоколы безопасности․

Если вы хотите обеспечить свою систему надежной защитой и готовы инвестировать в развитие соответствующих навыков и инфраструктуры — EMAC станет отличным выбором․ В противном случае, существуют менее сложные, но также надежные альтернативы, такие как HMAC или CMAC․

Совет для практиков: как начать работу с EMAC?

Рекомендуем начинать с изучения стандартов, используемых в вашей области, и подключать проверенные криптографические библиотеки․ После этого важно провести тестирование на предмет производительности и устойчивости системы к атакам․

Обязательно организуйте обучение сотрудников и настройку безопасной среды хранения ключей․ Постепенно внедряйте EMAC в инфраструктуру, совершенствуя процессы и повышая уровень защиты․

Вопрос: Почему важно использовать методы аутентификации сообщений, такие как EMAC, в сфере информационной безопасности?

Ответ: Методы аутентификации, такие как EMAC, необходимы для гарантии того, что полученные сообщения действительно исходят от доверенного отправителя и не были изменены во время передачи․ Они предотвращают атаки типа подделки, повторных сообщений и вмешательства, что особенно важно в банковских операциях, государственных системах и защищенной коммуникации․ Использование EMAC повышает надежность и защищенность данных, что является критичным в современном мире, где киберугрозы постоянно усложняются․

Подробнее

| Шифрование данных в EMAC | Применение EMAC в финансовых системах | Обеспечение целостности сообщений | Практика реализации EMAC | Плюсы и минусы EMAC |

| Сравнение EMAC и HMAC | Кейсы использования в здравоохранении | Работа с секретными ключами | Обзор стандартизации EMAC | Основные стандарты безопасности |