- Теория хешей: Разбор структуры функций сжатия и их роль в информационной безопасности

- Что такое хеш-функция и зачем она нужна?

- Основные компоненты структуры функции сжатия

- Структура функции сжатия: подробный разбор

- Ключевые свойства структуры функции сжатия

- Практическое применение и безопасность структуры функции сжатия

Теория хешей: Разбор структуры функций сжатия и их роль в информационной безопасности

В современном мире информационных технологий безопасность данных стала одной из самых важнейших задач. Среди множества инструментов защиты особое место занимает использование хеш-функций. Они помогают обеспечить целостность данных, а также реализуют важнейшие механизмы аутентификации и шифрования.

Но что же такое хеш-функции, как они работают и какая их структура лежит в основе? В этой статье мы попытаемся приблизиться к пониманию теории хешей, подробнее разберем структуру функций сжатия, основной компоненту любой хеш-функции, и узнаем, каким образом эта структура обеспечивает безопасность и устойчивость алгоритмов.

Что такое хеш-функция и зачем она нужна?

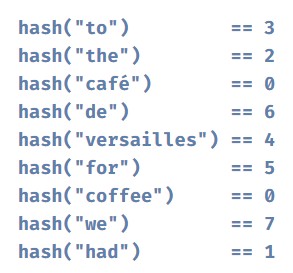

Хеш-функция — это математическая функция, которая преобразует входные данные произвольной длины в строку фиксированной длины, называемую хешем или дайджестом. Благодаря этому свойству, хеш-функции широко применяются в различных областях, включая проверку целостности данных, цифровые подписи, хэширование паролей и многое другое.

Примером наиболее известных хеш-функций являются MD5, SHA-1, SHA-256. Они гарантируют, что даже небольшое изменение входных данных приведет к значительному изменению выхода, что делает их ценными инструментами для обнаружения ошибок или подделок.

Вопрос: Почему структура функции сжатия так важна для безопасности хеш-функций?

Ответ: Структура функции сжатия обеспечивает сложность и невозможность реконструкции исходных данных по хешу. При этом она должна обладать свойствами, такими как стойкость к коллизиям и предобразам, что напрямую влияет на безопасность всей хеш-функции. Именно структура функции сжатия определяет, насколько надежной будет защита данных.

Основные компоненты структуры функции сжатия

Любая современная хеш-функция включает в себя компоненты, реализующие процесс сжатия данных, чтобы превратить длинные сообщение в короткую фиксированную строку, которую легко хранить и обрабатывать. Основные элементы этой системы включают в себя:

- Инициализационные векторы — начальные переменные, используемые для стартовой установки алгоритма.

- Раундовые функции, основные преобразования, включающие побитовые операции, математические функции и перестановки.

- Функцию расширения — для обработки сообщения, разбитого на блоки нужного размера;

- Функцию объединения — финальный этап, объединяющий все преобразования и формирующий итоговый хеш.

Рассмотрим подробнее каждый из этих компонентов, потому что именно их хорошая структура обеспечивает устойчивость алгоритма против атак и коллизий.

Структура функции сжатия: подробный разбор

Основой любой хеш-функции, например, SHA-256, является функция сжатия, которая принимает на вход сообщение и некоторые внутренние переменные, и возвращает обновленные значения. Процесс повторяется для каждого блока сообщение, что позволяет обрабатывать сообщения произвольной длины.

Рассмотрим ключевые этапы структуры функции сжатия на примере SHA-256:

| Элемент | Описание |

|---|---|

| Инициализационные значения (IV) | Начальные переменные, задаваемые алгоритмом, задают базовое состояние. В SHA-256 это восемь 32-битных слов, уникальные для каждого алгоритма. |

| Блок сообщения | Обрабатываемый блок, обычно длиной 512 бит, разбитый на части для последовательных преобразований. |

| Расширение сообщения | Обеспечивает, чтобы блоки имели подходящую длину с помощью алгоритмов расширения и дополняющих операций. |

| Раундовые операции | Многочисленные компрессионные функции, использующие побитовые сдвиги, XOR, AND, OR, а также математические операции для усложнения преобразований. |

| Обновление внутренних переменных | Результаты раундовых операций обновляют внутренние переменные, которые впоследствии используются для следующего блока. |

| Конечный результат | После обработки всех блоков получаем окончательный хеш, фиксированную длину битовой строки. |

Ключевые свойства структуры функции сжатия

- Детерминированность — один и тот же вход всегда дает одинаковый выход.

- Стойкость к коллизиям — трудно найти два различных входа, дающих одинаковый хеш.

- Обратимость, невозможность восстановить исходное сообщение по хешу.

- Равномерное распределение — хеши равномерно распределены по всему множеству возможных значений.

Практическое применение и безопасность структуры функции сжатия

Понимание внутренней структуры функции сжатия помогает понять, почему некоторые алгоритмы считаются безопасными, а другие — устаревшими и уязвимыми. Например, SHA-2, включая SHA-256 и SHA-512, основаны на хорошо проверенной и стойкой структуре функции сжатия, что делает их надежными для криптографического использования.

В то же время, уязвимости, обнаруженные в MD5 или SHA-1, связаны с устаревшей структурой функции сжатия, к которой применяли атаки типа коллизий или предобразов. Поэтому развитие новых функций сжатия основывается на строгом научном анализе их структуры и свойств.

Сегодня исследователи продолжают совершенствовать структуру функций сжатия, внедряя новые математические методы и алгоритмы, чтобы обеспечить их стойкость в условиях постоянно развивающихся угроз.

Структура функции сжатия, это фундамент любой надежной хеш-функции. Ее правильное проектирование и реализация определяют уровень безопасности системы и устойчивость к атакам. Понимание этой структуры помогает специалистам выбирать надежные алгоритмы, а разработчикам — создавать более устойчивые криптографические решения.

Мы надеемся, что данная статья помогла вам лучше понять внутренние механизмы работы хешей и важность их структурной организации. В следующем разделе мы подготовили ответы на часто задаваемые вопросы по этой теме, что поможет закрепить полученные знания.

Подробнее

| криптографические хеш-функции | структура функций сжатия SHA-256 | применение хеш-функций | какие алгоритмы считаются безопасными | разработка криптографических функций |

| обработка сообщений для хеша | устойчивость к коллизиям в SHA-2 | защита данных с помощью хешей | тестирование алгоритмов хеширования | алгоритмы расширенной защиты |

| проблемы известных алгоритмов | пример структуры функции сжатия | выбор стойких алгоритмов | проблемы стойкости к атакам | современные разработки в области криптографии |

| примеры атак на хеш-функции | проектирование функций сжатия | криптостойкие параметры | как повысить безопасность | криптографические стандарты |

| современные стандарты шифрования | поиск новых решений | на практике использования | сравнение алгоритмов | различия между SHA-2 и SHA-3 |