- Теория хешей: Полное погружение в структуру SHA-3 и ее особенности

- Что такое хеш-функция и зачем она нужна?

- История и развитие алгоритмов SHA

- Что такое SHA-3 и чем он отличается от предыдущих версий?

- Ключевая структура SHA-3: Sponge Construction

- Основные этапы Sponge Construction:

- Особенности sponge construction:

- Строение внутреннего состояния и шаги алгоритма

- Преимущества и недостатки SHA-3

- Преимущества:

- Недостатки:

- Практическое применение SHA-3

Теория хешей: Полное погружение в структуру SHA-3 и ее особенности

В современном мире информационной безопасности роль криптографических хеш-функций невозможно переоценить. Они лежат в основе защиты данных, цифровых подписей, аутентификации и многих других технологий, делая возможным обеспечение целостности и неподдельности информации. Среди популярных алгоритмов хеширования выделяется семейство SHA — Secure Hash Algorithm. В настоящее время наиболее современным и надежным представителем является SHA-3, структура которого вызывает интерес у специалистов по безопасности и энтузиастов криптографии. В этой статье мы подробно разберем теорию хешей, особенности структуры SHA-3, а также что делает его уникальным среди аналогов.

Что такое хеш-функция и зачем она нужна?

Хеш-функция, это математический алгоритм, который преобразует входные данные произвольной длины в фиксированную длину строки, называемую хешем или дайджестом. Одной из ключевых характеристик подобных функций является их односторонность — невозможность восстановить исходные данные по полученному хешу. Также важной является детерминированность — одинаковый ввод всегда дает одинаковый результат.

Основные применения хеш-функций включают:

- Проверка целостности данных: убедиться, что полученная информация не была изменена.

- Цифровые подписи и аутентификация: удостоверение подлинности сообщений.

- Хэш-таблицы и структуры данных: быстрый поиск при работе с большими объемами информации.

В случае криптографических задач важны такие свойства, как стойкость к коллизиям, стойкость к предобразам и стойкость к устойчивым предобразам. Именно эта совокупность делает алгоритмы хеширования незаменимыми в сфере криптографии.

История и развитие алгоритмов SHA

Алгоритмы семейства SHA были разработаны Национальным институтом стандартов и технологий США (NIST), первая версия, SHA-0 — появилась в 1993 году и сразу вызывала критику за уязвимости. Позже появился SHA-1, который стал наиболее популярным в 2000-х годах, однако его криптоаналитики вскоре доказали уязвимость к коллизиям.

Чтобы повысить уровень безопасности, в 2015 году был представлен новый стандарт — SHA-3, который стал третьим поколением семейства хеш-функций. В отличие от SHA-1 и SHA-2, SHA-3 основан на совершенно иной архитектуре и включает в себя инновационные решения, делающие его более устойчивым к атакам и более гибким в использовании.

Что такое SHA-3 и чем он отличается от предыдущих версий?

SHA-3 — это семейство криптографических хеш-функций, разработанных на основе конструкции Keccak. В отличие от SHA-1 и SHA-2, которые используют структуру на базе цепных блоков и сложных математических преобразований, SHA-3 полностью построен на основе изгибающегося кубика-перебора, представляющего собой сеть из байтов, которые проходят через серию шагов, включая перестановки и смешивания.

| Критерий | SHA-1 | SHA-2 | SHA-3 |

|---|---|---|---|

| Структура | На основе Merkle–Damgård | На основе Merkle–Damgård | На базе Keccak, sponge construction |

| Устойчивость к коллизиям | Низкая, известны коллизии | Высокая, почти неуязвимый | Максимальная, чисто криптоустойчивый |

| Длина выходных данных | 160 бит | 224, 256, 384, 512 бит | 224, 256, 384, 512 бит и другие параметры (расширяемая длина) |

Главное отличие — алгоритм SHA-3 использует spongе construction, который обеспечивает гораздо лучшее криптоустойчивое поведение и сопротивление различным видам атак по сравнению с его предшественниками.

Ключевая структура SHA-3: Sponge Construction

Одной из главных инноваций алгоритма SHA-3 является spongе construction — «губка», которая по названию и сути процесса впитывает, а затем «отжимает» данные. В этом случае входные данные сначала преобразуются в определенную внутреннюю структуру, а затем из нее извлекается хеш-значение. Такой подход существенно улучшает стойкость к коллизиям и предобразам.

Основные этапы Sponge Construction:

- Absorbing phase (впитывание): входные данные делятся на блоки и последовательно «запоминаются» внутри внутреннего состояния кубика, проходя через несколько раундов перестановки.

- Squeezing (отжим): из внутреннего состояния извлекается окончательный дайджест заданной длины.

Это позволило сделать структуру более гибкой и способной к расширяемости — например, создавать хеши с длиной, отличной от стандартных 256 или 512 бит.

Особенности sponge construction:

- Гибкая длина выходных данных — не ограничены фиксированные размеры.

- Высокая криптоустойчивость благодаря хорошей стойкости к коллизиям и предобразам.

- Эффективность обработки — поддержка параллелизма и масштабируемости.

Строение внутреннего состояния и шаги алгоритма

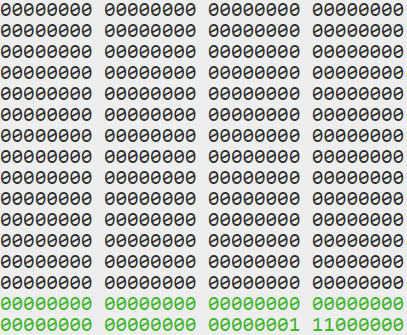

В основе метода лежит фиксированное внутреннее состояние, которое состоит из блока байтов (обычно 1600 бит). Оно покрыто кольцевой структурой раундов, в ходе которых осуществляются операции перестановки (например, Keccak-f) и смешивания.

Основные этапы:

- Initialization (Инициализация): внутреннее состояние заполняется нулями или заданными начальными значениями.

- Absorbing input data (впитывание данных): данные по частям добавляются к внутреннему состоянию.

- Permutation (перестановка): внутри состояние проходит через серию раундов, в каждом из которых применяются логические преобразования и смешивания.

- squeezing (отжим): из состояния извлекается хеш-дамп.

Этот циклический процесс дает алгоритму SHA-3 все его криптоустойчивые свойства и позволяет создавать как стандартные, так и настраиваемые хеши.

Преимущества и недостатки SHA-3

Преимущества:

- Высокая криптоустойчивость: структура sponge обеспечивает сопротивление атакам.

- Гибкость длины хеша: легко настраивается под различные задачи.

- Защищенность от коллизий: практически невозможны предсказуемые совпадения.

- Модульность и расширяемость: легко можно добавлять новые размеры вывода.

- Отсутствие уязвимостей к атакам типа collision и pre-image.

Недостатки:

- Комплексность реализации по сравнению с SHA-2, требующая высокой точности и опыта.

- Некоторые параметры внутри алгоритма требуют оптимизации под конкретные решения.

- Пока не имеются так широко реализованные и проверенные временем сторонние библиотеки, как у SHA-2.

Практическое применение SHA-3

SHA-3 активно внедряется в системы, где важна высокая криптоустойчивость. Примеры:

- Использование в криптографических протоколах — TLS, IPsec, электронная подпись и т.д.

- Хранение паролей — благодаря устойчивости к атакам методом перебора.

- Блокчейн и криптовалюты — создание неизменяемых цепочек данных.

- Цифровая подпись и аутентификация.

- Обеспечение целостности данных в распределенных системах.

Особенностью является то, что благодаря настраиваемой длине хеша SHA-3 может адаптироваться под разные требования по уровню безопасности и скорости обработки.

Изучив структуру и особенности алгоритма SHA-3, становится ясно, что он занимает важное место в современном арсенале средств криптографической защиты. Его инновационная технология sponge construction обеспечивает высокий уровень безопасности и гибкость применения. В будущем ожидается дальнейшее развитие и оптимизация реализации SHA-3 на аппаратном уровне, а также расширение его возможностей для новых областей, Интернет вещей, квантовые вычисления и распределенные системы.

Одновременно сохраняется интерес к изучению возможных уязвимостей и разработке новых методов устойчивой защиты. Для специалистов в области информационной безопасности важно оставаться в курсе новых алгоритмов и технологий, чтобы своевременно адаптировать системы и обеспечивать безопасность данных.

Что делает SHA-3 более безопасным по сравнению с SHA-2 и предыдущими алгоритмами?

Ответ: SHA-3 основывается на конструкции sponge, которая реализует более сложные и устойчивые к коллизиям операции, сделав его менее уязвимым перед современными методами криптоанализа. Его архитектура исключает уязвимости, характерные для SHA-1 и SHA-2, благодаря чему он обеспечивает значительно более высокий уровень криптоустойчивости и гибкости в использовании.

Подробнее

| Криптография и хеш-функции | SHA-3 особенности | Особенности sponge construction | Сравнение SHA-2 и SHA-3 | История семейства SHA |

| Криптоустойчивость SHA-3 | Применение SHA-3 в блокчейне | Уязвимости SHA-2 | Алгоритмы на основе sponge | Будущее криптографических хешей |

| Криптоаналитические атаки | Оптимизация SHA-3 | Протоколы безопасности | Архитектура Keccak | Криптографические стандарты |

| Основные криптографические стандарты | Поддержка новых криптографий | Практическое внедрение SHA-3 | Реализация алгоритмов | Обновление стандартов криптографии |