- Теория хешей: Конструкция SHA-3 (Keccak)

- Что такое хеш-функции и зачем они нужны?

- Обзор стандартных алгоритмов хеширования и их недостатки

- Краткая история SHA-1 и SHA-2

- Недостатки и уязвимости старых алгоритмов

- Появление SHA-3 и его уникальные особенности

- Конструкция Keccak: основы и принцип работы

- Что такое Keccak?

- Основные компоненты Keccak

- Пошаговая схема работы Keccak

- Преимущества и недостатки SHA-3

- Плюсы использования SHA-3

- Недостатки и ограничения

- Где и как используют SHA-3 в современной безопасности?

- Таблица сравнения алгоритмов хеширования

Теория хешей: Конструкция SHA-3 (Keccak)

В современном мире информационной безопасности и криптографии надежность алгоритмов хеширования становится все более важной. Они позволяют обеспечивать целостность данных, подтверждать подлинность информации и защищать личные данные. Среди множества алгоритмов особое место занимает SHA-3, основанный на инновационной конструкции Keccak. В этой статье мы подробно разберем, что такое SHA-3, как работает его основа — Keccak, и почему этот алгоритм считается одним из самых безопасных в современных условиях.

Что такое хеш-функции и зачем они нужны?

Хеш-функции — это специальные алгоритмы, преобразующие произвольные данные в строку фиксированной длины. Эта строка, называемая хешем или дайджестом, служит уникальным отпечатком данных. Основные свойства хеш-функций — это односторонность (недопустимость восстановления исходных данных по хешу) и детерминированность (одинаковые входные данные всегда дают одинаковый результат).

Поясним более подробно целевое применение и важность хеширования в разных сферах:

- Целостность данных: проверка, не были ли изменены данные при передаче или хранении.

- Аутентификация и цифровые подписи: подтверждение подлинности источника информации.

- Криптографические протоколы: использование в протоколах обмена данными.

- Генерация уникальных идентификаторов: создание уникальных ключей и идентификаторов.

Как правило, хорошая хеш-функция должна иметь очень сложную структуру, чтобы избежать коллизий — ситуации, когда разные данные дают одинаковый хеш.

Обзор стандартных алгоритмов хеширования и их недостатки

До появления SHA-3 в большинстве применений использовались алгоритмы семейства SHA — SHA-1, SHA-2. Несмотря на свою популярность и широкое применение, со временем стало ясно, что они имеют уязвимости, особенно к атакам с использованием коллизий и предсказуемости исходных данных.

Краткая история SHA-1 и SHA-2

- SHA-1 — разработан в 1995 году, широко использовался в SSL, TLS и других протоколах. В 2005 году обнаружили уязвимости, а в 2017 году его признали устаревшим.

- SHA-2 — семейство алгоритмов, включающее SHA-224, SHA-256, SHA-384 и SHA-512. Более устойчивое и широко используемое, но с ростом уровня вычислительной мощности появились опасения о его полной стойкости.

Недостатки и уязвимости старых алгоритмов

- Обнаружение коллизий — возможность находить два различных набора данных с одним хешем.

- Атаки на предсказуемость выходных данных.

- Ограниченная стойкость к атакам с использованием вычислительных мощностей современных технологий.

Появление новых требований к безопасности заставило криптографов искать более стойкие алгоритмы, которые не имеют аналогичных уязвимостей.

Появление SHA-3 и его уникальные особенности

SHA-3 — это семейство хеш-функций, основанных на инновационной конструкции Keccak, разработанной британскими криптографами в 2012 году. Этот алгоритм был стандартизирован NIST (Национальным институтом стандартов и технологий США) в 2015 году.

Отличительной особенностью SHA-3 является его фундаментальная структура, которая отличается от предыдущих стандартов и обеспечивает более высокий уровень безопасности. Он был создан не как замена SHA-2, а как дополнительный, независимый механизм, который обеспечивает надежность даже при появлении уязвимостей в других алгоритмах.

Конструкция Keccak: основы и принцип работы

Что такое Keccak?

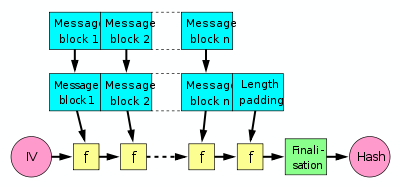

Keccak — это гибкая конструкция, которая использует концепцию sponge ("губка") для обработки данных. Она состоит из двух основных фаз:

- Фазы добавления данных — absorbing, где входные данные загружаются внутрь губки по частям.

- Фазы извлечения результата — squeezing, где из губки извлекается итоговый хеш длиной, равной выбранной конфигурации.

Основные компоненты Keccak

| Компонент | Описание |

|---|---|

| Блочный размер (rate) | Количество бит, которое обрабатывается за один цикл в фазе добавления данных. |

| Состояние (state) | Массив битов, хранящий текущие данные внутри механизма губки. |

| Параметр capacity | Объем данных, который остается внутри и не обрабатывается напрямую — обеспечивает криптографическую стойкость. |

| Функция преобразования | Процесс, который применяется к состоянию после каждого блока данных, включает операции перестановки и замены. |

Пошаговая схема работы Keccak

- Инициализация: состояние заполняется нулями по умолчанию.

- Добавление данных: входные данные разбиваются на части, и каждая часть добавляется к состоянию.

- Обработка: применяется функция перестановки к состоянию при каждом добавлении блока.

- Извлечение хеша: после полной обработки данных из состояния извлекается желаемая длина хеша.

Благодаря своей гибкости и модульности, Keccak обеспечивает высокий уровень криптостойкости, устойчивость к известным атакам и возможность настройки под задачи различных систем.

Преимущества и недостатки SHA-3

Плюсы использования SHA-3

- Высокая безопасность: построен на конструкции Keccak, которая устойчива к современным атакам.

- Гибкость конфигурации: можно выбрать длину хеша и параметры внутренней структуры.

- Независимость от SHA-2: подходит для систем, где требуется дальнейшая диверсификация алгоритмов.

- Поддержка стандартов: является официальным стандартом NIST, что подтверждает его надежность.

Недостатки и ограничения

- Более медленная работа по сравнению с SHA-2 на некоторых платформах, особенно на устаревшем оборудовании.

- Потенциальные сложности внедрения в существующие системы, которые уже используют SHA-2.

- Длина хеша может быть меньше или больше выбранной, что требует установки конкретных параметров.

Где и как используют SHA-3 в современной безопасности?

SHA-3 нашел свое применение в различных областях, где важна надежность криптографических методов защиты информации:

- Криптографические протоколы: например, в SSL/TLS для шифрования соединений.

- Цифровые подписи: для создания и проверки цифровых подписей больших объемов данных.

- Доверенные хранилища данных: для обеспечения целостности и аутентификации данных.

- Криптовалюты и блокчейны: например, в создания уникальных идентификаторов транзакций и блоков.

Благодаря своей устойчивости и высокой степени защиты SHA-3 становится критически важным компонентом современных систем информационной безопасности.

Вопрос: Почему именно SHA-3 считается более безопасным по сравнению с SHA-2 и что это значит для современных систем защиты данных?

Ответ: SHA-3 основан на конструкции Keccak, которая использует уникальный механизми ‘губки’ с перестановками и заменами, что обеспечивает стойкость к практически всем известным видам атак, включая коллизии и предсказуемость. Для современных систем это означает, что использование SHA-3 значительно повышает безопасность хранения и передачи данных, снижая риски компрометации информации даже при росте вычислительных мощностей злоумышленников. В результате он становится надежной основой для будущих криптографических решений.

Таблица сравнения алгоритмов хеширования

| Параметр | SHA-1 | SHA-2 | SHA-3 (Keccak) |

|---|---|---|---|

| Год разработки | 1995 | 2001 | 2015 |

| Криптоустойчивость | Уязвим | Достаточно высокая | Высокая |

| Производительность | Высокая | Высокая / Средняя | Средняя / Низкая |

| Длина хеша | 160 бит | 224, 256, 384, 512 бита | Зависит от параметров (например, 256 бит) |

| Стандартизация | Да | Да | Да |

Если вы занимаетесь разработкой программного обеспечения, системами хранения данных или обеспечением безопасности, внедрение SHA-3 в ваши решения поможет повысить уровень защиты и соответствовать современным стандартам безопасности.

Подробнее

| алгоритм Keccak | криптография SHA-3 | стандартизация криптографических алгоритмов | безопасность хеш-функций | современные алгоритмы хеширования |

| плюсы SHA-3 | недостатки SHA-3 | применение SHA-3 | таблица сравнения алгоритмов | современная защита данных |

| протоколы на базе SHA-3 | криптографические стандарты | стратегии криптографической защиты | коллизии в хеш-функциях | защита данных в блокчейне |

| современные атаки на криптографию | безопасные алгоритмы хеширования | роль SHA-3 в будущем | методы хеширования | инновации в криптографии |

| криптографические протоколы и SHA-3 | ISO стандарт SHA-3 | процесс хеширования данных | применение в криптовалюте | автоматическая проверка целостности данных |