- Теория хешей: Коллизии и их важность в современной криптографии

- Что такое хеш-функции и зачем они нужны?

- Что такое коллизии и почему они опасны?

- Исторический аспект: первые уязвимости и развитие методов защиты

- Основные виды коллизий

- Как обнаруживают коллизии?

- Таблица сравнения методов обнаружения коллизий

- Современные алгоритмы и методы борьбы с коллизиями

- Таблица современных криптоустойчивых алгоритмов

- Что важно знать пользователю и разработчику?

Теория хешей: Коллизии и их важность в современной криптографии

В мире информационных технологий безопасность данных стала одной из главных задач для разработчиков, пользователей и организаций. Одним из фундаментальных элементов криптографии являются хеш-функции — алгоритмы, которые преобразуют произвольные данные в фиксированный по длине битовый отпечаток, называемый хешем. Однако, несмотря на их надежность, существует phenomenon, которое может значительно снизить уровень безопасности — коллизии. В этой статье мы разберемся, что такое коллизии, почему они важны и как современные технологии борются с этой проблемой.

Что такое хеш-функции и зачем они нужны?

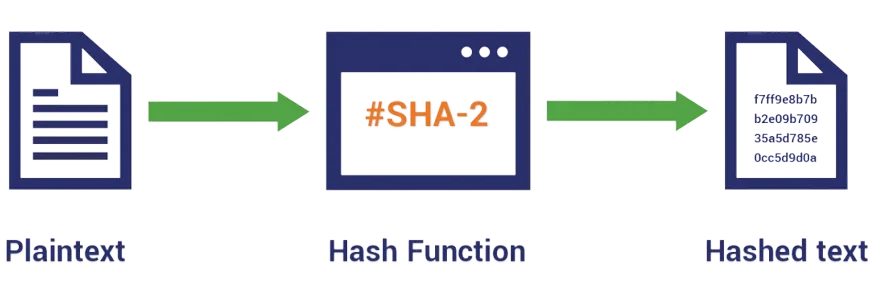

Перед тем, как погрузиться в тему коллизий, важно понять сущность самих хеш-функций; Хеш-функции — это алгоритмы, которые преобразуют входные данные различной длины в уникальный набор битов фиксированной длины. Этот процесс широко применяется в различных областях: от хранения паролей до проверки целостности файлов, обеспечения цифровых подписей и алгоритмов распределения данных.

Одной из главных целей хеш-функций является создание уникального характеризующего образа данных, который можно быстро проверить и сравнить; Их основное достоинство — высокая скорость вычислений и невозможность обратного восстановления исходных данных по хешу. Каким бы сложным ни был вход, выход должен быть однозначно определённо связан с этим входом, что обеспечивает доверие к системе.

Что такое коллизии и почему они опасны?

Коллизия — это ситуация, когда два различных входных набора данных дают одинаковый хеш. Проще говоря, при столкновении двух различных данных мы получаем одинаковый отпечаток.

Коллизии представляют существенную угрозу для криптографических систем, так как могут дать злоумышленнику возможность подменить данные без изменения хеша — например, в системе цифровых подписей или при хранении паролей.

Если злоумышленник найдёт способ вызвать коллизию, он сможет подделать или изменить данные, не вызывая подозрений, потому что их хеш останется одинаковым. Для этого создаются специальные алгоритмы и методы, чтобы найти такие коллизии, процесс, который называется атакой на хеш-функцию.

Исторический аспект: первые уязвимости и развитие методов защиты

Первоначально считалось, что хеш-функции являются практически безупречными, однако время показало и обратное. Уже в 2004 году был обнаружен первый слабый алгоритм — MD4, которому удалось найти коллизию. Этот момент стал началом интенсивной борьбы за создание более стойких и защищённых хеш-функций.

Далее в истории появилось множество алгоритмов, таких как MD5, SHA-1, SHA-256 и другие, каждый из которых со временем подвергался критике. Наиболее опасным оказалось обнаружение уязвимостей в MD5 и SHA-1, что привело к переходу специалистов на более надёжные алгоритмы.

Основные виды коллизий

Рассмотрим основные формы и виды коллизий:

- Коллизия в хеш-функциях общего назначения: столкновение в алгоритмах, предназначенных для широкого применения, например, MD5 или SHA-1.

- Коллизии в к hash-таблицах: когда разные ключи дают одинаковый индекс — важный аспект при проектировании структур данных.

- Коллизии в цифровых подписях и сертификатах: использование уязвимых алгоритмов может привести к подделкам цифровых подписей.

Как обнаруживают коллизии?

Обнаружение коллизий — сложный и ресурсоёмкий процесс, требующий существенных вычислительных мощностей и специальных методов. Есть несколько основных криптографических атак и подходов:

- Брутфорс: полное перебирание возможных вариантов входных данных, чтобы найти совпадения — практически невозможен для современных сложных алгоритмов из-за огромного числа вариантов.

- Атаки типа "деньгамические" уставки (birthday attack): основаны на вероятности столкновения — по сравнению с классическим перебором более эффективны.

- Криптоанализ: поиск уязвимостей в структуре алгоритма, позволяющий сократить число необходимых проб.

Таблица сравнения методов обнаружения коллизий

| Метод | Описание | Эффективность | Сложность |

|---|---|---|---|

| Брутфорс | Полное перебирание вариантов входных данных | Низкая для современных алгоритмов | Экспоненциальная |

| Деньгамические атаки | Использование вероятности столкновений (birthday paradox) | Средняя | Полиномиальная |

| Криптоанализ | Анализ структуры алгоритма для поиска уязвимостей | Высокая, для уязвимых алгоритмов | Высокая |

Современные алгоритмы и методы борьбы с коллизиями

На сегодняшний день проблема коллизий остается актуальной, и учёные и инженеры постоянно работают над созданием более стойких хеш-функций. Некоторые из современных решений включают:

- SHA-256 и SHA-3: более устойчивые к атакам алгоритмы, применяемые в банковском секторе и криптовалютах.

- Кейп-цепочки (Keyed-hash functions): добавление секретного ключа к процессу хеширования для усиления защиты.

- Комбинирование нескольких методов: использование нескольких алгоритмов подряд для повышения стойкости.

Технологии, такие как алгоритмы доказательства работы и межсетевые протоколы, также используют хеш-функции для защиты своих механизмов от потенциальных атак и коллизий.

Таблица современных криптоустойчивых алгоритмов

| Алгоритм | Описание | Область применения | Плюсы |

|---|---|---|---|

| SHA-256 | Четыре раунда смеси данных, часть семейства SHA-2 | Банковская сфера, блокчейны | Высокая стойкость к коллизиям |

| SHA-3 | Новая конструкция на основе sponge-функций | Криптографические протоколы, устройства IoT | Дополнительная защита от известных уязвимостей |

| BLAKE3 | Более быстрая и безопасная хеш-функция | Обработка больших объёмов данных | Высокая производительность и безопасность |

Что важно знать пользователю и разработчику?

Понимание принципов работы хеш-функций и коллизий важно не только для специалистов по безопасности, но и для каждого, кто работает с информацией в цифровом мире. На практике рекомендуется:

- Пользователям: использовать только проверенные и надёжные алгоритмы хеширования, не доверять слабым или устаревшим системам.

- Разработчикам: своевременно обновлять средства защиты, внедрять современные алгоритмы и разрабатывать кастомные решения, учитывающие специфику данных и угроз.

Также важно помнить, что абсолютно защищённых систем не существует. Постоянное совершенствование методов защиты — ключ к сохранению информации и поддержанию доверия в цифровом пространстве.

Вопрос: Почему важно бороться с коллизиями хеш-функций, и как это влияет на безопасность данных?

Ответ: Коллизии подрывают основную идею уникальности хеша и могут позволить злоумышленнику подделывать или изменять данные, обходя систему проверки целостности. Это критическая угроза в безопасности, поскольку она потенциально может привести к утечкам информации, подделкам цифровых подписей и другим атакам. Поэтому особенно важно использовать стойкие алгоритмы и регулярно их обновлять, чтобы снизить вероятность возникновения коллизий и обеспечить надёжную защиту информации.

Подробнее

| хеш-функции | коллизии в криптографии | устойчивые алгоритмы хеширования | атаки на хеш-функции | противодействие коллизиям |

| алгоритмы SHA-2 | анализ криптографических систем | криптоустойчивые решения | научные исследования по криптографии | обновление алгоритмов |