- Теория хешей: как работает конструкция Sponge и почему она так важна в современной криптографии

- Что такое конструкция Sponge и зачем она нужна?

- Основные составляющие конструкции Sponge

- Механизм работы конструкции Sponge: пошагово

- Инициализация

- Absorbing — поглощение входных данных

- Squeezing — извлечение результата

- Ключевые преимущества конструкции Sponge

- Практическое применение конструкции Sponge

Теория хешей: как работает конструкция Sponge и почему она так важна в современной криптографии

В современном мире, где безопасность цифровых данных становится всё более актуальной, использование надежных криптографических алгоритмов играет ключевую роль. Одной из самых интересных и широко применяемых концепций в области хеширования является конструкция Sponge. Сегодня мы подробно расскажем, что же представляет собой эта технология, как она работает, и почему именно она занимает центральное место в современной криптографии.

Приглашаем вас окунуться в захватывающий мир теории хешей, понять механизмы их внутренней работы и разобраться в нюансах использования конструкции Sponge. Наш опыт и исследования позволят вам взглянуть на этот сложный, с виду малоизученный, но крайне важный аспект за границей его простоты и универсальности.

Что такое конструкция Sponge и зачем она нужна?

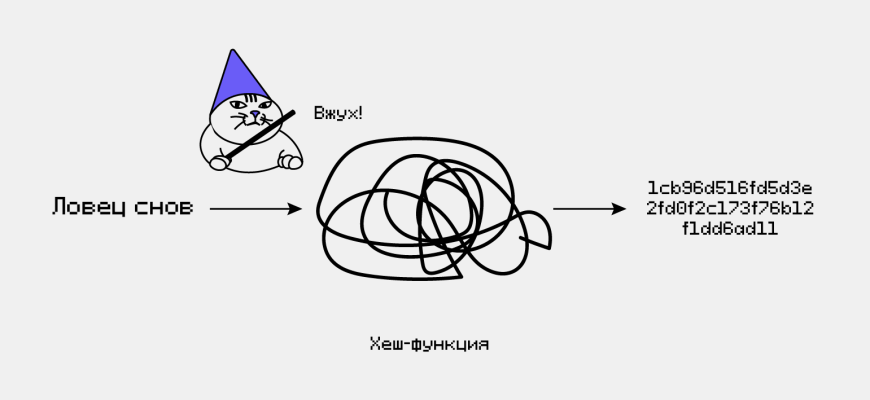

Конструкция Sponge — это современная архитектура криптографических хеш-функций, которая используется для преобразования произвольных входных данных в уникальный фиксированной длины вывод. В отличие от классических методов, таких как MD5 или SHA-1, Sponge предлагает гибкий и мощный подход, позволяющий создавать не только хеши, но и другие криптографические примитивы, например, цифровые подписи и протоколы доказательства.

В основе идеи лежит принцип "пропускания" (отсюда и название ⏤ sponge ౼ губка), когда входные данные «впитываются» в структуру, а затем «отжимаются» из неё, производя конечный результат. Этот подход позволяет добиться высокой стойкости к криптоатакам, а также лёгкости расширения функциональности алгоритма.

Основные составляющие конструкции Sponge

- Состояние (state) — это внутреннее значение, которое обновляется при обработке данных. Обычно оно представляет собой массив байтов фиксированной длины, например, 1600 бит.

- Процесс absorbing (поглощения) — этап, когда входные данные делятся на блоки и интегрируются в состояние.

- Процесс squeezing (отжимания) — этап, когда после обработки входных данных из состояния извлекается результирующий хеш или другая желаемая выходная информация.

Интересной особенностью конструкции Sponge является то, что во время поглощения данные можно добавлять по частям, а при отжимании — получать вывод любой длины. Это особенно ценно при создании криптографических протоколов, где необходимость в переменной длине выходных данных очень высока.

Механизм работы конструкции Sponge: пошагово

Рассмотрим более подробно, как же происходит обработка входных данных внутри этой архитектуры. Процесс можно разбить на несколько ключевых этапов, каждый из которых играет важную роль в формировании безопасного хеша.

Инициализация

На этом этапе создается начальное состояние, фиксированное по длине, которое служит "чистым листом" для последующей обработки. Обычно оно заполняется нулями или другими предопределенными значениями.

Absorbing — поглощение входных данных

Входные данные разбиваются на блоки соответствующей длины. Каждый блок последовательно комбинируется с текущим состоянием с помощью функции смешивания (чаще всего — криптографической функции перетасовки или хеш-функции), которая обновляет состояние. Этот процесс повторяется, пока все данные не будут полностью обработаны.

Squeezing — извлечение результата

После того, как все данные были "впитаны" в состояние, начинается этап извлечения. Из состояния последовательно извлекается нужное количество битов, формируя итоговый хеш или другой выходной продукт. При необходимости, извлечение можно производить многократно, получая длинные или короткие выходы.

Ключевые преимущества конструкции Sponge

| Гибкость | Производительность | Безопасность | Масштабируемость |

|---|---|---|---|

|

|

|

|

Благодаря своей универсальности, конструкция Sponge стала одним из краеугольных камней современной криптографии, применяемой в таких стандартах, как SHA-3, а также в различных протоколах безопасности.

Практическое применение конструкции Sponge

На сегодняшний день алгоритмы на базе конструкции Sponge активно используются в различных областях:

- Криптографические хеш-функции: SHA-3 является одним из самых известных представителей данной архитектуры, обеспечивая высокий уровень безопасности и широкие возможности для реализации.

- Цифровые подписи и аутентификация: Возможность создавать уникальные и стойкие к взлому подписи.

- Обеспечение целостности данных: Гарантией того, что передаваемые или хранящиеся данные не были изменены.

- Криптографические протоколы: Включая системы обмена ключами и анонимные протоколы с повышенной степенью секретности.

Конструкция Sponge уже сегодня подтверждает свою эффективность и универсальность, представляя собой одну из самых надежных технологий в области хеширования. Благодаря своей гибкости и высоким стандартам криптоустойчивости, она продолжает активно развиваться и внедряться в новые стандарты и протоколы. В будущем мы можем ожидать ещё больших возможностей использования Sponge в области квантовой криптографии, распределённых систем и технологий распределенного реестра (blockchain).

Понимание принципов работы этой конструкции — ключ к созданию безопасных и современных информационных систем. В эпоху цифровых вызовов, конструкция Sponge становится не просто криптографическим инструментом, а фундаментом доверия и защиты данных во всех сферах жизни.

Вопрос: Почему конструкция Sponge считается одной из наиболее безопасных архитектур хеш-функций в современности?

Конструкция Sponge обеспечивает высокую стойкость к коллизиям, благодаря тому, что использует сложные функции смешивания внутри внутреннего состояния. Гибкость в длине выходных данных и возможность расширения функциональности делают её универсальной платформой для различных криптографических задач. Более того, современные стандарты, такие как SHA-3, основаны именно на этой архитектуре, что подтверждает её надёжность и безопасность.

Подробнее

| Что такое криптографические хеш-функции | Примеры использования Sponge | SHA-3 и его особенности | Криптографические протоколы | Безопасность хеш-функций |

| Как работают криптографические хеши | Область применения Sponge | Особенности стандарта SHA-3 | Реализация в протоколах | Криптоустойчивость алгоритмов |

| Плюсы и минусы конструкции Sponge | Обзор популярных алгоритмов | Будущее архитектуры Sponge | Где используют Sponge прямо сейчас | Потенциал развития в будущем |