- 🔐 Тайны шифра Blowfish: как он защищает наши данные

- История появления и основные характеристики Blowfish

- Основные принципы работы шифра Blowfish

- Общая структура и блоки данных

- Функции F и ключевая таблица

- Процесс генерации ключей и их роль в безопасности

- Преимущества и недостатки Blowfish

- Преимущества

- Недостатки

- Современное использование Blowfish

- Вопрос-ответ

🔐 Тайны шифра Blowfish: как он защищает наши данные

В современном мире безопасность информации является одной из самых важных задач․ Мы постоянно сталкиваемся с необходимостью защищать свои личные данные, переписку, финансовую информацию и другие важные сведения․ Одним из инструментов, обеспечивающих такую защиту, является шифрование․ Среди множества алгоритмов выделяется особое место — шифр Blowfish․ Он был разработан в 1993 году Блайшем Шнорхом как быстрый, надежный и гибкий метод шифрования․ В этой статье мы расскажем о принципах работы Blowfish, его структуре и особенностях, а также о том, почему он до сих пор востребован в мире информационной безопасности․

История появления и основные характеристики Blowfish

В начале 90-х годов XX века потребность в быстром и надежном алгоритме шифрования резко возросла․ В этот период были популярны такие шифры, как DES (Data Encryption Standard), однако со временем стало ясно, что они не удовлетворяют всем современным требованиям по скорости и безопасности․ Блайш Шнорх создал Blowfish как альтернативу этим алгоритмам, сделав его более гибким и эффективным․

Среди главных характеристик Blowfish выделяются:

- Высокая скорость обработки данных — алгоритм работает очень быстро даже на менее мощных устройствах;

- Большой ключевой размер — от 32 до 448 бит, что позволяет настроить уровень безопасности;

- Стандартная структура, симметричный шифр с блоками длиной 64 бита;

- Отсутствие известных уязвимостей после длительных тестов и исследований․

Благодаря этим качествам Blowfish широко применялся в различных сферах, включая шифрование файлов, защищённые протоколы связи и программное обеспечение для обеспечения безопасности․

Основные принципы работы шифра Blowfish

Общая структура и блоки данных

Шифр Blowfish работает по принципу блочного симметричного шифра․ Это означает, что он разбивает всю обрабатываемую информацию на блоки фиксированной длины — в случае Blowfish, по умолчанию, по 64 бита․ Каждый такой блок последовательно шифруется или расшифровывается по определенному алгоритму․

Процесс шифрования включает в себя несколько этапов:

- Разделение данных — исходная информация разбивается на блоки длиной 64 бита․

- Инициирующая операция — каждый блок обрабатывается с помощью начальных ключей и функций․

- Раундовая обработка — данные проходят через 16 раундов сложных преобразований․

- Финальный этап — осуществляется последний обмен данных и получение зашифрованного блока․

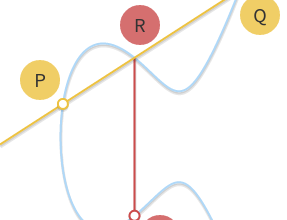

Функции F и ключевая таблица

Одной из главных инноваций Blowfish является особая функция F, которая используется в каждом раунде․ Эта функция представляет собой сложное нелинейное преобразование, преобразующее половину блока данных с помощью таблиц S и ключевых битов․

Общая схема работы выглядит так:

| Элемент | Описание |

|---|---|

| Ключи P | Массив длиной 32 бита, используемых для инициализации алгоритма |

| Таблицы S | Четыре таблицы по , используемых функцией F для нелинейных преобразований |

| Функция F | Комбинирует входные данные с помощью таблиц S, возвращая 32-битное значение |

На вход функции F подается 32-битное слово; она разбивается на 4 байта, каждый байт используеться как индекс для получения значения из таблиц S․ Результаты объединяются с помощью сложений и XOR-операций, что придает шифру необходимую сложность․

Процесс генерации ключей и их роль в безопасности

Одним из ключевых этапов в работе Blowfish является генерация ключей․ В отличие от многих алгоритмов, здесь используется очень гибкий подход, что позволяет значительно повысить уровень безопасности․

Процесс состоит из двух этапов:

- Инициализация, алгоритм получает исходный ключ длиной до 448 бит и преобразует его в промежуточную таблицу ключей P и таблицы S․

- Расширение ключа — после первоначальной загрузки происходит расширение таблиц, в результате чего криптографическая структура становится уникальной для каждого ключа․

Примерно этим объясняется, почему Blowfish считается очень крепким — его безопасность во многом зависит от наличия уникальных ключевых таблиц, которые сложно вычислить или взломать при правильной реализации․

Преимущества и недостатки Blowfish

Несмотря на свои давние годы, Blowfish остается актуальным по многим причинам:

Преимущества

- Быстрота — алгоритм показывает отличную производительность даже на старых устройствах․

- Гибкость — позволяет использовать ключи разной длины, что дает возможность адаптировать для различных задач․

- Доказанная безопасность, после многолетних тестов уязвимости не выявлены․

- Простота реализации, относительно легко встроить в программное обеспечение и устройства․

Недостатки

- Структура по блочному принципу подразумевает возможность атак на основе анализа блоков, в случае неправильной реализации․

- 64-битный размер блока устарел по меркам современных требований и считается менее безопасным по сравнению с алгоритмами с меньшей длиной блока, например AES (128 бит)․

- Не самый современный — современные стандарты уходят в сторону более надежных алгоритмов, таких как Twofish или AES․

Тем не менее, Blowfish на практике остается востребованным благодаря своей надежности и высокой скорости работы․

Современное использование Blowfish

Несмотря на то, что на смену Blowfish пришли более современные алгоритмы, такие как Blowfish’s successor Twofish или алгоритм AES, он все еще используется в некоторых системах и программных решениях․

Основные области применения:

- Шифрование файлов и дисковых разделов

- Защита программных ключей и лицензий

- Виас в встроенных системах из-за высокой скорости

- Интеграция в open-source проектах, где важна прозрачность и надежность

Многие криптографические библиотеки и фреймворки по-прежнему поддерживают Blowfish благодаря его проверенной безопасности и эффективности, особенно при необходимости быстро обработать большие объемы данных․

История и технические характеристики Blowfish показывают, что эта схема шифрования обладает отличной скоростью и надежностью․ Однако в условиях современных информационных угроз и новых требований к безопасности, важно учитывать, что алгоритм с 64-битным блоком считается менее защищенным по сравнению с более новыми стандартами․ Тем не менее, при правильной реализации и использовании достаточно длинных ключей он остаётся надежным решением для многих задач․

Если вы ищете быстрый и проверенный временем алгоритм для защиты данных, Blowfish все еще может быть хорошим выбором, особенно если важна скорость работы и возможность гибкой настройки уровня защиты․ Однако для новых проектов рекомендуется рассматривать более современные алгоритмы с 128-битным блоком, такие как AES или Twofish, сохраняя при этом знание и понимание принципов, на которых основан Blowfish․

Вопрос-ответ

Вопрос: Почему в современных реалиях стоит либо избегать использования Blowfish, либо применять его с осторожностью?

Ответ: В современных реалиях безопасность данных очень зависит от стойкости алгоритма к современным атакам и соответствия стандартам․ Blowfish использует 64-битный блок данных, что сегодня считается менее безопасным по сравнению с алгоритмами с 128-битным блоком, такими как AES․ Кроме того, развитие технологий и появление новых методов атак делают устаревшими некоторые его аспекты․ Поэтому, если вы работаете с особо чувствительной информацией или создаёте систем, требующие абсолютной защиты, рекомендуется перейти на более современные и проверенные стандарты шифрования․ Однако в ситуациях, где приоритетом является скорость и гибкая настройка, и данные не требуют высочайшей степени защиты, Blowfish остается достойным выбором при правильной реализации․

Подробнее

| шифр blowfish особенности | принцип работы blowfish | история blowfish | безопасность blowfish | использование blowfish сегодня |

| шифрование и защита данных | симметричное шифрование | алгоритмы шифрования | современные стандарты шифрования | криптография и безопасность |

| эффективность blowfish | преимущества blowfish | недостатки blowfish | шифры и протоколы безопасности | стандарты шифрования |

| шифрование файлов | программные библиотеки blowfish | криптографические атаки | надежность алгоритмов | современные методы защиты данных |