запрос запрос

Тестирование случайности: Критерии Качорсаки и их применение в практике Когда мы начинаем работать с различными источниками данных или создаем собственные

Теория хешей с аутентификацией: UMAC, как защитить свои данные В современном мире информационной безопасности защита данных становится одной из самых важных задач.

Теория MPC: Безопасные аукционы – как защищаются интересы участников и что скрывается за этим понятием В современном мире, где digital-технологии становятся

Протоколы аутентификации с использованием паролей (SRP): как обеспечить безопасность ваших данных В современном мире‚ когда безопасность личных данных

Принципы работы шифра Blowfish: как он защищает наши данные в цифровом мире В современном мире безопасность информации становится неотъемлемой частью нашей жизни.

Криптографические подписи: Теория на основе ECC — как защитить данные в цифровом мире В современном цифровом мире защита информации становится одним из

Криптографические подписи: Полное руководство по алгоритму DSA В современном цифровом мире безопасность информации становится все более важной задачей․

Использование хешей для PRF: Современное руководство и практические советы В современном мире информационных технологий безопасность становится одним из

Асимметричное шифрование: анализ уязвимостей Меркла-Геллмана В современном мире информационной безопасности криптография занимает особое место.

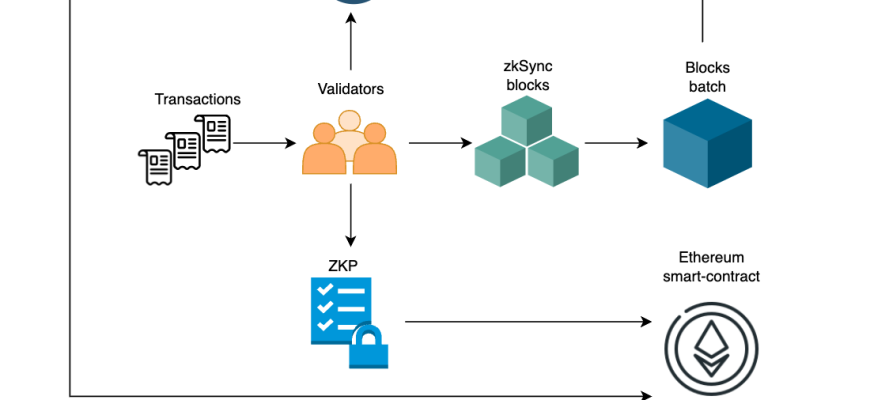

zk-STARKs: Принцип доверия, который меняет понимание безопасности В современном мире цифровых технологий вопросы безопасности и доверия приобретают всё