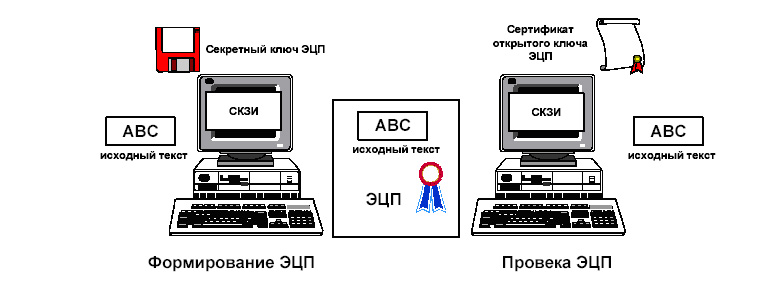

цифровых подписей

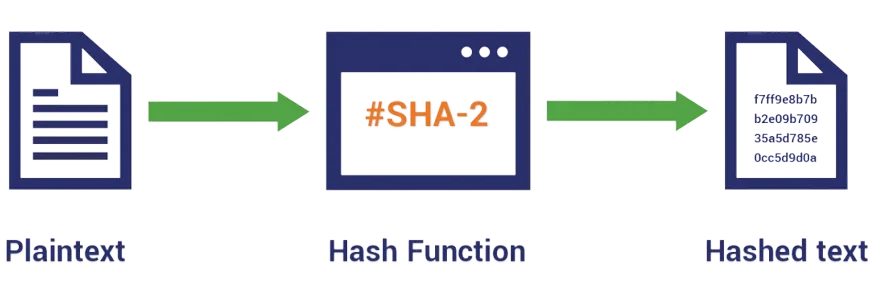

Теория хешей: Коллизии и их важность в современной криптографии В мире информационных технологий безопасность данных стала одной из главных задач для разработчиков

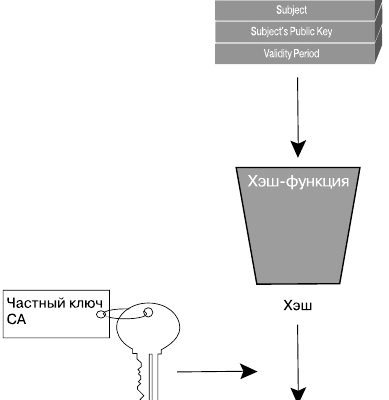

Теория распределения ключей: протоколы с использованием цифровых подписей, как обеспечить безопасность данных? В современном мире информационных технологий

Погружение в Мир Протоколов Аутентификации: Как Работают Подписи и Почему Это Важно В чем заключается основная роль протоколов аутентификации и почему

Криптографические подписи: Теория на основе RSA — полное руководство для начинающих и профессионалов В современном цифровом мире безопасность передачи

Криптографические подписи: Теория на основе RSA — защита данных в цифровом мире В современном цифровом пространстве безопасность информации выходит на передний план.

Криптографические подписи: Погружение в теорию RSA и их роль в современной безопасности В современном мире информационной безопасности вопрос защиты данных