Симметричное шифрование: Разбираемся в структуре SP-сети

В современном мире, где информационная безопасность стала одной из приоритетных задач, важность надежных методов защиты данных невозможно переоценить․ Среди них особое место занимает симметричное шифрование — быстрый и эффективный способ обеспечить конфиденциальность информации․ Но чтобы полностью понять его преимущества и особенности, необходимо глубже вникнуть в структуру и принципы работы специальных систем шифрования, таких как SP-сети․ Сегодня мы расскажем о том, что такое SP-сеть, как она устроена и почему она обладает такими важными свойствами․

Что такое симметричное шифрование?

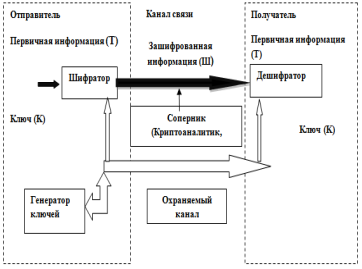

Для начала уточним основные понятия․ Симметричное шифрование — это метод защиты информации, при котором для шифрования и расшифровки используется один и тот же секретный ключ․ Это обеспечивает высокую скорость обработки данных и простоту реализации, что делает его популярным в разнообразных приложениях, включая защиту корпоративных сетей, банковских транзакций и личных данных․

Главная сложность в использовании симметричного шифрования, это безопасная передача секретного ключа между сторонами․ Поэтому важны не только сами алгоритмы шифрования, но и особенности их структуры, позволяющие повысить уровень защиты․ Именно такие элементы заложены в структуре SP-сети, о которой мы и поговорим далее․

Основные понятия и компоненты SP-сети

SP-сеть (понятие расшифровывается как Structure of a Symmetric network) — это сложная структура, построенная на основе сочетания нескольких уровней шифрования и обмена данными․ Основными компонентами таких сетей являются:

- Шифровальные узлы: специальные компьютеры или устройства, через которые проходят зашифрованные данные․

- Ключевые узлы: точки распределения ключей, позволяющие безопасно передавать секретную информацию․

- Обменные каналы: защищенные линии связи, использующие структурированные протоколы для передачи данных․

- Криптографические модули: программные или аппаратные компоненты, реализующие шифровальные алгоритмы․

Все эти компоненты работают вместе, образуя сложную, но очень устойчивую систему, гарантирующую безопасность данных даже при передаче через потенциально небезопасные каналы․

Структура SP-сети: как она устроена?

Рассмотрим подробнее основные элементы внутренней структуры SP-сети, которая обеспечивает высокую степень защиты данных․ В её основе лежит принцип многослойного шифрования, где каждый уровень выполняет свою функцию, а все вместе создают стойкую систему․

Основные уровни структуры SP-сети

Структура SP-сети включает в себя следующие уровни:

- Первый уровень, входная точка: здесь осуществляется первоначальный шифр данных, который подготовлен для дальнейшей обработки․

- Второй уровень — внутреннее шифрование: применяются более сложные алгоритмы, удваивающие безопасность․

- Третий уровень — контроль и проверка: здесь происходит аутентификация и проверка целостности данных перед их отправкой далее․

- Последовательные уровни — межузловая передача: каждый узел усиливает защиту, повторяя шифрование и аутентификацию․

Все уровни связаны между собой используется цепочка криптографических операций, образующая устойчивую к взлому структуру․

| Уровень структуры | Описание | Примеры криптографических методов |

|---|---|---|

| Первый | Начальное шифрование данных для их защиты | AES, DES |

| Второй | Внутреннее многослойное шифрование и проверка целостности | RSA, SHA-256 |

| Третий | Передача и межузловая обработка | Diffie-Hellman, HMAC |

Преимущества структуры SP-сети

Использование такой комплексной структуры дает значительные преимущества для безопасности передачи данных:

- Высокая стойкость к атакам: многослойное шифрование усложняет задачу злоумышленнику․

- Гибкость в настройках: можно адаптировать уровни шифрования и компоненты под конкретные задачи․

- Защита ключей: специальные узлы обеспечивают безопасную передачу и хранение ключей․

- Масштабируемость: легко расширять систему, добавляя новые узлы или уровни защиты․

Это делает структуры типа SP-сети очень привлекательными для использования в критических системах, где важна каждая секунда и каждая защита․

Практическое применение и примеры

На практике системы, построенные на базе SP-сетей, широко используются в различных сферах:

- Государственная безопасность: для защиты государственных секретов и важной информации․

- Банк и финансы: при организации безопасных транзакций и обмена финансовыми данными․

- Корпоративные сети: для внутренней защиты информации компаний․

- Критическая инфраструктура: управление системами электроснабжения, водоснабжения и связи․

Например, внедрение многоуровневых систем безопасности в банковских системах позволяет предотвратить любые попытки взлома и обеспечить клиентам возможность безопасных транзакций․

Конкретный пример

В банке используют интегрированные решения на основе SP-сетей, где:

- Данные сначала шифруются на клиентском устройстве․

- Передаются по защищенному каналу, проходя через узлы шифрования․

- На сервере осуществляется верификация и расшифровка, защищенная несколькими уровнями шифра․

Это минимизирует риски перехвата и кражи информации․

Вопрос: Почему использование структур типа SP-сети критически важно в современных системах безопасности?

Ответ: Структуры типа SP-сети обеспечивают многослойную защиту данных, что значительно усложняет задачу злоумышленникам, позволяя обеспечить высокий уровень конфиденциальности и целостности информации․ Благодаря модульности и гибкости, такие системы позволяют адаптировать защиту под конкретные угрозы и требования, что особенно важно в условиях роста киберугроз․ В конечном итоге, использование подобных структур укрепляет безопасность критической инфраструктуры, финансовых систем и государственных органов․

Подробнее

| Лси-запрос 1 | Лси-запрос 2 | Лси-запрос 3 | Лси-запрос 4 | Лси-запрос 5 |

|---|---|---|---|---|

| симметричное шифрование | SP-сети структура | многослойное шифрование | глубокая защита данных | защита ключей шифрования |

| шаги построения SP-сети | безопасные протоколы передачи | криптографические алгоритмы | защита корпоративных сетей | примеры внедрения |