- Режим XTS в блоковых шифрах: полностью о секретах, применениях и рисках

- Что такое режим XTS и почему он важен?

- Почему именно режим XTS считается стандартизированным?

- Как работает режим XTS: внутренне устройство и механика

- Основные компоненты и структура механизмов

- Пошаговая схема шифрации блока в XTS

- Плюсы и минусы использования режима XTS

- Преимущества режима XTS

- Недостатки режима XTS

- Практическое применение и рекомендации по использованию режима XTS

- Где применяется режим XTS?

- Рекомендации экспертов по использованию XTS

Режим XTS в блоковых шифрах: полностью о секретах, применениях и рисках

Когда речь заходит о современных методах защиты данных, шифрование становится краеугольным камнем информационной безопасности. В мире криптографии существует множество режимов работы блоковых шифров, каждый из которых отличается своей архитектурой, безопасностью и сферой применения. Среди них особое место занимает режим XTS. Именно он был разработан для шифрования данных на дисках, флеш-накопителях и других носителях, где важна целостность и точность данных. В этой статье мы раскроем все, что нужно знать о режиме XTS — его устройстве, преимуществах, недостатках, сценариях использования и нюансах безопасности.

Что такое режим XTS и почему он важен?

Режим XTS (XEX Tweakable Block Cipher with XOR) — это специально разработанный режим работы блоковых шифров, предназначенный для шифрования данных в структурах, где важна не только конфиденциальность, но и сохранение целостности и правильности данных. В отличие от более классических режимов, таких как ECB или CBC, XTS добавляет дополнительную защиту за счёт использования так называемых «аксессорных» или «подгоняющих» блоков — так называемых «натяжек» (tweak), которые позволяют избежать повторных шифрований одинаковых блоков данных и усложняют попытки аналитического взлома.

Аппаратное применение XTS крайне востребовано в различных сценариях хранения информации — будь то жесткие диски, SSD, флешки или другие носители. Он обеспечивает не только защиту содержимого, но и гарантирует, что целое сообщение или файл не будет случайно или намеренно повреждено, изменено или прочитано без разрешения.

В чем основное отличие режима XTS от других режимов шифрования?

Основное отличие в том, что XTS сочетает в себе шифрование блока средствами блочного алгоритма с дополнительной обработкой так называемого "натяжка" (tweak), которая меняет алгоритм для каждого блока в рамках одной операции, предотвращая повторное использование одних и тех же шифротекстов для одинаковых входных данных.

Почему именно режим XTS считается стандартизированным?

Многочисленные организации и криптографические стандарты, такие как NIST (Национальный институт стандартов и технологий США), рекомендуют использовать режим XTS для шифрования данных на физических носителях. Почему? Потому что он специально разработан для защиты блочных структур данных и предотвращения различных вспомогательных атак, таких как выводимость шаблонов или изменение данных в процессе хранения.

| Особенность | Описание | Преимущества | Недостатки |

|---|---|---|---|

| Использование так называемых «натяжек» | Дополнительный блок данных, позволяющий менять шифрование для отдельных блоков | Высокий уровень защиты от повторных атак, предотвращение выявления шаблонов | Большая сложность реализации и потенциальные уязвимости при неправильной настройке |

| Оптимизация для хранения данных | Обеспечивает безопасность при случайных чтениях и записях | Гарантирует целостность данных при случайных обращениях | Меньше подходит для потокового шифрования данных |

Как работает режим XTS: внутренне устройство и механика

Основные компоненты и структура механизмов

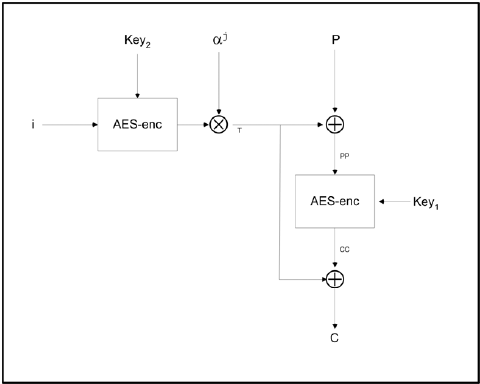

Режим XTS опирается на использование двух ключей, которые работают в связке. Первый ключ применяется для шифрования данных, а второй — для обработки так называемых «натяжек» (tweak), обеспечивающих уникальность каждого блока в рамках одной операции шифрования. В целом, устройство XTS можно представить в виде следующей цепочки:

- Инициализация: выбирается два ключа — один для алгоритма шифрования, другой для обработки натяжек.

- Подготовка натяжек: изначальный так называемый «натяжной вектор» (tweak), обычно связанный с номером блока или смещением, шифруется этим же ключом, чтобы получить актуальный натяжной блок.

- Шифрование каждого блока: для каждого блока данных, сначала к нему применяется XOR с натяжкой, далее производится шифрование этим же блоковым шифром, и результат снова XOR с натяжкой, что позволяет соблюдать уникальность и не повторять шаблоны.

Пошаговая схема шифрации блока в XTS

Процесс шифрования отдельного блока можно представить в виде таблицы:

| Шаг | Действие | Описание |

|---|---|---|

| 1 | Выбор натяжки | Из исходной информации вычисляем натяжной ожидаемый блок |

| 2 | XOR-обработка | К данным блока при помощи XOR с натяжкой |

| 3 | Шифрование | Шифрование полученного результата ключом |

| 4 | Обратное XOR | Обратное применение XOR с натяжкой к полученному шифротексту |

Результатом является шифрованный блок, который благодаря использованию натяжки отличается в каждом случае, что предотвращает появление повторяющихся шаблонов и повышает безопасность.

Плюсы и минусы использования режима XTS

Преимущества режима XTS

- Высокий уровень безопасности: благодаря динамическому изменению натяжки, невозможно восстановить исходные блоки по шифротексту;

- Подходит для хранения больших объёмов данных: идеально работает с жесткими дисками, SSD и флеш-памятью, обеспечивая целостность и конфиденциальность информации.

- Стандартизация: рекомендован многими криптографическими организациями как наиболее подходящий режим для защиты данных на физических носителях.

- Защита от аналитических атак: сложная обработка делает практически невозможным вычисление повторяющихся шаблонов.

Недостатки режима XTS

- Сложность реализации: требует точного соблюдения всех рекомендаций и правильно реализованных криптографических функций.

- Конецессивное шифрование: не подходит для потоковых данных или данных, которые требуют шифрования по мере поступления.

- Уязвимость при неправильной обработке натяжек: неправильная настройка или использование уязвимостей в реализации могут снизить уровень защиты.

- Небольшие накладные расходы: дополнительные вычисления для обработки натяжек немного увеличивают время шифрования и расшифровки по сравнению с более простыми режимами.

Практическое применение и рекомендации по использованию режима XTS

Где применяется режим XTS?

Основное поле применения режима XTS — это устройство хранения данных, где важна не только секретность, но и целостность информации. Вот основные сценарии:

- Шифрование жестких дисков и твердотельных накопителей (SSD): ультранадёжная защита данных на физических носителях.

- Защита флеш-накопителей и карт памяти: предотвращение утечки данных при утере.

- Шифрование разделов и томов: например, при использовании встроенных средств Windows BitLocker с режимом XTS.

- Обеспечение конфиденциальности в облачных хранилищах: при правильной настройке и разбивки больших файлов на блоки.

Рекомендации экспертов по использованию XTS

- Используйте криптографические библиотеки, проверенные и сертифицированные: например, OpenSSL, Libsodium, которые реализуют режим XTS правильно и безопасно.

- Обязательно используйте два отдельных ключа: для шифрования и обработки натяжек.

- Обращайте внимание на качество генерации натяжек: они должны быть уникальными для каждого блока.

- Резервное копирование и обновление ключей: в случае возможных уязвимостей, своевременно меняйте ключи.

- Не используйте режим XTS для потоковых данных или шифрования информации в реальном времени без дополнительной защиты.

Режим XTS — это мощный инструмент для защиты данных на физических носителях, который сочетает в себе сложность и безопасность. Он обеспечивает высокий уровень защиты при правильной реализации и использовании. Однако, необходимо помнить о нюансах его работы, правильно подбирать ключи и не допускать ошибок в настройке. В конечном итоге, безопасность данных — это результат комплексного подхода, и XTS является важной составляющей этого процесса.

Подробнее

| Ключевые запросы | Описание | Пример использования | Важность | Дополнение |

|---|---|---|---|---|

| Режим XTS в шифровании | Общая характеристика и функции режима | Защита SSD и жестких дисков | Высокая | Стандартизация и безопасность |

| Что такое натяжка в шифровании | Техническое описание натяжки | Увеличение сложности анализа шаблонов | Высокая | Использование ключей и блоков |

| Безопасность XTS | Примечания о защите и атаках | Защита данных на носителях | Высокая | Рекомендации экспертов |

| Примеры алгоритмов XTS | Популярные реализации и библиотеки | OpenSSL, Libsodium | Средняя/высокая | Стандарты и проверенность |

| Преимущества режима XTS | Что делает его лучшим для хранения | Защита данных на SSD | Высокая | Обеспечение целостности |

| Недостатки XTS | Что нужно учитывать | Сложность реализации в ПО | Средняя/высокая | Меры предосторожности |

| Советы по использованию XTS | Практические рекомендации | Выбор ключей, натяжек | Очень важная | Обеспечение безопасности |

| Реализация XTS в криптобиблиотеках | Какие доступны решения | OpenSSL, Botan | Высокая | Выбор и настройка |

| Общие принципы шифрования дисков | Обзор методов защиты | BitLocker, VeraCrypt | Высокая | Использование XTS |

| Обзор криптографических стандартов | Где применяется XTS и другие режимы | NIST, ISO | Высокая | Рекомендации и требования |