- Раскрываем тайны хеш-функций: почему они так важны для безопасности данных?

- Что такое хеш-функции и как они работают?

- Основные свойства хеш-функций:

- Пример работы

- Что такое однонаправленная хеш-функция?

- Почему однонаправленность критична для безопасности?

- Преимущества однонаправленных хеш-функций:

- Практическое применение хеш-функций

- Пример таблицы решений, использующих хеш-функции:

- Важные нюансы и риски использования

- Что такое коллизии и почему они опасны?

Раскрываем тайны хеш-функций: почему они так важны для безопасности данных?

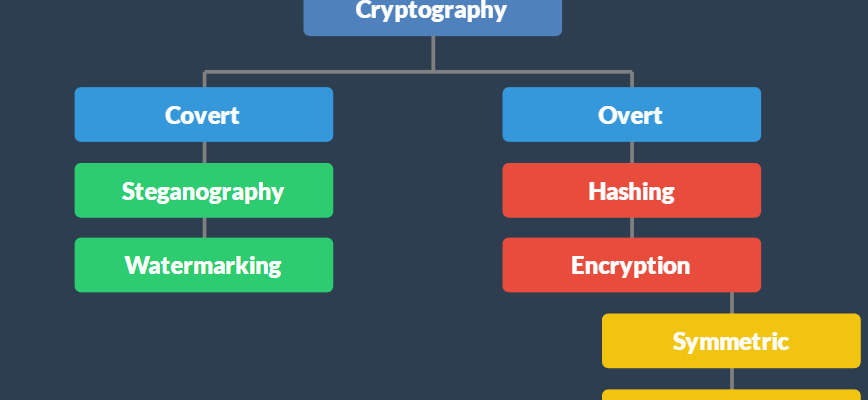

В современном мире, где информационные технологии проникают во все сферы нашей жизни, безопасность данных стала одной из главных задач как для крупных корпораций, так и для простых пользователей. Одним из ключевых элементов в обеспечении этой безопасности являются хеш-функции — уникальные алгоритмы, играющие роль цифровых отпечатков. Но что такое хеш-функции и почему их однонаправленность считается так важной для безопасности? В этой статье мы постараемся подробно объяснить эти понятия, разобрать основные принципы работы и их практическое применение, а также ответить на самые популярные вопросы, связанные с этой темой.

Что такое хеш-функции и как они работают?

Хеш-функции — это математические алгоритмы, которые преобразуют произвольный набор данных (текст, изображение, файл) в фиксированную по длине строку символов, называемую хеш-кодом или хеш-значением. Представьте себе, что у каждого файла есть свой уникальный отпечаток, который практически невозможно подделать или воспроизвести. Этот отпечаток помогает идентифицировать, проверить целостность данных и обеспечить безопасность при передаче информации.

Основные свойства хеш-функций:

- Однонаправленность: задача преобразовать данные из начального вида в хеш-значение очень легкая, а обратно — практически невозможная без особых знаний.

- Детерминированность: одинаковый вход всегда дает одинаковое хеш-значение.

- Быстрота вычисления: алгоритм должен быстро обрабатывать любые объемы данных.

- Стойкость к коллизиям: маловероятно, что два разных набора данных дадут одинаковое хеш-значение.

Пример работы

Давайте возьмем произвольный набор данных, например, текстовое сообщение: "Привет, мир!". После обработки этим алгоритмом, мы получим своеобразный "отпечаток" — уникальную последовательность символов. В случае изменения исходных данных — даже на один символ — хеш-значение полностью поменяется, что помогает обнаружить любые несанкционированные изменения.

| Исходные данные | Хеш-значение |

|---|---|

| "Привет, мир!" | a1b2c3d4e5f6 |

| "Привет, мир?" | b2c3d4e5f6a1b2 |

Что такое однонаправленная хеш-функция?

Важнейшим аспектом в работе хеш-функций считается их однонаправленность. Представьте, что это как создание отпечатка пальца: легко сделать отпечаток, чтобы его запомнить или показать, но очень трудно, а зачастую и невозможно, восстановить исходное изображение пальца по отпечатку. Аналогично и с однонаправленными хеш-функциями: они позволяют преобразовать исходные данные в хеш-значение, но не дают возможности выполнить обратную операцию, то есть по хешу невозможно восстановить исходные данные.

Почему однонаправленность критична для безопасности?

- Защита паролей: часто пароли хранятся именно в виде хеш-кода. Безопасность системы зависит от того, что злоумышленнику невозможно по хешу восстановить пароль, что препятствует его взлому.

- Проверка целостности данных: при передаче информации, если хеш-значение совпадает с вычисленным на приемной стороне, значит данные не были изменены.

- Цифровые подписи и аутентификация: использование хешей помогает подтверждать подлинность источника данных.

Преимущества однонаправленных хеш-функций:

- Высокая безопасность и невозможность обратного восстановления данных.

- Малое время вычисления и высокая эффективность.

- Возможность быстро сравнивать значения.

Практическое применение хеш-функций

Хеш-функции нашли широкое применение в самых разных областях:

- Безопасность паролей — хранение хешей вместо самих паролей значительно усложняет их кражу и использование.

- Цифровые подписи, при подписании документов в качестве идентификатора используется хеш-код, что обеспечивает подлинность и неизменность данных.

- Обнаружение дубликатов — системам хранения данных проще находить одинаковые или похожие файлы по их хешам.

- Проверка целостности данных — при загрузке файла его хеш сравнивается с контрольным для подтверждения его подлинности.

Пример таблицы решений, использующих хеш-функции:

| Область применения | Пример реализации | Инструменты |

|---|---|---|

| Парольное хранение | bcrypt, scrypt | bcrypt, PBKDF2, Argon2 |

| Цифровая подпись | SHA-256, SHA-3 | OpenSSL, GPG |

| Обнаружение дубликатов | MD5, SHA-1 | Online-дедупликаторы, файловые менеджеры |

Важные нюансы и риски использования

Несмотря на многообразие преимуществ, важно помнить, что не все хеш-функции одинаково безопасны. Например, MD5 и SHA-1 считаются устаревшими из-за развития технологий, позволяющих находить коллизии — ситуации, когда два разных входных набора данных дают одинаковое хеш-значение. Поэтому выбор правильной и современной хеш-функции, залог безопасной защиты данных.

Что такое коллизии и почему они опасны?

Коллизия возникает, когда два различных набора данных приводят к одинаковому хеш-значению. Это грозит серьезной угрозой безопасности, так как злоумышленник сможет подделать данные, сохраняя одинаковый хеш. Например, он сможет создать вредоносную версию файла, которая по хешу совпадет с оригиналом, что существенно подрывает доверие к используемой системе.

| Класс угрозы | Описание | Примеры решений |

|---|---|---|

| Коллизии | Два различных файла имеют один хеш | Используйте SHA-256 или более современные алгоритмы |

| Атаки на хеш-функции | Модернизация алгоритма для поиска коллизий | Обновляйте программное обеспечение и используйте рекомендованные стандарты |

Если вы задумались о внедрении хеш-функций в свою систему или хотите лучше понять, как обеспечить безопасность данных — начните с изучения современных алгоритмов, избегайте устаревших решений и всегда следите за новыми разработками в области информационной безопасности.

Вопрос: Почему однонаправленность хеш-функций так важна для безопасности данных?

Свойство однонаправленности делает невозможным восстановление исходных данных по их хешу, что обеспечивает защиту паролей, целостность данных и предотвращает злоумышленникам создание поддельных данных или подделку информации. Это ключевой элемент цифровых методов защиты и аутентификации.

Подробнее о связанных проверках и ключевых терминологиях

| Ключевые слова | хеш-функция, односторонняя функция, коллизия, безопасность данных, цифровая подпись, взлом хеша, обновление криптографических стандартов, устойчивость к атакам, резервные алгоритмы, контроль целостности |

| LSI-запросы | безопасность хеширования, современный алгоритм хеширования, способы защиты паролей, атаки на хеш-функции, защита данных при передаче, проверка целостности файла, борьба с коллизиями, криптографические стандарты, устойчивое к коллизиям хеширование, использование хеша в блокчейне |