- Протоколы обмена ключами на основе ИКМ (Identity-Based Cryptography): что скрыто за современными технологиями защиты информации

- Что такое ИКМ: основы и принципы

- Ключевые свойства и преимущества ИКМ

- Обмен ключами на базе ИКМ: принципы и протоколы

- Основные идеи и этапы обмена ключами

- Классические протоколы обмена ключами на базе ИКМ

- Ключевые преимущества и недостатки протоколов на основе ИКМ

- Преимущества

- Недостатки и вызовы

- Практическое применение протоколов на базе ИКМ

- Государственные системы и электронная идентификация

- Обеспечение безопасности корпоративных сетей и облачных платформ

- Мобильные приложения и IoT-устройства

- Будущее криптографии на базе ИКМ: тренды и перспективы развития

Протоколы обмена ключами на основе ИКМ (Identity-Based Cryptography): что скрыто за современными технологиями защиты информации

В современном мире информационных технологий безопасность передачи данных становится все более важной задачей. Мы ежедневно сталкиваемся с необходимостью защищать свои личные данные, бизнес-информацию и многое другое. Одним из революционных подходов в криптографии, который за последние годы привлек внимание ученых и специалистов по всему миру, являются протоколы обмена ключами на основе Идентификационной криптографии (ИКМ). Эта технология обещает упростить процессы управления ключами и повысить уровень безопасности. В этой статье мы подробно разберем, что такое ИКМ, как работают протоколы обмена ключами на ее базе и почему эти методы потенциально могут изменить будущее информационной безопасности.

Что такое ИКМ: основы и принципы

Прежде чем углубляться в особенности протоколов обмена ключами, важно понять, что представляет собой ИКМ — Идентификационная криптография. Эта технология основана на концепции использования уникальных идентификаторов пользователей (например, электронной почты, номера телефона или другого уникального признака) в качестве основы для генерации публичных ключей. Иными словами, в системе ИКМ каждый пользователь может получить свой публичный ключ, связаный напрямую с его идентификатором, без необходимости иметь централизованный сервер регистрации публичных ключей.

หลักการ работы ИКМ базируется на математических задачах, таких как теорема о кривых эллиптических кривых или маршрутизации на основе матриц, которые позволяют создавать безопасные криптографические схемы. Одним из преимуществ является то, что пользователь способен генерировать свои секретные ключи самостоятельно, а публичные — связаны напрямую с его уникальной идентификационной информацией. Это значительно упрощает управление ключами, устраняя необходимость распространения и хранения открытых ключей в отдельных серверах.

Ключевые свойства и преимущества ИКМ

| Параметр | Описание |

|---|---|

| Упрощение управления ключами | Пользователи сами могут генерировать свои секретные ключи на основе своих идентификаторов без обращения к внешнему Центру доверия |

| Отсутствие необходимости распространять открытые ключи | Публичный ключ связывается напрямую с уникальной информацией пользователя, исключая необходимость поиска и верификации открытых ключей у сторонних источников |

| Масштабируемость | Более подходящи для систем с большим количеством участников, где традиционные схемы требуют хранения и проверки множества ключей |

| Безопасность | Обеспечивают высокий уровень защиты, основанный на сильных математических задачах, трудноразрешимых с помощью современных вычислительных ресурсов |

Почему ИКМ считаеться более безопасной по сравнению с традиционными криптографическими системами?

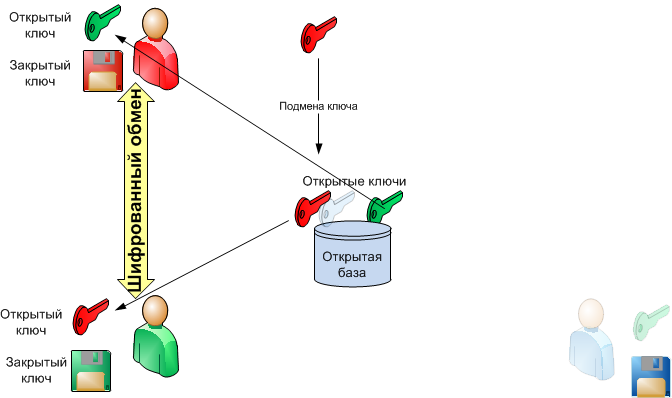

Основная причина в том, что в системе ИКМ пользователи редко взаимодействуют напрямую с публичными ключами, ведь эти ключи связаны с их уникальной идентификационной информацией. Это уменьшает риски, связанные с перехватом или подделкой ключей. Кроме того, автоматическая генерация секретных ключей на основе личной информации уменьшает риск утечек и забывания ключей, что часто происходит в традиционных схемах.

Обмен ключами на базе ИКМ: принципы и протоколы

Основные идеи и этапы обмена ключами

Обмен ключами в системах, использующих ИКМ, существенно отличается от классических методов, таких как Диффи-Хеллмана. Основная идея — это запуск процедуры получения публичных и секретных ключей без необходимости их предварительной передачи по сети или хранения на сервере. Рассмотрим основные этапы этого процесса:

- Идентификация пользователя: пользователь вводит свой уникальный идентификатор (например, email или номер телефона).

- Генерация публичного ключа: на основе идентификатора и математической функции формируется публичный ключ.

- Генерация секретного ключа: пользователь сам генерирует свой секретный ключ, используя секретные параметры центра доверия (PKG — Private Key Generator).

- Обмен сообщения: пользователи могут обмениваться зашифрованными сообщениями, используя полученные ключи.

Важно помнить, что в ИКМ роль центрального доверенного лица — это не обязательно полноценный сервер, а скорее алгоритм или схема, которая помогает обеспечить безопасность и контроль над процессом.

Классические протоколы обмена ключами на базе ИКМ

Существует несколько вариантов реализации протоколов обмена ключами, среди которых наиболее популярными являются:

- Идеологическая схема Bogaerts-Kravchuk: использует свойства эллиптических кривых для безопасного обмена.

- Заготовка на основе RSA: соединяет принципы ИКМ с классическими алгоритмами асимметричной криптографии.

- Протоколы на базе теоремы о кривых эллиптических кривых: позволяют максимально снизить объем данных для обмена и повысить безопасность.

| Ключевой аспект | Описание |

|---|---|

| Безопасность | Основывается на трудности задачи дискретного логарифмирования на эллиптических кривых |

| Производительность | Эффективность достигается за счет сокращения объема передаваемых данных и упрощения вычислений |

| Гибкость | Можно использовать в различных системах с разными требованиями к уровню защиты |

Ключевые преимущества и недостатки протоколов на основе ИКМ

Преимущества

- Упрощение управления ключами: не нужно хранить и распространять открытые ключи, что значительно снижает риск утечек

- Масштабируемость: системы легко расширяются и подходят для крупных корпоративных структур и облачных сервисов

- Интуитивность: пользователь сам может создавать свои ключи, что увеличивает контроль и безопасность

- Быстрота обмена: минимальные вычислительные ресурсы и быстрый обмен за счет компактных данных

Недостатки и вызовы

- Зависимость от центра доверия: необходимость наличия надежного и безопасного центра доверия (PKG), который управляет генерацией секретных ключей

- Риски компрометации: если центра доверия скомпрометируют, это может повлиять на всю систему

- Комплексность внедрения: внедрение таких систем требует аккуратности и глубокого понимания криптографических принципов

Какие основные вызовы и риски связаны с внедрением протоколов обмена на базе ИКМ?

Основные вызовы связаны с необходимостью наличия надежного центрального доверенного лица, а также с риском его возможной компрометации. Уязвимости в реализации могут привести к тому, что злоумышленники получат доступ к секретным ключам пользователей, что полностью подорвет безопасность всей системы. Поэтому важны методы защиты центра доверия и грамотное управление инфраструктурой.

Практическое применение протоколов на базе ИКМ

Государственные системы и электронная идентификация

Одним из наиболее перспективных применений ИКМ являются государственные проекты, связанные с электронной идентификацией граждан. В таких сценариях важно максимально упростить процедуру получения и использования цифровых сертификатов, а также обеспечить высокий уровень безопасности. Протоколы на базе ИКМ позволяют реализовать системы паспорта, водительских удостоверений и прочих документов с помощью единого идентификатора, связанного с личными данными граждан.

Обеспечение безопасности корпоративных сетей и облачных платформ

Компании все чаще используют облачные решения и системы удаленного доступа, где безопасность передачи данных становится приоритетной задачей. Внедрение протоколов обмена ключами на основе ИКМ помогает обеспечить безопасное соединение и шифрование, минимизируя риски утечки информации. Особенно актуально это для передачи конфиденциальных данных, финансовых транзакций и интеллектуальной собственности.

Мобильные приложения и IoT-устройства

Обмен ключами на базе ИКМ отлично подходит для мобильных приложений, где важна легкость и быстрота процедур авторизации и шифрования. Также ИКМ системы находят применение в Интернете вещей (IoT), обеспечивая защищенную коммуникацию между устройствами с минимальной нагрузкой на устройство.

Будущее криптографии на базе ИКМ: тренды и перспективы развития

Технологии ИКМ продолжают развиваться, и эксперты видят большие перспективы в их широком применении. Усиление требований к защите личных данных, внедрение новых методов мультифакторной аутентификации и интеграция с блокчейн-технологиями — все это открывает новые горизонты для протоколов обмена ключами, основанных на идентификационной криптографии. В будущем можно ожидать появления более совершенных систем, которые смогут обеспечить еще более высокий уровень безопасности при меньших затратах ресурсов и времени.

Одним из ключевых трендов является внедрение квантово-устойчивых алгоритмов, защищающих систему от потенциальных угроз со стороны квантовых компьютеров. Таким образом, ИКМ сможет адаптироваться к новым вызовам и оставаться эффективным инструментом защиты информации на многие годы вперед.

Какие основные преимущества и перспективы внедрения протоколов обмена ключами на основе ИКМ вы считаете наиболее важными?

Наиболее важными достоинствами являются упрощение управления криптографическими ключами, повышение уровня автоматизации и масштабируемости систем, а также возможность интеграции в различные инфраструктуры — от государственных до корпоративных. Перспективы развития связаны с внедрением новых математических методов, совместимостью с блокчейн-технологиями и подготовкой систем к защите от квантовых атак. В целом, ИКМ открывает широкие возможности для создания более защищенных и удобных систем обмена информацией в будущем.

Подробнее: 10 LSI запросов к статье

| Криптография на базе ИКМ | Обмен ключами по ИКМ | ИКМ для электронной идентификации | Безопасность в криптографии ИКМ | Протоколы на основе ИКМ |

| ИКМ и эллиптические кривые | Системы квантовой безопасности | Обеспечение безопасности IoT | ИКМ для облачных сервисов | Перспективы развития ИКМ |

| Теория дискретного логарифма | Уязвимости системы ИКМ | Управление криптографическими ключами | Совместимость ИКМ с блокчейн | Государственные проекты ИКМ |