- Протоколы обмена ключами: как работают протоколы на основе сертификатов

- Что такое протоколы обмена ключами?

- Что такое сертификаты в контексте обмена ключами?

- Основные протоколы обмена ключами на основе сертификатов

- Как работает протокол на основе сертификатов? — пошаговая схема

- Преимущества использования протоколов на основе сертификатов

- Недостатки и ограничения]

Протоколы обмена ключами: как работают протоколы на основе сертификатов

Что такое протоколы обмена ключами на основе сертификатов и почему они важны в современной криптографии?

В современном мире информационной безопасности обмен данными происходит миллиарды раз в сутки. Каждая передача чувствительной информации — это потенциальная точка входа для злоумышленников, поэтому обеспечение безопасности становится одной из главных задач как для компаний, так и для отдельных пользователей. Одним из фундаментальных элементов криптографической системы является обмен ключами — процесс, во время которого участники распределяют секретные ключи для зашифрованной коммуникации. Особенно важны протоколы, основанные на использовании сертификатов, потому что они позволяют гарантировать подлинность участников и безопасность обмена.

Что такое протоколы обмена ключами?

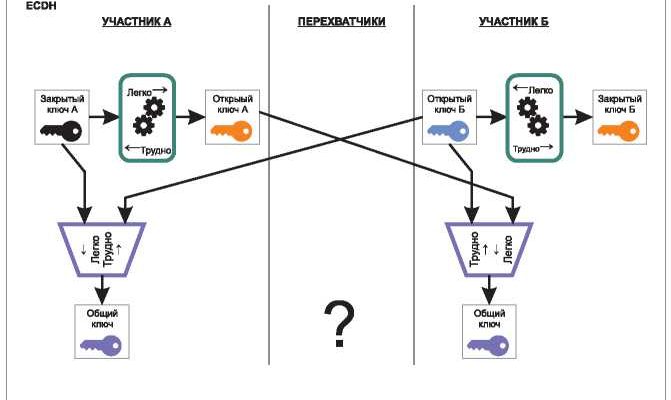

Протоколы обмена ключами — это набор правил и алгоритмов, позволяющих двум или более сторонам безопасно обмениваться секретными ключами через ненадежную сеть. Основная задача, обеспечить, чтобы только участники, вовлеченные в коммуникацию, знали общий секрет, а третьи стороны — злоумышленники — остались в неведении.

Самый классический пример — протокол Диффи-Хеллмана, который позволял двум сторонам совместно вычислить секретный ключ, не передавая его напрямую. Однако, в реальной практике необходимо учитывать дополнительные меры безопасности, предотвращающие атаки человека посередине и другие виды вмешательства. Именно поэтому развитие технологий привело к использованию цифровых сертификатов — специальных документов, подтверждающих подлинность участника.

Что такое сертификаты в контексте обмена ключами?

Сертификаты, электронные документы, выданные доверенными центрами сертификации (ЦС), которые подтверждают истинность идентичности владельца сертификата. Такой документ содержит ключ, информацию о владельце и сведения о Центре, выдавшем сертификат. Основная роль сертификатов, обеспечить доверие между сторонами во время обмена ключами и предотвратить попытки злоупотребления.

Например, когда вы подключаетесь к вашему любимому онлайн-банку через браузер, вы можете заметить зеленый замок в строке адреса — это свидетельство действующего сертификата, подтверждающего подлинность сайта. В криптографических протоколах такие сертификаты позволяют гарантировать, что вы обмениваетесь ключами именно с нужным сервером, а не с злоумышленником.

Основные протоколы обмена ключами на основе сертификатов

Рассмотрим наиболее распространённые протоколы, использующие сертификаты для безопасного обмена ключами:

- SSL/TLS (Secure Sockets Layer / Transport Layer Security) — протоколы, обеспечивающие защищённую передачу данных между клиентом и сервером. Они используют сертификаты для аутентификации сервера и обмена симметричными ключами для дальнейшей шифровки.

- PKI (Public Key Infrastructure) — инфраструктура публичных ключей, которая включает сертификационные центры, сертификаты и протоколы обмена ключами, обеспечивающие доверие в всей системе.

- протоколы на основе x.509 — широко используемый формат сертификатов, которые применяются в SSL/TLS и других протоколах для подтверждения подлинности участников.

Как работает протокол на основе сертификатов? — пошаговая схема

Рассмотрим процедуру обмена ключами с использованием сертификатов на примере стандартной ситуации, инициирования защищенного соединения между клиентом и сервером:

- Запрос соединения. Клиент обращается к серверу, чтобы установить защищённый канал.

- Обмен сертификатами. Сервер посылает клиенту свой сертификат, подтвержденный доверенным центром сертификации.

- Проверка сертификата. Клиент проверяет действительность сертификата, сверяя его с доверенными центрами. В случае успеха процесс продолжается.

- Обмен временными ключами. Клиент и сервер используют протокол Диффи-Хеллмана или другой механизм для обмена временными ключами, зашифрованными с помощью публичного ключа сервера.

- Генерация общего секрета. Обе стороны совместно вычисляют общий секрет, который затем используют для симметричного шифрования данных.

- Установление защищённого канала. После успешного обмена обе стороны используют общий ключ для шифрования дальнейшей коммуникации.

Преимущества использования протоколов на основе сертификатов

Основные достоинства таких протоколов можно представить в виде:

| Преимущества | Описание |

|---|---|

| Достоверность | Обеспечивается благодаря наличию доверенных сертификатов и центра сертификации. |

| Защита от подделки | Подтверждение подлинности участников помогает избежать мошенничества и атак "человек посередине". |

| Интеграция с инфраструктурой PKI | Обеспечивает глобальную систему доверия и автоматическую проверку сертификатов. |

| Гибкость и расширяемость | Можно использовать в различных протоколах и приложениях — от HTTPS до электронной почты и VPN. |

Недостатки и ограничения]

Несмотря на множество преимуществ, такие протоколы имеют свои ограничения:

- Зависимость от центра сертификации. Если доверенный центр станет жертвой взлома или выдаст поддельный сертификат, это грозит нарушением всей системы доверия.

- Сложность инфраструктуры. Необходимость поддержки сертификатов, их своевременного обновления и проверки.

- Потенциальные операционные задержки. Проверка сертификатов и взаимодействие с ЦС может немного замедлить установление соединения.

В условиях современной цифровой эпохи безопасность коммуникаций, вопрос равносильный обеспечению безопасности данных и личной информации. Протоколы, использующие сертификаты, дают возможность эффективно и надежно подтверждать подлинность участников, защищать передаваемые данные и становиться основой доверия в сети. Благодаря развитию инфраструктур публичных ключей и стандартов x.509 такие протоколы нашли широкое применение — от HTTPS и электронной подписи до защищенных корпоративных решений.

Именно поэтому мы должны понимать, как работает этот механизм, чтобы правильно оценивать безопасность используемых сервисов, а также — осознавать важность и надежность сертификатных решений в нашей цифровой жизни.

Подробнее

| Ключевые протоколы обмена ключами | Обеспечение безопасности в TLS | Что такое сертификаты x.509 | Инфраструктура PKI | Обмен ключами в VPN |

| Защита данных с помощью протоколов | Обеспечение доверия в интернете | Плюсы и минусы сертификатных протоколов | История развития SSL/TLS | Обеспечение аутентичности сервера |

| Человеческий фактор в безопасности | Обновление сертификатов | Криптография сертификатов | Технология доверия | Обеспечение конфиденциальности данных |

| Как выбрать доверенный сертификат | Создание защищенных подключений | Атаки на протоколы обмена ключами | Роль Центров сертификации | Обеспечение целостности данных |