- Протоколы обмена ключами: как обеспечить безопасность в цифровом мире

- Что такое протокол обмена ключами?

- Историческая справка и значение

- Основные протоколы обмена ключами

- Механизм работы протокола Диффи-Хеллмана

- Особенности и уязвимости протоколов обмена ключами

- Преимущества

- Недостатки и уязвимости

- Практическое применение протоколов обмена ключами

- Будущее протоколов обмена ключами и новые тренды

- Вопрос к статье

Протоколы обмена ключами: как обеспечить безопасность в цифровом мире

В современном мире, где практически все взаимодействия происходят в цифровом пространстве, защита информации стала одной из главных задач для разработчиков, компаний и пользователей интернета. Особенно важным аспектом является безопасный обмен ключами — основа криптографической защиты данных. В этой статье мы подробно разберем такие протоколы, как Протокол Секретного Обмена Ключами, их виды, механизм работы и примеры использования. Наше путешествие в мир криптографии поможет понять, как зашифровать сообщение так, чтобы его могли прочитать только те, кому оно предназначено, и почему именно обмен ключами является краеугольным камнем этой защиты.

Что такое протокол обмена ключами?

Перед тем как углубиться в детали конкретных протоколов, важно понять, что такое протокол обмена ключами в целом. Это совокупность правил и процедур, которые позволяют двум или более сторонам безопасно договориться о секретных данных, ключах, используемых для шифрования и дешифрования сообщений. При этом эти ключи должны оставаться недоступными посторонним лицам, что достигается с помощью специальных математических алгоритмов.

Основная задача таких протоколов, обеспечить процесс обмена ключами без риска перехвата или подмены. В случае, если злоумышленник сможет получить доступ к ключу, безопасность всей системы окажется под угрозой. Поэтому разработчики неустанно создают новые алгоритмы, которые делают перехват и расшифровку крайне сложной задачей для посторонних.

Историческая справка и значение

Первоначально идеи о обмене секретными ключами появились в 1970-х годах, когда криптография стала важной областью для обеспечения конфиденциальности информации в международной переписке. Самым знаменитым и революционным протоколом является алгоритм Диффи-Хеллмана, созданный Уитфилдом Диффи и Мартином Хеллманом в 1976 году. Его идея заключалась в возможности двух сторон договориться о общем секретном ключе через открытый канал, не боясь, что он будет перехвачен.

Это стало важным прорывом, поскольку раньше защищенный обмен ключами требовал использования предварительно обмененных секретов или доверия третьим лицам. Благодаря диффи-Хеллману создавалась возможность безопасно взаимодействовать в интернете, что легло в основу современных методов криптографической защиты.

Основные протоколы обмена ключами

Сегодня существует несколько протоколов, предназначенных для безопасного обмена ключами. Они различаются по сложности, использованным алгоритмам и области применения. Ниже перечислены наиболее распространённые и важные из них:

| Название протокола | Описание | Основные особенности |

| Диффи-Хеллман | Позволяет двум сторонам договориться о общем секретном ключе через открытый канал | Классический протокол, уязвим к атакам "человек посередине", требует дополнительных мер защиты |

| Дорту-Хеллман | Расширение Диффи-Хеллмана с использованием эллиптических кривых | Более короткие ключи, высокая безопасность при меньших размерах данных |

| Протокол Диффи-Хеллмана с аутентификацией (например, MQV) | Добавляет механизмы проверки подлинности участников | Обеспечивает и обмен ключами, и их аутентификацию |

| Протокол Диффи-Хеллмана (Эллиптические кривые) | Использует свойства эллиптических кривых, чтобы повысить эффективность и безопасность | Маленькие размеры ключей, высокая скорость работы |

Механизм работы протокола Диффи-Хеллмана

Рассмотрим подробнее, как работает классический протокол Диффи-Хеллмана, который лежит в основе многих других схем. Он использует свойства простых чисел и теории чисел для создания общего секретного ключа между двумя сторонами — условно назовем их А и Б.

Процесс начинается с того, что обе стороны выбирают публичные параметры: крупное простое число p и основу g (генератор), которые доступны всем. Затем:

- А выбирает случайное число a (личный секрет), вычисляет публичный ключ A = g^a mod p и передает его Б.

- Б выбирает случайное число b (личный секрет), вычисляет публичный ключ B = g^b mod p и передает его А.

- Общими усилиями обе стороны вычисляют общий секрет: С = B^a mod p = A^b mod p.

Этот общий секрет используется как ключ для дальнейшего шифрования сообщений. Важным является то, что даже если злоумышленник перехватит A и B, он не сможет практически вычислить С без знания секретных чисел a и b.

Особенности и уязвимости протоколов обмена ключами

Несмотря на свою эффективность и важность, протоколы обмена ключами имеют свои особенности и потенциальные уязвимости. Важно знать и учитывать эти нюансы для правильной реализации и эксплуатации.

Преимущества

- Позволяют установить секретный ключ без предварительной встречи или передачи секретных данных по защищенному каналу

- Обеспечивают высокий уровень безопасности при правильной реализации

- Могут использоваться в сочетании с другими криптографическими алгоритмами для комплексной защиты данных

Недостатки и уязвимости

- Уязвимость к атакам "человек посередине" (MITM), если протокол не оснащен механизмами аутентификации

- Возможные математические атаки при использовании слабых алгоритмов или небольших ключей

- Требуются дополнительные меры защиты при использовании в системах с высоким уровнем требований к безопасности

Практическое применение протоколов обмена ключами

Сегодня протоколы обмена ключами находят применение во множестве областей, где важна защищенность информации. Ниже приведены наиболее популярные ситуации использования:

- Интернет-банкинг и электронная коммерция: при установлении защищенных соединений между клиентом и сервером (TLS/SSL)

- VPN-сервисы: для безопасного создания виртуальных частных сетей

- Обмен конфиденциальной информацией внутри организаций: защищенная переписка, корпоративные мессенджеры

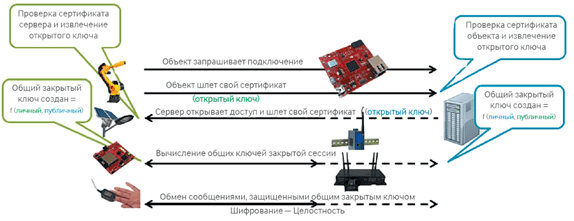

- Обеспечение безопасности IoT-устройств: шифрование данных между датчиками и управляющими системами

- Криптовалюты: безопасные транзакции и управление ключами

Будущее протоколов обмена ключами и новые тренды

Развитие технологий и рост киберугроз требуют постоянного совершенствования протоколов обмена ключами. В ближайшие годы ожидаються значительные изменения и появление новых алгоритмов, основанных на квантовых вычислениях, гиперэффективных эллиптических кривых и усовершенствованных механизмах аутентификации.

Особое внимание уделяется созданию протоколов, устойчивых к взлому с помощью квантовых компьютеров, которые сейчас считаются вероятной угрозой для класса классических криптографических алгоритмов. Ведутся активные разработки новых стандартов, которые смогут гарантировать безопасность данных на долгие годы вперед.

Обмен ключами, это фундамент любой системы шифрования, обеспечивающий конфиденциальность и целостность передаваемой информации. Благодаря протоколам, таким как Диффи-Хеллман и его расширения, мы можем спокойно пользоваться интернетом, банковскими услугами и современными технологиями, не опасаясь за свою безопасность. Важно постоянно следить за развитием методов защиты и применять проверенные решения, чтобы оставаться на шаг впереди злоумышленников.

Это важное понимание основ криптографии помогает нам лучше защищать свои данные и увереннее чувствовать себя в цифровом пространстве.

Вопрос к статье

Почему протоколы обмена ключами так важны для современной информационной безопасности?

Протоколы обмена ключами обеспечивают безопасное согласование секретных данных между сторонами, что позволяет защитить передаваемую информацию, предотвратить перехват и подмену сообщений злоумышленниками. Вместе с этим они создают фундамент для безопасного использования интернета, электронной коммерции, VPN и других систем защиты данных. Без надежных протоколов обмена ключами невозможно гарантировать целостность и конфиденциальность информации в современном цифровом мире, что делает их незаменимыми компонентами любой системы к cryptограф:ss."

Подробнее — 10 LSI-запросов к статье

| Как работают протоколы обмена ключами | Лучшие протоколы шифрования данных | Безопасный обмен ключами в интернете | Важность криптографических протоколов | Диффи-Хеллман и эллиптические кривые |

| Обеспечение безопасности при обмене ключами | Обмен секретным ключом для шифрования | Протоколы аутентификации и их роль | Какие алгоритмы используют при обмене ключами | Обмен ключами для VPN и TLS |

| История развития протоколов шифрования | Угрозы и уязвимости в криптографических протоколах | Будущее обмена ключами в эпоху квантовых вычислений | Что такое протокол MQV | Почему важно использовать эллиптические кривые |