- Протоколы обмена ключами: как обеспечить безопасность в сетевых коммуникациях

- Что такое протоколы обмена ключами и зачем они нужны?

- Основные типы протоколов обмена ключами

- Диффи-Хеллмана (Diffie-Hellman)

- Плюсы и минусы Диффи-Хеллмана

- Обмен ключами на основе RSA

- Основные особенности

- Практическое применение и выбор протокола

- Ключевые факторы при выборе протокола обмена ключами

- Таблица сравнения наиболее популярных протоколов

- Личный опыт внедрения протоколов обмена ключами

Протоколы обмена ключами: как обеспечить безопасность в сетевых коммуникациях

В современном мире, где большинство данных передаеться по сети, безопасность информационных систем стала одной из важнейших задач. Одним из ключевых элементов защиты информации является обмен ключами, который обеспечивает конфиденциальность и целостность данных. В этой статье мы подробно расскажем о протоколах обмена ключами, их роли в сетевых коммуникациях и особенностях реализации. Мы поделимся личным опытом, расскажем о наиболее популярных и эффективных протоколах, а также дадим практические советы по их использованию.

Что такое протоколы обмена ключами и зачем они нужны?

Протоколы обмена ключами — это набор правил и процедур, позволяющих двум или более сторонам безопасно согласовать и обменяться секретными ключами для шифрования и дешифрования информации. Это обязательный шаг для обеспечения конфиденциальности передаваемых данных, особенно в условиях потенциальных угроз, таких как перехват, подслушивание или манипуляции.

Без надежных протоколов обмена ключами не существует устойчивой защиты данных. Они позволяют сторонам убедиться в подлинности друг друга, выбрать общий ключ и начать защищенную коммуникацию без риска его раскрытия злоумышленникам.

Основные типы протоколов обмена ключами

Существует несколько видов протоколов, каждый из которых подходит для определенных сценариев и требований безопасности. В этом разделе мы рассмотрим наиболее популярные из них, выделяя их особенности и области применения.

Диффи-Хеллмана (Diffie-Hellman)

Это один из первых методов безопасного обмена ключами, предложенный в 1976 году. Он позволяет двум сторонам совместно создать секретный ключ, используя публичные параметры и свои приватные значения. Главное достоинство — возможность установить общий ключ без передачи его напрямую по сети.

Плюсы и минусы Диффи-Хеллмана

- Плюсы: высокая степень защиты, возможность совместного образования ключа без его передачи.

- Минусы: уязвимость к атакам типа "man-in-the-middle" при отсутствии аутентификации.

Обмен ключами на основе RSA

Этот протокол использует асимметричное шифрование, где каждый участник имеет пару ключей, публичный и приватный. Обмен происходит с помощью зашифрованных сообщений или цифровых сертификатов, что повышает безопасность передачи ключей и обеспечивает аутентификацию участников.

Основные особенности

| Параметр | Описание |

|---|---|

| Безопасность | Высокая при правильной реализации, защита от перехвата и подделки. |

| Производительность | Медленнее, чем симметричные протоколы, из-за сложности математических операций. |

| Использование | Обеспечение обмена ключами в VPN, SSL/TLS и криптовалютных системах. |

Практическое применение и выбор протокола

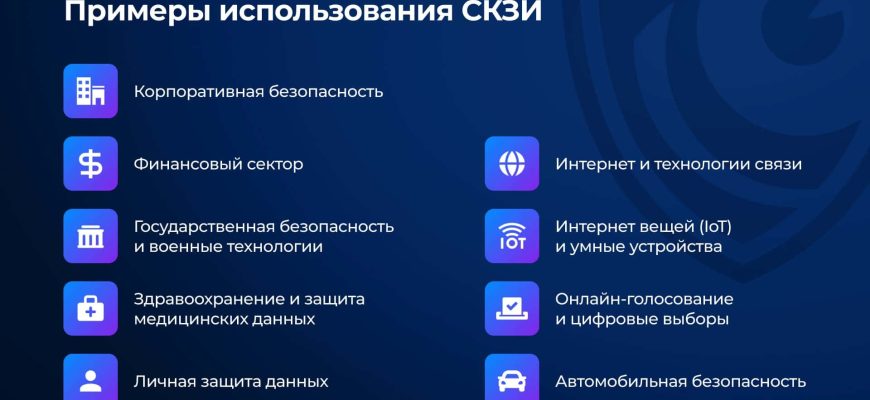

Понимание различных протоколов обмена ключами очень важно для выбора системы защиты, соответствующей конкретным задачам; Например, в корпоративных VPN предпочтительнее использовать протоколы на основе Диффи-Хеллмана с дополнительной аутентификацией, тогда как для обеспечения HTTPS — применяют протоколы на базе RSA или ECDH.

Личный опыт показывает, что при внедрении протоколов следует уделять особое внимание их настройке и регулярному обновлению. Неправильная конфигурация может оставить уязвимым даже самые современные системы безопасности. Поэтому ключевым моментом становится не только выбор протокола, но и правильная его реализация, а также верификация.

Ключевые факторы при выборе протокола обмена ключами

При выборе протокола обмена ключами необходимо учитывать такие параметры, как уровень безопасности, производительность, масштабируемость, совместимость с существующими системами и требования к аутентификации.

Таблица сравнения наиболее популярных протоколов

| Протокол | Тип | Безопасность | Использование | Преимущества |

|---|---|---|---|---|

| Диффи-Хеллман | Асимметричный | Высокая | VPN, TLS предварительный обмен | Не требует передачи секретных данных |

| RSA | Асимметричный | Высокая | Электронная подпись, SSL/TLS | Поддержка аутентификации |

| ECDH | Асимметричный | Высокая с меньшими размерами ключей | Мобильные устройства, IoT | Более эффективный по ресурсам |

| PSK | Симметричный | Ниже, чем у асимметричных | Беспроводные сети, быстрые соединения | Быстрое и простое внедрение |

Личный опыт внедрения протоколов обмена ключами

За годы работы в области информационной безопасности мы сталкивались с разными сценариями внедрения протоколов обмена ключами. Одним из важнейших уроков стало то, что даже самый сильный протокол не обеспечит защиту без правильной настройки и постоянных обновлений. Например, при настройке VPN-сервера важно правильно выбрать параметры Диффи-Хеллмана и обеспечить аутентификацию участников с помощью цифровых сертификатов.

Часто сталкиваемся с ситуациями, когда протоколы на этапе внедрения неправильно конфигурируются или устаревшие компоненты создают уязвимости. Поэтому личный совет, постоянно проверять актуальность используемых решений, внедрять автоматизированные системы мониторинга и регулярно проводить аудит безопасности.

Обмен ключами — это фундамент надежной защиты информации в любых сетевых системах. Сегодня существует множество протоколов, каждый из которых подходит для конкретных задач и сценариев. Но без правильного выбора и грамотной реализации все усилия могут оказаться напрасными. Именно поэтому важно глубоко разбираться в тех протоколах, которые используются, и постоянно совершенствовать системы безопасности.

Помним, что безопасность — это не разовое мероприятие, а постоянный процесс, требующий внимания и обновлений. Внедряя надежные протоколы обмена ключами, мы делаем шаг к защищенной цифровой среде и сохраняем доверие наших клиентов и партнеров.

Вопрос: Почему выбор протокола обмена ключами так важен для безопасности сети?

Подробнее

| Обмен ключами в VPN | Протокол Диффи-Хеллмана | Аутентификация обмена ключами | Обеспечение безопасности TLS | Использование RSA для защиты данных |

| Обмен ключами в криптовалютных системах | Экспертное руководство по протоколам | Безопасность сети и протоколы | Современные протоколы шифрования | Обеспечение конфиденциальности данных |

| Обмен ключами для IoT устройств | Безопасные протоколы TLS | Обеспечение целостности данных | Практический опыт внедрения | Обеспечение безопасности сетевых протоколов |

| Актуальные стандарты шифрования | Преимущества и недостатки протоколов | Обеспечение безопасности веб-сервисов | Обеспечение конфиденциальных коммуникаций | Сравнение протоколов обмена ключами |