Протоколы аутентификации: Взгляд изнутри на Kerberos

Когда речь заходит о безопасности информационных систем, одним из важнейших аспектов становится надежная аутентификация пользователей и устройств. В современном мире существует множество протоколов, обеспечивающих identification и доступ к ресурсам. Среди них особое место занимает протокол Kerberos, который широко используется в корпоративных сетях, государственных структурах и ради высоких требований к безопасности. В этой статье мы отправимся в увлекательное путешествие по миру аутентификации, узнаем, как работает Kerberos, чем он отличается от других протоколов и зачем он нужен современному ИТ-специалисту.

Что такое протокол Kerberos и зачем он нужен?

Для тех, кто впервые сталкивается с этой технологией, скажем сразу: Kerberos — это протокол аутентификации, разработанный в Массачусетском технологическом институте (MIT) в 1989 году. Его задача — обеспечить безопасное подтверждение личности пользователя или устройства в компьютерной сети. В чем особенность Kerberos? В том, что он использует секретные ключи, симметричное шифрование и централизованный сервер аутентификации, называемый Key Distribution Center (KDC).

Зачем вообще нужен такой протокол? В классических системах аутентификация могла быть уязвимой: пароли перехватывались, злоумышленники могли подделывать учетные записи и проникать внутрь. Kerberos решает эти задачи за счет использования временных токенов, защищенных шифрованием, и предотвращения передачи паролей по сети в открытом виде. Благодаря этому система становится значительно надежнее и устойчива к атакам.

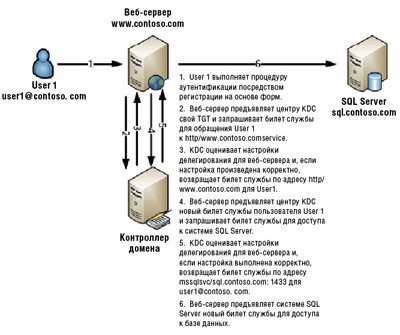

Как работает протокол Kerberos?

Чтобы понять механизм работы Kerberos, необходимо взглянуть на его архитектуру и последовательность обмена сообщениями. В основе системы — два ключевых компонента:

- Ключевой сервер аутентификации (AuthServer / AS): выдаёт начальные билеты (tickets) пользователю при первой авторизации.

- Ключевой сервер службы (TGS — Ticket Granting Server): выдает билеты для доступа к конкретным службам после первоначальной аутентификации.

Основной рабочий процесс можно условно разбить на несколько этапов:

- Аутентификация пользователя: пользователь вводит логин и пароль. Клиентский компонент шифрует их и отправляет в сервер AS.

- Получение Ticket Granting Ticket (TGT): сервер AS выдаёт TGT, зашифрованный секретным ключом сервиса, и временные метки, для подтверждения времени действия.

- Запрос доступа к определенной службе: клиент обращается к TGS, предъявляя TGT и запрашивая билет для конкретной службы.

- Получение Service Ticket: TGS возвращает билеты, которые клиент использует для доступа к требуемому ресурсу.

- Доступ к сервису: клиент предъявляет полученный билет сервису, который подтверждает его личность.

Ключевые элементы Kerberos и их роль

Давайте подробнее рассмотрим составные части системы и их функционал, чтобы было понятно, как все работает в совокупности:

| Элемент | Описание | Назначение |

|---|---|---|

| Client (клиент) | Устройство или пользователь, инициирующий запросы аутентификации | Запрос билетов, получение доступа к службам |

| Key Distribution Center (KDC) | Центральный компонент, включающий в себя сервер AS и TGS | Обработка запросов, выдача билетов |

| Authentication Server (AS) | Часть KDC, выдает TGT при успешной аутентификации | Обеспечивает первоначальную проверку личности |

| Ticket Granting Server (TGS) | Часть KDC, выдает билеты для доступа к службам | Обеспечивает доступ к различным сервисам в сети |

| Service (Сервис) | Любой ресурс, к которому нужно получить доступ (например, файловый сервер, почтовый сервис) | Обеспечивает выполнение задач пользователя по авторизации |

Особенностью является то, что все билеты шифруются и имеют ограниченный по времени срок действия, что повышает безопасность системы в целом.

Плюсы и минусы Kerberos

Рассмотрим достоинства протокола, которые объясняют его популярность, а также обсудим возможные подводные камни.

- Высокий уровень безопасности: используют симметричное шифрование и временные билеты, что снижает риск перехвата паролей.

- Централизованное управление: наличие одного сервиса аутентификации облегчает контроль доступа и логирование.

- Масштабируемость: подходит для крупных корпоративных сетей с большим количеством пользователей и ресурсов.

Однако есть и недостатки:

- Сложность настройки: интеграция в существующие системы требует определенных знаний и ресурсов.

- Зависимость от времени синхронизации: все участники должны иметь синхронизированные часы, иначе Ticket может считаться недействительным.

- Обеспечение безопасности ключей: в случае компрометации центра KDC весь механизм оказывается уязвимым.

Практическое применение Kerberos в современном мире

Несмотря на свою разработку более тридцати лет назад, Kerberos остается актуальным решением для обеспечения безопасности в современной ИТ-инфраструктуре. Он широко используется в:

- Корпоративных сетях: внутренние сети компании используют Kerberos для защиты служебных ресурсов.

- Облачных сервисах: интегрируется с системами аутентификации таких платформ, как Active Directory (на базе Kerberos).

- Госструктурах: обеспечивает безопасность в государственных информационных системах.

- Индустрии финансов и здравоохранения: где безопасность данных — первоочередная задача.

Кроме этого, протокол успешно сочетается с современными технологиями управления идентификацией и доступом, такими как LDAP и SAML, что позволяет создавать гибкие и надежные системы безопасности.

Разумеется, чтобы максимально эффективно использовать Kerberos, важно правильно его настроить, обеспечить синхронность времени и следить за безопасностью ключей. С ростом требований к безопасности и автоматизации, протоколы вроде Kerberos не теряют своей актуальности и продолжают оставаться одним из основных инструментов защиты данных.

Подробнее

| Kerberos принципы работы | Безопасность Kerberos | Kerberos в Active Directory | Преимущества Kerberos | Настройка Kerberos |

| Аутентификация по Kerberos | Обновление Ticket | Kerberos и LDAP | Kerberos и других протоколы | История развития Kerberos |