- Протоколы аутентификации на основе хешей (HMAC): как обеспечить безопасность ваших данных

- Что такое протокол HMAC и в чем его отличие от других методов аутентификации?

- Как работает протокол HMAC?

- Процесс формирования HMAC

- Диаграмма процесса:

- Где и как применяется HMAC в реальной жизни?

- Обеспечение безопасности интернет-сервисов и протоколов

- Финансовые системы и электронные платежи

- Защита API и веб-приложений

- Обеспечение целостности и автентичности электронных документов

- Практические рекомендации по использованию HMAC

- Таблица сравнения методов аутентификации

Протоколы аутентификации на основе хешей (HMAC): как обеспечить безопасность ваших данных

В современном цифровом мире безопасность информации становится все более важной задачей как для крупных корпораций, так и для индивидуальных пользователей․ Одним из ключевых элементов защиты данных является аутентификация — процесс подтверждения личности пользователя или системы, пытающихся получить доступ к ресурсам․ Среди множества методов, использующих хеш-функции, выделяется протокол HMAC (Hash-based Message Authentication Code) — мощный инструмент, сочетающий простоту реализации и высокую степень защищенности․ В этой статье мы подробно разберем все аспекты HMAC: что это такое, как работает, зачем нужен, а также познакомимся с практическими примерами и рекомендациями по использованию․

Что такое протокол HMAC и в чем его отличие от других методов аутентификации?

HMAC — это криптографический протокол, который использует хеш-функцию в сочетании с секретным ключом для создания уникального кода проверки целостности и подлинности сообщения․ В отличие от простых хешей, которые могут быть уязвимы к определенным типам атак, HMAC специально разработан для предотвращения таких угроз, обеспечивая надежные механизмы аутентификации и защиты данных․

Основные преимущества HMAC:

- Высокая криптоустойчивость благодаря использованию секретного ключа;

- Обеспечение целостности передаваемых данных;

- Возможность проверки подлинности источника сообщения;

- Стандартизация в рамках современных протоколов и систем — например, TLS, IPsec, OAuth․

В отличие от обычных хеш-функций, таких как MD5 или SHA-1, использующихся для проверки целостности, HMAC строится на основе этих функций, но дополнительно включает в себя секретный ключ, делая его намного более защищенным от различных типов атак — например, кражи ключей или подделки сообщений․

Как работает протокол HMAC?

Принцип работы HMAC достаточно прост, но одновременно надежен и сложен для взлома․ Его суть в создании короткого, уникального кода, который получается на базе исходного сообщения и секретного ключа, и служит подтверждением его подлинности и целостности․

Процесс формирования HMAC

- Выбор хеш-функции: Обычно используют SHA-256 или SHA-3, в зависимости от требований безопасности․

- Подготовка ключа: Если секретный ключ короче блока хеш-функции, он дополняется нулями․ Если длиннее — происходит хеширование до нужной длины․

- Создание двух страниц данных: один — с ключом, обернутым в так называемый inner pad (ipad), другой — с outer pad (opad)․

- Вычисление HMAC: Внутри происходит два уровня хеширования — сначала с inner key, затем с outer key, что обеспечивает безопасность и защиту от атак․

Диаграмма процесса:

| Исходное сообщение | Секретный ключ | Результат: HMAC |

|---|---|---|

| данные для проверки | секретный ключ | уникальный код |

Этот код передается вместе с сообщением или сохраняется для дальнейшей проверки․ При получении сообщения, получатель снова вычисляет HMAC, зная секретный ключ, и сравнивает с полученным кодом․ Совпадение говорит о подлинности и целостности данных․

Где и как применяется HMAC в реальной жизни?

Протоколы, использующие HMAC, нашли широкое применение в различных сферах, где требуется надежная аутентификация и защита данных․ Ниже представлены наиболее популярные сценарии использования:

Обеспечение безопасности интернет-сервисов и протоколов

- SSL/TLS, HMAC используется для подтверждения целостности данных при установлении защищенного соединения;

- IPsec — для защиты сетевого трафика и аутентификации устройств в VPN-сетях;

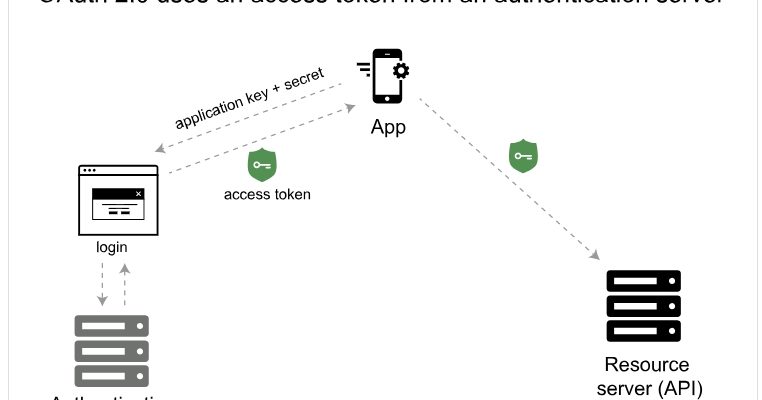

- OAuth, для подписания токенов доступа, что обеспечивает безопасность авторизации․

Финансовые системы и электронные платежи

- Подписание транзакций и платежных данных для подтверждения их подлинности;

- Многофакторная аутентификация, использующая HMAC для генерации одноразовых кодов․

Защита API и веб-приложений

- Подпись запросов — сервера проверяют целостность и авторство данных, переданных через API;

- Использование в токенах авторизации, обеспечивающих высокую степень безопасности․

Обеспечение целостности и автентичности электронных документов

- Электронная подпись — HMAC может использоваться как часть схемы цифровой подписи для документов и соглашений․

Практические рекомендации по использованию HMAC

Чтобы максимально эффективно использовать возможности протоколов на базе HMAC, важно соблюдать несколько простых, но очень важных правил:

- Выбирайте современную хеш-функцию: SHA-256 или SHA-3 — гарантируют высокую безопасность и устойчивость к современным атакам․

- Используйте надежные секретные ключи: длина ключа должна быть не менее 128 бит, предпочтительно 256 бит или больше, а ключ храните в защищенном месте․

- Обновляйте ключи периодически: это уменьшит риск их компрометации․

- Обеспечьте протоколы защиты ключей: передача секретных ключей должна осуществляться по защищенным каналам, например, через TLS․

- Проверяйте целостность и подлинность каждого сообщения: не доверяйте полученной информации без проверки HMAC․

Таблица сравнения методов аутентификации

| Метод | Преимущества | Недостатки |

|---|---|---|

| HMAC | Высокая безопасность, простота, стандартизация | Зависит от надежности секретного ключа |

| Простая хеш-функция | Простота, быстрое выполнение | Менее безопасна, уязвима к подделкам |

| Цифровая подпись | Высокий уровень защиты, обеспечивает неоспоримость | Сложнее реализовать, требуют асимметричных ключей |

За годы развития технологий протоколы на основе хешей с секретным ключом доказали свою эффективность и надежность при защите разнообразных информационных систем․ HMAC занимает особое место в арсенале современных средств безопасности благодаря своей универсальности, простой реализации и совместимости с множеством стандартных протоколов․ В мире, где киберугрозы становятся все изощреннее, умение правильно использовать такие инструменты позволяет сохранить свою информацию под надежной защитой, обеспечивая доверие пользователей и партнеров․

Главное — помнить, что никакие технические меры не гарантируют абсолютную безопасность без грамотной архитектуры, обновлений и соблюдения лучших практик․ Использование HMAC — это один из важнейших шагов на пути к защите ваших приложений, API и данных в целом․

Вопрос: Почему использование протокола HMAC важно для современных систем защиты данных?

Ответ: Использование HMAC важно, потому что этот протокол обеспечивает надежную защиту данных и их целостность за счет интеграции секретного ключа с хеш-функцией․ Это существенно усложняет возможность злоумышленников подделать сообщение или получить доступ без знания ключа, даже если хеш-функция была взломана․ В результате системы, использующие HMAC, отличаются высокой степенью доверия и соответствуют современным требованиям безопасности․

Подробнее

| a․ Что такое HMAC? | Протокол, который использует хеш и секретный ключ для аутентификации сообщений․ | Механизм обеспечения подлинности и целостности данных․ | Обеспечивает надежную защиту от подделки сообщений․ | Используется в TLS, IPsec, OAuth и др; |

| b․ Как работает HMAC? | Два уровня хеширования с подготовкой ключа и обработкой сообщения․ | Передача кода HMAC вместе с сообщением для проверки․ | Подтверждение подлинности и целостности при получении данных․ | Важен правильный выбор хеш-функции и надежного ключа․ |