- Протоколы аутентификации: как работают протоколы с одноразовыми сессионными ключами

- Что такое протокол аутентификации и зачем он нужен?

- Основные принципы работы протоколов с одноразовыми сессионными ключами

- Плюсы и минусы протоколов с одноразовыми сессионными ключами

- Преимущества

- Недостатки

- Практические примеры использования протоколов с одноразовыми сессионными ключами

- Плюсы использования в реальных сценариях

Протоколы аутентификации: как работают протоколы с одноразовыми сессионными ключами

В современном мире информационных технологий безопасность данных занимает одну из ключевых позиций. Одним из основных инструментов защиты являются протоколы аутентификации, позволяющие подтвердить личность пользователя или устройства перед системой. Особенно важную роль играют протоколы, использующие одноразовые сессионные ключи, которые обеспечивают высокий уровень защиты от атак прослушки, подделки и повторных попыток доступа.

Эта статья посвящена именно этим протоколам — мы расскажем, как они работают, их преимущества и недостатки, а также разберем практические примеры использования. Понимание работы таких протоколов поможет вам лучше ориентироваться в вопросах информационной безопасности и выбирать подходящие методы защиты для своих систем.

Что такое протокол аутентификации и зачем он нужен?

Протокол аутентификации — это набор правил и механизмов, которые обеспечивают подтверждение личности пользователя или устройства перед системой. Цель — убедиться, что данные, предъявляемые стороной, действительно принадлежат заявленному лицу или объекту.

Для этого используют различные методы, среди которых наиболее распространены:

- Пароли и логины

- Биометрические данные

- Криптографические протоколы

Особое место занимают протоколы, основанные на криптографической защите, поскольку они позволяют повысить безопасность и обеспечить невозможность подделки или перехвата данных злоумышленниками.

Основные принципы работы протоколов с одноразовыми сессионными ключами

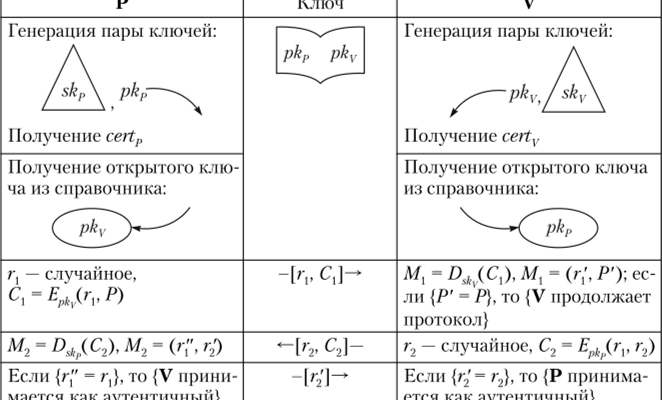

Протоколы, использующие одноразовые сессионные ключи, построены на принципе динамического обновления секретных данных. Вместо постоянного использования одного и того же ключа для всей сессии, при каждой аутентификации генерируется уникальный ключ.

Это повышает уровень безопасности, так как даже если злоумышленник получит один из сессионных ключей, он не сможет его использовать повторно для доступа к другим сессиям. Такой подход предотвращает атаки типа "повторного воспроизведения" и значительно усложняет задачу перехвата безопасных данных.

| Элемент | Описание |

|---|---|

| Генерация ключа | При каждом новом сеансе создается уникальный сессионный ключ с помощью криптографических алгоритмов. |

| Передача ключа | Ключ передается по защищенному каналу или с помощью безопасных методов обмена, например, диффи-hellman. |

| Использование ключа | Ключ применяется для шифрования сообщений, подтверждения подлинности и защиты данных в рамках сессии. |

| Истечение срока действия | После завершения сессии ключ уничтожается, предотвращая его использование в будущем. |

Плюсы и минусы протоколов с одноразовыми сессионными ключами

Преимущества

- Высокий уровень безопасности. За счет уникальности каждого ключа даже при перехвате данных невозможно воспроизвести остальные сессии.

- Защита от атак повторения. Повторное использование ключей исключено, что значительно повышает безопасность.

- Обеспечение конфиденциальности. Все передаваемые сообщения шифруются уникальными ключами, что дополнительно усложняет перехват и дешифровку данных злоумышленниками.

Недостатки

- Сложность реализации. Необходимость генерации, обмена и безопасного хранения уникальных ключей для каждой сессии требует дополнительных усилий и технологий.

- Зависимость от безопасных каналов передачи ключей. Несмотря на высокую безопасность, сама процедура обмена ключами должна быть выполнена очень аккуратно, чтобы избежать перехвата.

- Ложное ощущение безопасности. При неправильной реализации возможен утечка ключей или их повторное использование при ошибках, что снижает безопасность.

Практические примеры использования протоколов с одноразовыми сессионными ключами

В реальной жизни такие протоколы находят широкое применение в различных областях информационной безопасности. Рассмотрим самые популярные:

- Интернет-банкинг и платежные системы. Используют одноразовые пароли и сессионные ключи для защиты операций и подтверждения личности клиента.

- VPN-сервисы и защищенные каналы связи. Постоянно генерируют новые ключи для каждого соединения, обеспечивая конфиденциальность переписки.

- Мобильные приложения. Генерируют уникальные ключи для каждого сеанса, что препятствует перехвату данных и атакам типа "человек посередине".

- Облачные системы и удаленное управление. Используют протоколы с одноразовыми ключами для аутентификации и защиты удаленного доступа.

Плюсы использования в реальных сценариях

- Высокий уровень защиты. Конфиденциальные данные надежно защищены криптографическими методами.

- Гарантия свежести данных. Каждый обмен происходит с новым ключом, что усложняет любые попытки злоумышленников.

- Гибкость и масштабируемость. Подходит для систем с большим количеством пользователей и устройств.

Обобщая все сказанное, можно отметить, что протоколы с одноразовыми сессионными ключами, это мощный инструмент повышения безопасности в современном цифровом мире. Они позволяют значительно снизить риски взлома, перехвата данных и атак повторения. Однако их эффективность во многом зависит от правильной реализации, использования надежных методов генерации и передачи ключей, а также постоянного обновления протоколов в соответствии с развитием технологий и новых угроз.

Будущее этих протоколов связано с развитием квантовых технологий и новых криптографических алгоритмов, которые смогут обеспечить еще более высокий уровень защиты данных.

Вопрос: Почему важно использовать протоколы с одноразовыми сессионными ключами в современных системах безопасности?

Ответ: Использование одноразовых сессионных ключей существенно повышает уровень защиты данных, предотвращая атаки повторения, перехват сообщений и подделку. Эти протоколы обеспечивают уникальность каждой сессии, что усложняет злоумышленникам возможность получения доступа к конфиденциальной информации. В условиях постоянных киберугроз именно такие протоколы являются одним из ключевых элементов обеспечения надежной безопасности информационных систем.

Подробнее

| СЕГОДНЯШНИЕ ЛИСТЫ | ОБЛАСТИ ПРИМЕНЕНИЯ | КЛЮЧЕВЫЕ ТЕХНОЛОГИИ | ПРЕИМУЩЕСТВА | ОГРАНИЧЕНИЯ |

|---|---|---|---|---|

| Аутентификация в интернете | Банковские системы, онлайн-магазины | Диффи-Хеллман, RSA, ECC | Высокая безопасность, защита данных | Высокая сложность реализации |

| Передача данных в VPN | Удаленный доступ к корпоративным ресурсам | IPSec, OpenVPN | Конфиденциальность, защита от перехвата | Зависимость от качества каналов связи |

| Мобильные платежи | Магазины приложений, электронные кошельки | HMAC, одноразовые пароли | Удобство, безопасность в транзакциях | Потребность в постоянном обновлении ключей |

| Облачные решения | Облачное хранение и обработка данных | TLS, DTLS | Защита информации на передаче | Требует надежных алгоритмов генерации ключей |