- Протоколы аутентификации: как работают протоколы на основе подписей и почему они так важны для безопасности

- Что такое протоколы на основе подписей и почему они важны?

- Как работают протоколы аутентификации на основе подписей?

- Основные преимущества использования протоколов на основе подписей

- Примеры протоколов на основе подписей и их особенности

- SAS (Signature Authentication Scheme)

- DSS (Digital Signature Standard)

- Электронная подпись и ее использование в протоколах

- Как выбрать подходящий протокол на основе подписей?

- Будущее протоколов на основе подписей и их развитие

Протоколы аутентификации: как работают протоколы на основе подписей и почему они так важны для безопасности

В современном цифровом мире защита информации — одна из приоритетных задач для любой организации и пользователя. Особенно важна аутентификация — процесс удостоверения личности пользователя или устройства, позволяющий предотвратить несанкционированный доступ к данным или системам. Среди множества методов защиты особое место занимают протоколы на основе цифровых подписей, которые обеспечивают надежную и проверяемую идентификацию.

Мы расскажем вам о принципах работы таких протоколов, почему их использование является ключевым элементом современного информационного обеспечения, и каким образом эти технологии помогают предотвращать фальсификацию данных и атаки злоумышленников. Погрузимся в детали, разберем практические примеры и сравним различные протоколы, чтобы вы смогли понять их сильные и слабые стороны.

Что такое протоколы на основе подписей и почему они важны?

Протоколы на основе подписей, это набор процедур, использующих криптографические подписи для подтверждения личности участников и целостности передаваемых данных. В основе этих протоколов лежит идея создания уникальной цифровой подписи, которая подтверждает авторство и подлинность сообщения или документа.

Такие протоколы незаменимы в ситуациях, когда важно убедиться, что сообщение действительно исходило от заявленного отправителя, не было изменено в процессе передачи и не подверглось подделке. Они широко применяются в электронной коммерции, банковских операциях, сертификатах безопасности и при обмене конфиденциальной информацией.

| Ключевые понятия | Описание |

|---|---|

| Цифровая подпись | Криптографический алгоритм, создающий уникальный код, подтверждающий авторство сообщения. |

| Криптографические протоколы | Набор правил, определяющих как осуществляется обмен и проверка подписи. |

| Аутентификация | Процесс подтверждения личности пользователя или системы с помощью цифровых методов. |

Как работают протоколы аутентификации на основе подписей?

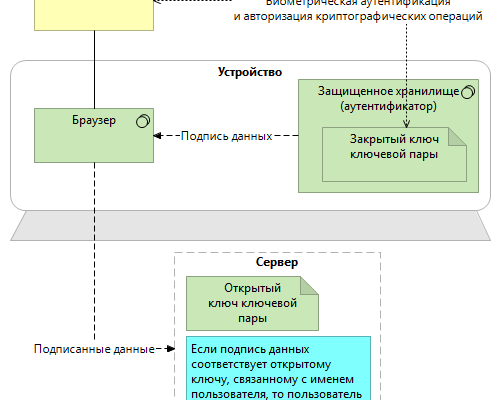

Процесс основан на использовании асимметричной криптографии — системе, в которой у каждого участника есть пара ключей: публичный и приватный. Публичный ключ доступен всем и служит для проверки подписи, а приватный — остается только у владельца и используется для создания подписи.

Рассмотрим схему работы на конкретном примере:

- Создание подписи: отправитель создает сообщение и применяет к нему свой приватный ключ, получая уникальную цифровую подпись.

- Передача данных: сообщение вместе с подписью передается получателю.

- Проверка подписи: получатель, используя публичный ключ отправителя, подтверждает подлинность подписи и целостность сообщения.

Если проверки прошли успешно, то сообщение считается аутентифицированным. Такой механизм сложен для фальсифицирования, так как подделать цифровую подпись практически невозможно без доступа к приватному ключу отправителя.

Основные преимущества использования протоколов на основе подписей

- Высокий уровень безопасности: трудно подделать подпись без приватного ключа.

- Подтверждение авторства: легко определить, кто отправил сообщение.

- Целостность данных: любые изменения в сообщении после подписания легко обнаруживаются.

- Соответствие стандартам: такие протоколы соответствуют современным стандартам безопасности (например, RSA, ECC, DSA).

Примеры протоколов на основе подписей и их особенности

Существует несколько популярных протоколов, каждый из которых имеет свои особенности и области применения:

SAS (Signature Authentication Scheme)

Один из ранних протоколов, использующий RSA-кампанию для подписи сообщений. Обеспечивают высокий уровень безопасности и широко применимы в электронной подписи.

DSS (Digital Signature Standard)

Стандарт, базирующийся на алгоритме цифровой подписи DSA. Распространен в государственных системах и бизнес-приложениях.

Электронная подпись и ее использование в протоколах

Электронная подпись — это реализация протоколов на основе подписей, которая позволяет подтвердить не только подлинность, но и юридическую силу документа.

| Протокол | Область применения | Основной алгоритм |

|---|---|---|

| RSA Digital Signature | Электронные подписки, СБиС | RSA |

| ECDSA | Криптовалюты, мобильные приложения | Эллиптические кривые |

| DSA | Государственные стандарты, финансы | Алгоритм DSA |

Как выбрать подходящий протокол на основе подписей?

При выборе протокола нужно учитывать множество факторов, таких как уровень обеспечения безопасности, быстродействие, совместимость с существующими системами и требования законодательства. Например, для онлайн-банкинга предпочтительны протоколы, использующие эллиптические кривые (ECDSA), благодаря их высокой скорости и меньшей длине ключей.

Для государственных и корпоративных систем лучше подойдет стандарт DSS или RSA, так как они прошли многолетние проверки и имеют подтверждение соответствия стандартам безопасности.

Неплохо также обратить внимание на наличие открытых стандартов, совместимость с протоколами обмена и поддержку современных методов шифрования.

| Критерий выбора | Рекомендуемые протоколы |

|---|---|

| Быстродействие и нагрузка | ECDSA, Ed25519 |

| Максимальная безопасность | RSA, DSA, ECDSA |

| Сфера применения | Госслужбы — DSA, ISO/IEC — RSA, криптовалюты — ECDSA |

Будущее протоколов на основе подписей и их развитие

Технологии криптографической подписи постоянно совершенствуются. В будущем ожидается активное развитие алгоритмов на основе квантовой криптографии, которая обещает еще более высокий уровень защиты данных. Также расширяется применение протоколов в области блокчейна и децентрализованных систем, где цифровые подписи являются неотъемлемой частью обеспечения безопасности.

Многие эксперты считают, что стандарты и протоколы со временем станут еще более универсальными и гибкими, позволяя адаптироваться под новые угрозы и требования законодательства. Внедрение многофакторной аутентификации и совместных решений на основе протоколов подписи — один из трендов будущего, обеспечивающих надежную защиту данных в мире, полном цифровых вызовов.

Что важнее при выборе протоколов на основе подписи: скорость или уровень защиты? Почему?

При выборе протоколов важен не только уровень защиты, но и быстродействие системы. Для критически важных приложений, где задержки недопустимы, предпочтение следует отдавать протоколам с быстрыми алгоритмами, такими как ECDSA. В то время как для хранения особо ценной информации лучше выбрать более сложные, но медленные протоколы, чтобы обеспечить максимальную безопасность. Важно находить баланс, ведь наиболее безулистая система — это та, которая надежна и при этом позволяет эффективно работать.

Подробнее

Ниже представлены 10 LSI-запросов, связанные с протоколами на основе подписей и аутентификацией:

| Криптографическая подпись алгоритмы | Электронная цифровая подпись стандарты | Протоколы аутентификации на основе подписей | Обеспечение целостности данных криптографией | Криптография в электронных документах |

| Использование RSA для подписи | Алгоритмы эллиптических кривых в подписи | Преимущества цифровых подписей | Доверительные протоколы безопасности | Обмен цифровыми сертификатами |

| Роль протоколов в блокчейне | Типы цифровых подписей | Преимущества и недостатки RSA и ECC | Тренды в криптографии | Применение криптографий в финансовых системах |