- Протокол Ekert: как квантовое распределение ключей меняет безопасность коммуникаций

- Что такое протокол Ekert и почему он важен?

- Зачем нам нужна квантовая защита данных?

- Механизм работы протокола Ekert

- Основные этапы протокола

- Полезная таблица сравнения подходов

- Преимущества и вызовы реализации протокола Ekert

- Преимущества протокола Ekert

- Вызовы и ограничения

- Практический пример

- Перспективы и будущее квантовой криптографии

- Ответы на частые вопросы

- Почему именно протокол Ekert считается одним из самых безопасных методов квантовой криптографии?

Протокол Ekert: как квантовое распределение ключей меняет безопасность коммуникаций

В современном мире информационная безопасность занимает ключевое место․ С каждым годом растет число угроз, взломов и попыток перехвата данных․ Стандартные криптографические методы, основанные на вычислительной сложности, зачастую оказываются уязвимыми перед новыми технологиями, такими как квантовые компьютеры․ Именно в таких условиях появляется необходимость в совершенно новом подходе к защищенности данных․ И здесь на передний план выходит протокол Ekert — революционная технология, использующая принципы квантовой механики для безопасного распределения ключей․

В этой статье мы подробно разберем, что такое протокол Ekert, как он работает, какие преимущества и сложности он приносит, а также наглядно ознакомимся с его техникой и практическими аспектами реализации․ Постараемся сделать так, чтобы даже новичок смог понять основы квантовой криптографии и оценить потенциал этой технологии в будущем․

Что такое протокол Ekert и почему он важен?

Протокол Ekert, или E91, был предложен в 1991 году экспериментально и теоретически российскими физиками Артуром Экертоном и его коллегами․ Он основан на явлении квантовой запутанности, благодаря чему два удаленных участника могут создать абсолютно секретный общедоступный ключ, который невозможно перехватить или подделать без обнаружения сторонних вмешательств;

Основная идея протокола — использование запутанных пар частиц, например, фотонов, которые после разделения ведут себя как единое целое, независимо от расстояния․ Процесс измерения их свойств с использованием различных настроек позволяет обнаружить любую попытку вмешательства, потому что нарушение квантовой запутанности приводит к изменениям в результатах измерений․

Зачем нам нужна квантовая защита данных?

- Классические методы криптографии уязвимы перед развитием квантовых компьютеров, способных взломать любые современные алгоритмы шифрования․

- Квантовая криптография обеспечивает абсолютную безопасность, так как основывается на фундаментальных законах квантовой механики, а не на сложности вычислений․

- Обеспечение конфиденциальности особенно актуально для государственных структур, банков, международных корпораций и всего, что связано с хранением и передачей секретных данных․

Рассмотрим подробнее, чем именно отличается протокол Ekert от более известных методов, таких как BB84, и какие преимущества он предлагает в рамках современной информационной защиты․

Механизм работы протокола Ekert

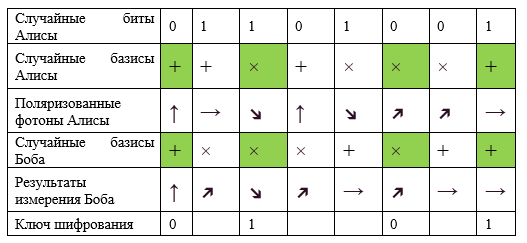

Изначально протокол предполагает, что две стороны, часто обозначаемые как Алиса и Боб, имеют доступ к паре запутанных частиц, обычно фотонов․ Процесс их распределения и измерений происходит по следующему сценарию:

Основные этапы протокола

- Генерация пары запутанных частиц: источник создает и отправляет один фотон каждой из сторон․

- Выбор настроек измерений: каждая сторона случайным образом выбирает одну из нескольких возможных баз измерения (например, разные направления поляризации)․

- Измерение свойств частиц: стороны регистрируют свои результаты в зависимости от выбранных настроек․

- Обмен информацией о настройках: по надежному каналу участники делятся информацией о выбранных настройках для определения случайных совпадений․

- Анализ совпадений и проверка нарушения Bell’s inequality: после сбора данных стороны анализируют статистику для проверки нарушения неравенства Белла, что свидетельствует о запутанности и невозможности подделки․

- Формирование общего секретного ключа: на основе совпавших результатов и проверок участники формируют ключ, защищенный от прослушивания․

Полезная таблица сравнения подходов

| Критерий | Протокол Ekert (E91) | BB84 |

|---|---|---|

| Основа безопасности | Квантовая запутанность и нарушение неравенств Белла | Квантовая первая проверка ошибок и случайность |

| Тип протокола | Энтропийный, основанный на запутанности | Базируется на угадывании состояния |

| Уязвимости | Защищен от любой перехватки благодаря фундаментальным законам квантовой механики | Может быть подвержен атакам вида "человек посередине" |

Ключ к успеху протокола, проверка неравенств Белла, что гарантирует отсутствие прослушки и вмешательства․

Преимущества и вызовы реализации протокола Ekert

Несмотря на очевидные достоинства квантовой криптографии, внедрение протокола Ekert сталкивается с рядом технических и организационных сложностей․ В этой части статьи мы рассмотрим основные преимущества и вызовы в реализации этого метода․

Преимущества протокола Ekert

- Абсолютная безопасность: нарушение любой попытки перехвата мгновенно обнаруживается за счет восстановления целостности квантового состояния․

- Использование фундаментальных физический принципов: не зависит от вычислительной мощности злоумышленника․

- Высокая чувствительность к вмешательствам: даже малейший перехват приводит к нарушению запутанности и сигнализирует о прослушке․

- Возможность масштабирования: протокол актуален для больших расстояний при использовании оптических волокон или спутников․

Вызовы и ограничения

- Дорогая и сложная техника: требуются специально разработанные источники запутанных пар, детекторы и точные настройки․

- Длина канала передачи: квантовые сигналы теряют качество на больших расстояниях, что требует усилителей и повторителей, а это усложняет безопасность․

- Технические ограничения: необходимость синхронности, высокого уровня шума и стабильности устройств․

Практический пример

Сегодня в некоторых научных лабораториях и международных проектах успешно реализуются протоколы на основе Ekert․ Например, квантовые сети между университетами и исследованиями с использованием спутниковых каналов уже проходят испытания․ Это демонстрирует, что технология приближается к коммерческому и промышленному применению․

Перспективы и будущее квантовой криптографии

Постоянное развитие технологий, повышение качества источников запутанных пар и снижение ошибок делают протокол Ekert все более доступным и эффективным․ В ближайшие годы можно ожидать ряд важных событий:

- Коммерциализация квантовых сетей: появление крупных компаний и государств, инвестирующих в надежную квантовую инфраструктуру․

- Интеграция с классической инфраструктурой: совместное использование традиционных и квантовых методов для создания гибридных систем․

- Расширение расстояний: использование спутниковых каналов для охвата глобальных сетей․

- Стандартизация и нормативы: появление международных стандартов и правил использования квантовой криптографии․

Несмотря на текущие сложности, будущее квантовой криптографии выглядит многообещающим․ Технологии, основанные на протоколе Ekert, будут продолжать развиваться и внедряться в самые разные сферы, гарантируя абсолютную безопасность данных на уровне физических законов природы․

Ответы на частые вопросы

Почему именно протокол Ekert считается одним из самых безопасных методов квантовой криптографии?

Потому что он базируется на принципе нарушения неравенств Белла․ Если кто-то попытается подслушать или вмешаться в процесс передачи ключа, это немедленно нарушит запутанность частиц, и такие изменения легко обнаруживаются․ В отличие от классических методов шифрования, его безопасность не зависит от сложности вычислений и сопротивляется атакам даже квантовых компьютеров․

Современные вызовы информационной безопасности требуют новых решений, и квантовая криптография — одна из таких революционных технологий․ Протокол Ekert объединяет теоретическую глубокую физику и практическое применение, создавая возможности для непревзойденной защиты данных․ Несмотря на сложности реализации, эта технология уже сегодня показывает свои преимущества и открывает путь к безопасной коммуникации будущего․

Подробнее

| Запрос | Запрос | Запрос | Запрос | Запрос |

|---|---|---|---|---|

| Квантовая криптография | Запутанность квантовых частиц | Квантовые протоколы безопасности | Протокол Ekert пример | Последние достижения квантовой криптографии |

| Обзор протокола Ekert | Как проверить нарушение Bell inequality | Перспективы квантовой связи | Области применения квантовой криптографии | Барьеры внедрения квантовых протоколов |

| История развития квантовой криптографии | Области, где используют протокол Ekert | Технические особенности квантовых устройств | Международные стандарты по квантовой безопасности | Масштабируемость квантовых сетей |