- Протокол Диффи-Хеллмана: Защита или уязвимость при атаке "человек посередине"

- Основные механизмы работы протокола и его преимущества

- Проблемы и уязвимости протокола: в чем заключается опасность атаки "человек посередине"

- Механизм атаки человек посередине

- Почему атака "человек посередине" так опасна, и как ее можно предотвратить?

- Методы защиты от атаки "человек посередине"

- Практическая реализация и примеры атак

- Вопрос-ответ

- Какие основные меры защиты существуют от атаки "человек посередине" при использовании протокола Диффи-Хеллмана?

- Подробнее

Протокол Диффи-Хеллмана: Защита или уязвимость при атаке "человек посередине"

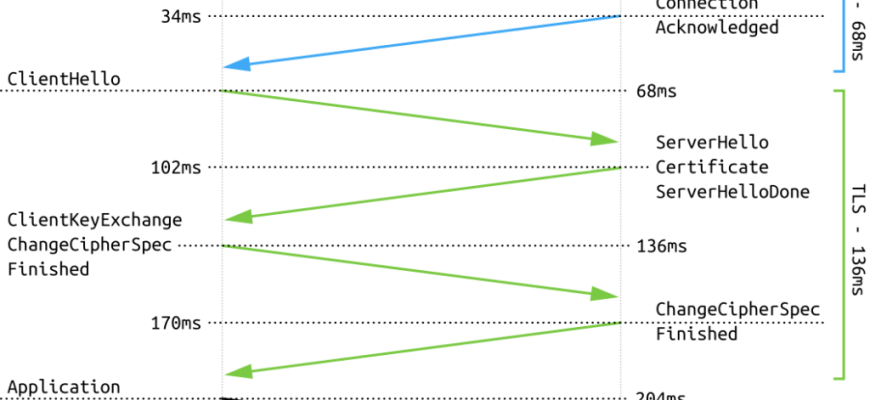

Когда речь заходит о передаче секретной информации через ненадежные каналы, криптографические протоколы играют ключевую роль в обеспечении безопасности данных. Одним из наиболее известных и широко используемых является протокол Диффи-Хеллмана, который позволяет двум сторонам установить общий секретный ключ без его передачи по сети. Этот протокол заложил фундамент для современных методов безопасной коммуникации, таких как SSL/TLS, обеспечивая защиту от прослушки и вмешательства злоумышленников.

Впервые предложенный в 1976 году учеными Уитфилдом Диффи и Мартином Хеллмэном, протокол стал революционным решением для установления общего ключа в открытом канале. Его фундаментальная идея заключается в использовании трудных для взлома задач вычислительной теории, таких как дискретное логарифмирование, что делает его практически надежным при правильной реализации.

Основные механизмы работы протокола и его преимущества

Протокол Диффи-Хеллмана позволяет двум участникам, часто обозначаемым как А (инициатор) и В (ответчик), согласовать общий секретный ключ, даже если начальный обмен происходит через открытые каналы. Процесс осуществляется следующим образом:

- А и В договариваются о публичных параметрах: простом числе p и основе g, которые могут быть открытыми и доступны любым.

- А выбирает секретное число a, вычисляет публичное значение A = g^a mod p и отправляет его В.

- В выбирает секретное число b, вычисляет публичное значение B = g^b mod p и отправляет его А.

- Оба участника вычисляют общий секретный ключ: А использует K = B^a mod p, а В — K = A^b mod p. В результате оба получают одинаковое значение.

Эта схема обеспечивает высокий уровень безопасности, так как для злоумышленника необходимо решить задачу дискретного логарифмирования, которая считается вычислительно сложной при больших параметрах.

Проблемы и уязвимости протокола: в чем заключается опасность атаки "человек посередине"

Несмотря на привлекательность и эффективность протокола, в его реализации скрыта потенциальная угроза — атака человека посередине (Man-in-the-Middle, MITM). В этой атаке злоумышленник сможет перехватывать, слушать и даже изменять передаваемые сообщения, маскируясь под каждую из сторон. Таким образом, он сможет установить собственный секретный ключ с каждым участником, минуя настоящие границы доверия.

Рассмотрим подробнее, как именно реализуется эта атака и какие последствия могут возникнуть при ее успешном осуществлении.

Механизм атаки человек посередине

Атака "человек посередине" при использовании протокола Диффи-Хеллмана предполагает, что злоумышленник способен:

- Перехватывать все сообщения между двумя участниками.

- Подменять публичные ключи, направляя каждому участнику свои собственные значения.

- Обеспечивать каждого из участников своим секретным ключом, чтобы оба намеренно думали, что общаются напрямую друг с другом, а на самом деле — с злоумышленником.

Давайте рассмотрим схему атаки: злоумышленник внедряется между А и В и создает две отдельные "цепочки", каждая из которых связана с ним. Он перехватывает публичные значения А и В, заменяет их своими, и затем, вычисляя собственные секреты, создает два секретных ключа — по одному с каждой стороной. Таким образом, злоумышленник получает возможность читать, изменять и отправлять обратно сообщения, скрывая свою деятельность.

Почему атака "человек посередине" так опасна, и как ее можно предотвратить?

Эта атака позволяет злоумышленнику не только перехватывать информацию, но и изменять ее, например, подделывать сообщения, вмешиваться в процессы аутентификации или даже получать доступ к конфиденциальным данным. Чтобы защититься, необходимо внедрять механизмы проверки подлинности публичных ключей, использовать цифровые подписи и сертификаты, что значительно усложняет задачу злоумышленнику и снижает риски внедрения атаки "человек посередине".

Методы защиты от атаки "человек посередине"

Чтобы обезопасить использование протокола Диффи-Хеллмана от атак "человек посередине", применяются различные методы аутентификации и дополнительные протоколы проверки подлинности. Вот наиболее распространенные из них:

- Использование цифровых сертификатов и X.509 — позволяют сторонам удостоверять подлинность публичных ключей, получая их у доверенных центров сертификации (ЦС).

- Аутентификация с помощью паролей или секретных кодов — добавляют слой проверки, что стороны действительно являются теми, за кого себя выдают.

- Протоколы с проверкой подписи — обеспечивают подтверждение, что публичные ключи действительно принадлежат заявленным сторонам.

- Использование протоколов Диффи-Хеллмана с аутентификацией — например, протоколы Station-to-Station (STS), где каждый участник подтверждает свой публичный ключ с помощью электронной подписи.

Комбинирование этих методов значительно усложняет злоумышленнику проведение успешной атаки и обеспечивает более высокий уровень безопасности при использовании протокола.

Практическая реализация и примеры атак

Рассмотрим подробнее, как могла бы выглядеть атака "человек посередине" на практике и какие шаги предпринимает злоумышленник. Например, злоумышленник получает возможность перехватывать сообщения и заменять публичные ключи на свои собственные. Участники, думая, что они общаются друг с другом, на самом деле взаимодействуют с преступником.

| Этап атаки | Что делает злоумышленник | Что видит участник |

|---|---|---|

| Обмен публичными значениями | Подменяет A и B своими значениями | Получает ложные публичные ключи |

| Вычисление секретных ключей | Создает два разных секрета: один для связи с А, другой, с В | Верит, что секрет один и тот же для обеих сторон |

| Передача сообщений | Перехватывает и изменяет сообщения, делая их невидимыми для сторон | Получает поддельные или измененные данные |

Понимание схемы такой атаки помогает не только в правильной настройке протокола, но и в внедрении дополнительных мер безопасности, предотвращающих возможность злоумышленника внедриться в коммуникацию.

Если вы планируете применять протокол Диффи-Хеллмана в своих проектах, серьезно относитесь к вопросу защиты ключей и проверке их подлинности. Только комплексный подход позволяет максимально снизить риски и обеспечить безопасность ваших коммуникаций.

Вопрос-ответ

Какие основные меры защиты существуют от атаки "человек посередине" при использовании протокола Диффи-Хеллмана?

Основные меры включают внедрение цифровых сертификатов и инфраструктуры доверия, использование протоколов с подтверждением подлинности, таких как протоколы Station-to-Station, и применение методов многофакторной аутентификации. Эти меры позволяют убедиться в подлинности публичных ключей и предотвращают их подмену злоумышленником, делая атаку "человек посередине" практически невозможной.

Подробнее

Топ-10 связанных запросов по теме

| криптография протоколы | атака человек посередине | защита от MITM | протокол Диффи-Хеллмана безопасность | цифровые сертификаты |

| подмена публичных ключей | шифрование данных | уязвимости протокола | методы аутентификации | SSL/TLS защита |

| примеры атак MITM | криптографические алгоритмы | вычислительная сложность | учет угроз безопасности | протоколы аутентификации |

| обеспечение безопасности данных | криптографические модели | шифрование с публичным ключом | структура протокола | практические рекомендации |