- Протокол Диффи-Хеллмана: решение или проблема аутентификации?

- Что такое протокол Диффи-Хеллмана и почему он важен?

- Проблема аутентификации в протоколе Диффи-Хеллмана

- Что такое атака "человек посередине"?

- Почему возникла необходимость в аутентификации?

- Методы аутентификации, дополняющие протокол Диффи-Хеллмана

- Как усилить безопасность протокола?

- Подробнее

Протокол Диффи-Хеллмана: решение или проблема аутентификации?

В мире информационных технологий безопасность данных стала одной из приоритетных задач. Особенно актуальной остается проблема безопасного обмена ключами между двумя сторонами, чтобы предотвратить их перехват и несанкционированный доступ. В 1976 году в ответ на эти вызовы появился протокол Диффи-Хеллмана — революционный метод обмена ключами, который до сих пор используется в различных криптографических системах. Но несмотря на его эффективность в обеспечении конфиденциальности, в нем есть одна важная проблема — аутентификация участников.

Что такое протокол Диффи-Хеллмана и почему он важен?

Протокол Диффи-Хеллмана, это алгоритм, который позволяет двум сторонам, не доверяющим друг другу заранее, безопасно обмениваться секретным ключом через открытый канал связи. Этот секрет затем используеться для шифрования дальнейших сообщений, обеспечивая их конфиденциальность. В основе протокола лежит математическая сложность вычислений в области многоточечных групп и дискретных логарифмов.

| Основные этапы протокола | Описание |

|---|---|

| Выбор публичных параметров | Обозначим простое число p и его первообразный корень g. Эти параметры могут быть известны всем участникам и публикуются заранее. |

| Генерация приватных ключей | Каждая сторона выбирает случайное приватное число: Alice, a, Bob — b. |

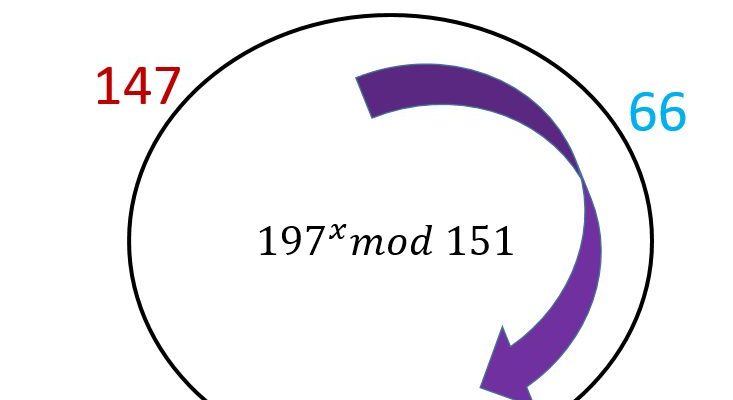

| Обмен публичными ключами | Каждая сторона вычисляет свой публичный ключ: A = g^a mod p, B = g^b mod p и передает его другой стороне. |

| Вычисление общего секрета | Каждая сторона вычисляет секретный ключ: S = B^a mod p (для Alice) и S = A^b mod p (для Bob). В результате оба получат одинаковое значение S. |

Главное преимущество этого протокола — возможность обмениваться секретами без необходимости передавать их напрямую через опасный канал связи. Однако не всё так радужно. Основная проблема, связанная с этим протоколом — отсутствие встроенной аутентификации участников. Именно о ней и пойдет речь далее.

Проблема аутентификации в протоколе Диффи-Хеллмана

Хотя протокол Диффи-Хеллмана отлично справляется с задачей обмена секретным ключом, он не гарантирует, что стороны, с которыми мы общаемся, действительно те, за кого себя выдают. В криптографии это называется проблемой аутентификации. В реальных сценариях это может привести к весьма неприятным последствиям — например, к тому, что злоумышленник сможет вложить поддельный ключ или инсценировать доверенного собеседника. Такой вид атаки называется по-различному — "атака "человек посередине" (MitM, Man-in-the-Middle).

Что такое атака "человек посередине"?

Атака "человек посередине" — это когда злоумышленник вставляется между двумя доверенными сторонами, перехватывает и подменяет обмен данными, при этом стороны продолжают думать, что общаются друг с другом напрямую. В случае протокола Диффи-Хеллмана без дополнительных мер аутентификации злоумышленник может с легкостью внедриться в переговоры, создавая поддельные публичные ключи и соответственно получать доступ к секретным данным.

Почему возникла необходимость в аутентификации?

Без метода подтверждения личности сторон безопасность обмена ключами значительно снижается. Если злоумышленник сможет подделать публичный ключ, то он сможет как перехватить секретный ключ, так и внедрить ложный, что сделает всю криптографическую систему бесполезной. Аутентификация — это механизм проверки истинности личности участника обмена;

Чтобы решить проблему, были разработаны дополнительные протоколы и схемы, обеспечивающие аутентификацию. Среди них особое место занимают цифровые подписи, сертификаты и разного рода магистральные схемы, закрепляющие личность участников. Рассмотрим подробнее основные подходы.

Методы аутентификации, дополняющие протокол Диффи-Хеллмана

- Использование цифровых подписей — позволяет подтверждать, что отправитель действительно тот, за кого он себя выдает.

- Обмен сертификатами — сертификаты на основе инфраструктуры публичных ключей (PKI), подтверждающие личность.

- Использование протоколов аутентификации — например, протоколы с доказательством знания секретной информации без ее раскрытия.

Чаще всего для предотвращения атаки "человек посередине" используют комбинированные схемы, которые сочетают протокол Диффи-Хеллмана с механизмами цифровых подписей или сертификатов, что делает невозможным подделку публичных ключей.

Как усилить безопасность протокола?

Одним из популярных решений является использование так называемого протокола Диффи-Хеллмана с аутентификацией. В этом случае стороны предоставляют не только публичные ключи, но и доказательства их подлинности. На практике это реализуется через:

| Ключевая мера | Описание и применение |

|---|---|

| Цифровые подписи | Каждая сторона подписывает свой публичный ключ или сообщение с помощью приватного ключа, а другая проверяет его по публичному сертификату. |

| Использование сертификатов CA | Доверенные центры сертификации подтверждают подлинность публичных ключей участников, снижая риск подделки. |

| Многоточечная аутентификация | Проверка личности по нескольким каналам или методам, что повышает уровень доверия. |

Также важно реализовать постоянный мониторинг безопасности каналов связи, использовать современные криптографические протоколы и регулярно обновлять ключи и сертификаты.

Безусловно, протокол Диффи-Хеллмана — это мощный инструмент для обмена секретными ключами, который обеспечивает высокий уровень конфиденциальности. Однако его основная слабость — неспособность гарантировать подлинность участников без дополнительных мер. В современных условиях, когда угроза перехвата и подделки криптографической информации высока, важно использовать комплексные схемы, которые объединяют протокол Диффи-Хеллмана с механизмами аутентификации.

Иначе даже самый надежный обмен первичными данными может стать ловушкой для доверчивых пользователей. В реальности вопрос обеспечения безопасности — это не только технический аспект, но и системный подход, включающий управление ключами, сертификацию и повышение осведомленности пользователей.

Вопрос: Можно ли максимально обезопасить протокол Диффи-Хеллмана без использования дополнительных мер аутентификации?

Ответ: Нет. Сам по себе протокол Диффи-Хеллмана обеспечивает только конфиденциальность передачи ключа, но не гарантирует подлинность участников. Для полноценной защиты необходимо внедрять схемы аутентификации — цифровые подписи, сертификаты или протоколы с доказательством знания. Только совместное использование этих методов делает систему по-настоящему надежной и устойчивой к атакам "человек посередине".

Подробнее

Погрузимся глубже: 10 ключевых запросов по теме

| протокол Диффи-Хеллмана аутентификация | атака человек посередине протокол | решение проблемы аутентификации | цифровые подписи в криптографии | сертификаты для криптографии |

| протокол Диффи-Хеллмана с аутентификацией | методы защиты обмена ключами | как предотвратить MITM атаку | управление криптографическими ключами | инфраструктура публичных ключей |