- Протокол Диффи-Хеллмана: Почему возникает проблема аутентификации и как с ней бороться

- История и основы протокола Диффи-Хеллмана

- Проблема аутентификации в протоколе Диффи-Хеллмана

- Основные причины уязвимости:

- Способы устранения проблемы аутентификации

- Использование цифровых подписей

- Использование протоколов с взаимной аутентификацией

- Использование аутентификационных протоколов на основе эллиптических кривых

- Практические рекомендации по обеспечению безопасности

- Подробнее

Протокол Диффи-Хеллмана: Почему возникает проблема аутентификации и как с ней бороться

В современном мире информационных технологий вопросы безопасной передачи данных и аутентификации пользователей стоят на первых позициях. Одним из первых и наиболее известных протоколов, обеспечивающих безопасную обмен информацией, является протокол Диффи-Хеллмана. Этот протокол был предложен в 1976 году Уитфилдом Диффи и Мартином Хеллманом и стал фундаментом для создания систем шифрования и защиты данных в интернете.

Несмотря на свою важность и универсальность, протокол Диффи-Хеллмана сталкивается с рядом проблем, главной из которых является вопрос аутентификации. Ведь обмен ключами без подтверждения личности участников может привести к атакам посредника или другим угрозам безопасности. В этой статье мы подробно разберем, как работает протокол Диффи-Хеллмана, в чем заключается его основная проблема с аутентификацией и какие решения существуют для ее устранения.

История и основы протокола Диффи-Хеллмана

Перед тем, как углубиться в проблему аутентификации, рассмотрим, как устроен сам протокол. На начальном этапе было важно создать механизм обмена секретными ключами, который не будет подвержен прослушке. Для этого используют теорию чисел и свойства простых чисел, в частности, алгоритмы дискретного логарифма, что обеспечивает высокий уровень криптоустойчивости.

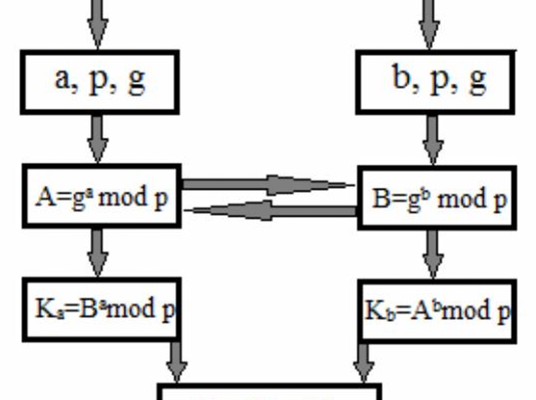

Опишем кратко основные этапы работы этого протокола:

- Участники договариваются о публичных параметрах: простом числе p и основе g, которая является генератором групп.

- Каждый из участников выбирает секретное число (личное), например, для участника А — секретное число a, а для участника В, секретное число b.

- Обмен происходит через вычисление публичных значений: A = g^a mod p и B = g^b mod p.

- Обменявшись публичными значениями, участники могут вычислить общий секрет: секрет А, B^a mod p, а секрет В — A^b mod p — оба получат одинаковое значение.

Что удобно — ключ таким образом создается без необходимости передавать его напрямую, и он защищен криптостойкостью используемых математических операций.

Проблема аутентификации в протоколе Диффи-Хеллмана

Несмотря на свою эффективность, протокол Диффи-Хеллмана критически уязвим при отсутствии дополнительных механизмов аутентификации. Главная проблема заключается в следующем: как убедиться, что оба участника действительно общаются с нужным собеседником, а не с мошенником, который подделывает его?

В исходной реализации не существует средств проверки личности участников. Это означает, что злоумышленник может вставить себя во взаимодействие и инициировать так называемую атаку посредника. В такой атаке злоумышленник перехватывает обмен публичными ключами, подделывает их и выдает себя за другого.

Вопрос: Почему протокол Диффи-Хеллмана без дополнительных мер подвергается атаке посредника и как это влияет на безопасность?

Ответ: В оригинальной реализации протокола отсутствует механизм подтверждения личности участников, поэтому злоумышленник может без труда перехватить обмен публичных значений, заменить их своими и установить общий ключ с каждым участником отдельно. В результате оба участника думают, что общаются друг с другом, а на самом деле — с атакующим, что полностью уничтожает безопасность обмена данными.

Основные причины уязвимости:

- Отсутствие механизма аутентификации участников в протоколе.

- Возможность перехвата и подделки публичных ключей злоумышленником.

- Отсутствие защиты от атак «человек посередине» (MITM).

- Неспособность обнаружить подмену данных без дополнительных механизмов.

Способы устранения проблемы аутентификации

Для борьбы с уязвимостью и защиты от атак посредника к протоколу Диффи-Хеллмана добавляют дополнительные механизмы аутентификации. Основные из них рассмотрим ниже.

Использование цифровых подписей

Один из самых популярных способов — использование цифровых подписей вместе с протоколом Диффи-Хеллмана, что позволяет подтвердить личность участника и целостность передаваемых данных. Каждый пользователь заранее получает сертификаты, подписанные удостоверяющим центром, и при обмене ключами подписывает свои публичные значения.

| Этап | Действие | Значение |

|---|---|---|

| 1 | Генерация ключей | публичных и приватных |

| 2 | Подписание публичного ключа | используя приватный ключ |

| 3 | Проверка подписи | достовериет подлинность ключа |

Такой механизм значительно усложняет подделку публичных ключей злоумышленником и обеспечивает аутентификацию сторон.

Использование протоколов с взаимной аутентификацией

Также распространено применение протоколов, которые требуют обмена не только публичными значениями для формирования общего ключа, но и подтверждением личности каждого участника. Например, протоколы, основанные на сертификатах SSL/TLS, позволяют одновременно обеспечить и аутентификацию, и безопасность передачи.

- Рассматриваемые протоколы используют сертификаты X.509;

- Обмен осуществляется через аутентификацию и шифрование по протоколам TLS.

- Обеспечивают высокий уровень безопасности и доверия.

Использование аутентификационных протоколов на основе эллиптических кривых

Современные методы аутентификации также включают использование уязвимых для атак криптографических схем на основе эллиптических кривых. Их преимущества — меньший ключ, высокая скорость работы и эффективность. Эти протоколы позволяют обеспечить аутентификацию и защищенную передачу данных даже в условиях ограниченных ресурсов.

Практические рекомендации по обеспечению безопасности

Чтобы повысить уровень защиты при использовании протокола Диффи-Хеллмана, рекомендуется:

- Обязательно использовать сертификаты и цифровые подписи для подтверждения подлинности участников.

- Регулярно обновлять ключи и сертификаты.

- Обеспечивать надежное хранение приватных ключей.

- Использовать проверенные криптографические библиотеки и протоколы.

- Обучать сотрудников и пользователей основам безопасного ведения коммуникаций.

Несмотря на свою простоту и эффективность, протокол Диффи-Хеллмана требует тщательной реализации и дополнения механизмами аутентификации. Надежная проверка личности участников — залог успешной защиты данных в современных условиях киберугроз. Надеемся, что эта статья помогла вам понять, с какими проблемами связан оригинальный протокол и какие методы борьбы существуют.

Вопрос: Почему важно дополнять протокол Диффи-Хеллмана механизмами аутентификации?

Ответ: Без механизмов аутентификации невозможно гарантировать, что обмен ключами происходит между истинными участниками, а не злоумышленниками. Отсутствие этой защиты делает протокол уязвимым для атак посредника, которые могут привести к раскрытию секретных данных или подмене сторон. Поэтому для повышения безопасности протокол необходимо внедрять совместно с цифровыми подписями, сертификатами и взаимной проверкой идентичности.

Подробнее

Подробнее

| Атака посредника | Шифрование на основе Диффи-Хеллмана | Цифровые подписи | Удостоверяющие центры | Обеспечение электронной подписи |

| Атака MITM | SSL/TLS | PKI инфраструктура | Криптографические протоколы | Ключевая инфраструктура |

| Аутентификация в криптографии | Криптостандарты | Электронная подпись | Поддельные сертификаты | Соответствие стандартам |

| Обеспечение целостности данных | Криптографические алгоритмы | Электронные документы | Криптография эллиптических кривых | Инфраструктура ключей |

| Обеспечение безопасности | Криптографические протоколы | Обмен ключами | Криптостандарты | Публичные ключи |