- Протокол Диффи-Хеллмана на эллиптических кривых (ECDH): как обеспечить безопасную передачу ключей в современном мире

- Что такое протокол Диффи-Хеллмана и его роль в криптографии

- Классический протокол DH

- Преимущества использования эллиптических кривых в протоколах обмена ключами

- Основные преимущества ECDH

- Математическая основа протокола ECDH

- Как работает обмен ключами в протоколе ECDH

- Практическое использование ECDH в современных протоколах

- Подводим итоги: почему именно ECDH?

- Что делает ECDH лучшим выбором для защиты данных?

Протокол Диффи-Хеллмана на эллиптических кривых (ECDH): как обеспечить безопасную передачу ключей в современном мире

В современном цифровом мире безопасность передачи информации становится критически важной задачей для всех участников коммуникации, от частных пользователей до крупных корпораций. Одной из основных технологий обеспечения безопасности является использование криптографических протоколов обмена ключами, которые позволяют двум сторонам создать общий секрет, не передавая его по сети. Среди таких протоколов особое место занимает протокол Диффи-Хеллмана на эллиптических кривых (ECDH), основанный на математике эллиптических кривых.

В этой статье мы подробно разберем, что такое протокол ECDH, каким образом он работает, в чем его преимущества и почему он считается одним из самых надежных методов обмена ключами в современном криптографическом арсенале. Мы постараемся доступно объяснить сложные концепции, чтобы каждый мог понять, как обеспечивается безопасность данных в интернете и как технологии на базе эллиптических кривых помогают защищать нашу приватность.

Что такое протокол Диффи-Хеллмана и его роль в криптографии

Протокол Диффи-Хеллмана (DH) — это алгоритм обмена ключами, разработанный в 1976 году исследователями Уитфилдом Диффи и Мартином Хеллманом. Его основной задачей является обеспечение возможности двум сторонам, не доверяющим друг другу, создать общий секретный ключ по открытым каналам. Этот секрет затем можно использовать для защищенного шифрования дальнейшей передачи данных.

Общий принцип работы протокола базируется на свойстве трудности вычисления дискретного логарифма: даже зная публичные компоненты, невозможно определить секретный ключ; Главная идея состоит в том, чтобы стороны каждый создали свои приватные числа, а затем обменялись сгенерированными публичными значениями, после чего каждая сторона, используя собственный секрет и публичные параметры другой стороны, вычисляет одинаковый итоговый секрет.

Классический протокол DH

| Шаг | Описание |

|---|---|

| 1 | Общие параметры — простое число p и основание g (генератор), выбираются и публикуются. |

| 2 | Каждая сторона выбирает секретное число: Alice — a, Bob, b. |

| 3 | Обмен публичными значениями: Алисса вычисляет A = g^a mod p, Боб — B = g^b mod p. |

| 4 | Обмен публичными значениями и вычисление общего секрета: каждая сторона вычисляет секрет S = B^a mod p или S = A^b mod p, что дает одинаковое число. |

Этот секретный ключ далее используется для симметричного шифрования сообщений, что гарантирует их конфиденциальность и целостность.

Преимущества использования эллиптических кривых в протоколах обмена ключами

Переход от классического диффи-Хеллмана к алгоритмам на эллиптических кривых обусловлен значительными преимуществами в области эффективности, безопасности и длины ключей. Элитные криптографические протоколы на базе эллиптических кривых используют меньшие размеры ключей для достижения того же уровня защиты, что и более длинные ключи в RSA или классическом DH.

Основные преимущества ECDH

- Меньшие размеры ключей: ключи длиной 256 бит обеспечивают уровень защиты, сопоставимый с 3072-битными ключами RSA.

- Более высокая производительность: быстрая генерация ключей, меньшие требования к вычислительным ресурсам;

- Обеспечение высокой степени безопасности: сильная стойкость к атакам, даже при меньшем размере ключей.

- Широкое распространение: используется в мобильных устройствах, протоколах TLS, VPN и других системах, где важна скорость и безопасность.

| Параметр | Классические протоколы | ECDH |

|---|---|---|

| Длина ключа | 2048 бит и более | 256 бит (или меньше, в зависимости от уровня защиты) |

| Производительность | Меньше, чем у эллиптических кривых | Более быстрая генерация и обмен |

| Безопасность | Высокая, но возможны атаки при слабых реализациях | Высокая стойкость благодаря сложности эллиптических уравнений |

Математическая основа протокола ECDH

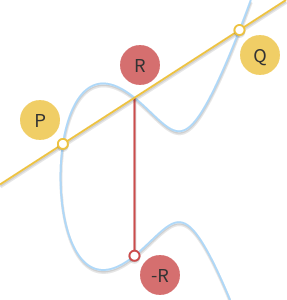

Понимание математической базы протокола ECDH требует ознакомления с понятием эллиптических кривых. Эти кривые задаются уравнениями вида y^2 = x^3 + ax + b в конечных полях, что обеспечивает сложность задачи дискретного логарифма в контексте эллиптических кривых.

Для реализации протокола используют особые точки на кривой, которые называются генератором. Каждая сторона выбирает секретное число (которое является скалярной величиной). Далее, при помощи эллиптической операции — сложения точек — происходят вычисления публичных точек, которые затем обмениваются между сторонами.

| Математическая операция | Описание |

|---|---|

| Сложение точек | Основная операция на эллиптических кривых, используемая для получения новых точек — публичных и приватных. |

| Дублирование точки | Увеличение точки на кривой методом последовательных сложений. |

| Общий секрет | Получается по формуле: S = k * P, где k — секретное число, P — генераторная точка. |

Как работает обмен ключами в протоколе ECDH

На практике обмен ключами в протоколе ECDH выглядит следующим образом:

- Выбор параметров: стороны договариваются о публичных параметрах кривой — виде уравнения, генераторе, поле.

- Генерация приватных ключей: каждый создает свое секретное число, приватный ключ, который хранится в секрете.

- Вычисление публичных ключей: на основе приватных чисел вычисляются публичные точки — публичные ключи.

- Обмен публичных ключей: стороны обмениваются публичными точками по открытому каналу.

- Вычисление общего секрета: каждая сторона, зная свою приватную скаляр и публичную точку другой стороны, вычисляет общий секрет — итоговую точку, которая и будет ключом.

Этот процесс обеспечивает создание одинакового секрета, который остается неизвестным злоумышленникам, даже если публичные шаги были перехвачены.

Практическое использование ECDH в современных протоколах

На сегодняшний день протокол ECDH активно используют в различных системах защиты информации. Среди них:

- Протокол TLS для безопасной передачи данных (например, в HTTPS).

- VPN-сервисы, которые требуют быстрого и надежного обмена ключами.

- Мобильные платежные системы и криптовалюты, где важна эффективность и безопасность.

- Защищенные сообщения и шифрование электронной почты.

Что важно — благодаря меньшему размеру ключей и высокой скорости выполнения, алгоритмы на эллиптических кривых идеально подходят для устройств с ограниченными ресурсами, таких как смартфоны, умные часы и IoT-устройства.

Подводим итоги: почему именно ECDH?

Обзор показывает, что протокол Диффи-Хеллмана на эллиптических кривых не просто современное решение, а необходимость в эпоху цифровой безопасности. Он сочетает в себе малый размер ключей, высокую скорость работы и невероятную стойкость к атакам, что делает его неотъемлемой составляющей систем шифрования в 21 веке.

Что делает ECDH лучшим выбором для защиты данных?

- Экономия ресурсов: малые размеры ключей позволяют использовать его даже на устройствах с низкой производительностью.

- Высокая безопасность: математическая сложность эллиптических уравнений обеспечивает стойкость к различным видам атак.

- Широкое внедрение: стандартизация и поддержка большинством криптографических библиотек и протоколов.

Как можно защитить свои личные данные в интернете, используя протокол ECDH?

Использование протокола ECDH позволяет двум сторонам создать надежный общий секрет без передачи его по открытому каналу, что значительно снижает риск перехвата и взлома. Внедрение этого протокола в ваши системы шифрования — это важный шаг к высокой степени защиты личных данных, будь то переписка, платежи или авторизация на сайтах.

Протокол Диффи-Хеллмана на эллиптических кривых — это фундамент современной криптографии, который помогает обеспечить безопасность наших цифровых коммуникаций. Его математическая сложность, эффективность и проверенная надежность делают его незаменимым инструментом для защиты приватности в интернете. Зная принципы работы, мы можем лучше понять, как современные системы защищают наши данные, и какие технологии используют для этого на самом деле.

Это интересно? Читайте также…

| протокол диффи-хеллмана на эллиптических кривых | безопасность эллиптических кривых | шифрование в TLS | криптография на эллиптических кривых | обмен ключами в VPN |

| защита данных в мобильных приложениях | криптографические протоколы | вычислительная сложность эллиптических кривых | современные стандарты шифрования | что такое криптография |