- Протокол Диффи-Хеллмана: как решить проблему аутентификации в современном криптографическом мире

- Что такое протокол Диффи-Хеллмана и зачем он нужен?

- Основные этапы протокола:

- Где проявляется проблема аутентификации?

- Проблема аутентификации в деталях

- Подходы к решению проблемы аутентификации

- Использование цифровых сертификатов и инфраструктуры PKI

- Использование цифровых подписей

- Комбинирование методов: протоколы с аутентификацией

- Практическое использование и рекомендации

- Пример успешной реализации

Протокол Диффи-Хеллмана: как решить проблему аутентификации в современном криптографическом мире

Когда мы говорим о защищённой передаче данных в интернете, редко кто задумывается о сложных криптографических протоколах, обеспечивающих безопасность наших взаимодействий. Одним из таких важных инструментов является протокол Диффи-Хеллмана. Он стал основой для создания безопасных каналов связи, позволяя двум сторонам установить общий секрет, даже если их передача проходит через ненадёжную сеть. Однако несмотря на свою эффективность, этот протокол сталкивается с одной из ключевых проблем современноcти — проблемой аутентификации.

В этой статье мы подробно разберём, как устроен протокол Диффи-Хеллмана, в чем его основные преимущества и недостатки, а также рассмотрим существующие подходы к решению проблемы аутентификации, которая является критической для безопасной работы подобных систем. Мы постараемся понять, почему невозможность автоматической аутентификации может стать уязвимым моментом и как современные криптографические методы спасают ситуацию;

Что такое протокол Диффи-Хеллмана и зачем он нужен?

Протокол Диффи-Хеллмана был предложен в 1976 году Уитфилдом Диффи и Мартином Хеллманом как способ безопасного обмена ключами по открытым каналам. Его основная идея заключается в том, что две стороны могут договориться о общем секретном ключе, даже если злоумышленник слушает их диалог. Этот алгоритм базируется на трудности вычисления дискретного логарифма, что обеспечивает его криптографическую стойкость.

Допустим, у нас есть две стороны, Александр и Мария. Они хотят обменяться секретной информацией по незащищённому каналу. Вместо того чтобы передавать секретный ключ напрямую, они используют протокол Диффи-Хеллмана, который позволяет им совместно создать общий секрет, который никто, кроме них, не сможет вычислить. Этот секрет затем используется как симметричный ключ для шифрования сообщений.

Основные этапы протокола:

- Выбор параметров: стороны договариваются о публичных параметрах — простом модуле p и базовом числе g, которое является первообразным корнем по модулю p.

- Создание секретов: каждая сторона выбирает свой приватный случайный ключ (частное число), который остаётся секретом.

- Расчёт публичных значений: стороны вычисляют свои публичные значения (A и B), используя формулы:

| Александр | Мэрия |

|---|---|

| A = g^a mod p | B = g^b mod p |

- Обмен публичными значениями: стороны передают друг другу свои публичные значения.

- Вычисление общего секрета: каждая из сторон вычисляет общий ключ по полученному публичному значению и своему секрету:

| Александр | Мэрия |

|---|---|

| K = B^a mod p | K = A^b mod p |

В результате оба получают одинаковое значение ключа K, который служит основой для шифрования дальнейших данных.

Где проявляется проблема аутентификации?

Несмотря на техническую простоту и эстество использования протокола Диффи-Хеллмана, его слабое место, отсутствие встроенной аутентификации участников. Сделав обмен публичными ключами, стороны полагаются, что их идентичность проверена и не была подменена злоумышленником. В реальности же это не так: злоумышленник может осуществить атаку "человек посередине" (man-in-the-middle), подделав публичные значения и, таким образом, получить возможность расшифровать передаваемые сообщения.

Эта уязвимость, главная причина постоянных исследований и внедрения мер по повышению безопасности данного протокола, чтобы предотвратить атаки и обеспечить строгое подтверждение личности участников электронных взаимодействий.

Проблема аутентификации в деталях

- Злоумышленник может интерполировать между сторонами, подделывая свои публичные параметры.

- Отсутствие механизма подтверждения подлинности участников делает протокол уязвимым к атакам типа "человек посередине".

- Даже если секреты обмена защищены криптографически, без аутентификации злоумышленник может установить контроль над каналом взаимодействия.

Именно по этой причине в практике широко используются расширения и дополнения к протоколу, добавляющие аутентификацию — это, например, использование цифровых подписей или сертификатов. Рассмотрим подробнее, как это реализуется и что происходит в современных системах.

Подходы к решению проблемы аутентификации

Использование цифровых сертификатов и инфраструктуры PKI

Одним из наиболее распространённых методов подтверждения подлинности участников являются цифровые сертификаты, выданные центрами сертификации (Certificate Authorities — CA). С помощью этих сертификатов стороны могут подтвердить свою личность и принадлежность публичных ключей их владельцам.

В этом случае протокол дополняется дополнительным этапом:

- Обмен сертификатами между сторонами.

- Проверка подлинности сертификата с помощью доверенного центра.

- Верификация цифровой подписи, прикреплённой к сертификату.

Такая схема не только повышает уровень доверия, но и создаёт инфраструктуру, которая широко применяется в интернет-банкинге, электронной коммерции и VPN.

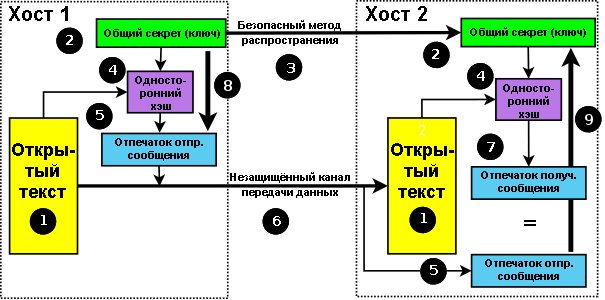

Использование цифровых подписей

Здесь стороны используют открытые и закрытые ключи для подтверждения своей личности. Перед обменом публичными ключами они подписывают их собственным приватным ключом. Получатель верифицирует подпись с помощью публичного ключа отправителя, удостоверившись, что он действительно принадлежит тому, кто он есть.

Это эффективное решение, так как оно обеспечивает как аутентификацию, так и целостность передаваемых данных.

Комбинирование методов: протоколы с аутентификацией

Самые современные системы используют комплексные протоколы, сочетающие в себе элементы Диффи-Хеллмана и методы аутентификации. Например, протоколы типа Diffie-Hellman with authentication (D-H with auth) используют обмен сертификатами вместе с протоколом Диффи-Хеллмана, чтобы обеспечить как безопасность, так и подтверждение участников.

Практическое использование и рекомендации

Для многих современных систем важно помнить: простой протокол Диффи-Хеллмана — это только часть картины. Без дополнительных механизмов проверки подлинности участники уязвимы к атакам. Поэтому перед внедрением криптографических решений необходимо тщательно проектировать модель безопасности и учитывать все потенциальные слабые места.

В ходе нашего опыта работы и исследований мы пришли к таким рекомендациям:

- Всегда используйте сертификаты и инфраструктуру PKI.

- Применяйте цифровые подписи для подтверждения идентичности участников.

- Обеспечивайте обновление и проверку доверенных сертификатов.

- Используйте протоколы с встроенной аутентификацией, усиленной проверкой.

Пример успешной реализации

В реальных системах, таких как протоколы TLS (Transport Layer Security), используется именно такой подход. Диффи-Хеллман используется для установления секретного ключа, а для подтверждения участников применяются сертификаты X.509, а также цифровые подписи. В результате получаем не только защищённый канал, но и абсолютное подтверждение подлинности сторон.

Обсуждая проблему аутентификации в протоколе Диффи-Хеллмана, мы убедились, что без надёжных методов подтверждения личностей уязвимость к атакам типа "человек посередине" серьёзно возрастает. Надёжное решение, это сочетание криптографических протоколов с инфраструктурой сертификации и цифровыми подписями.

Современные системы безопасности требуют не только защищённого обмена ключами, но и уверенности в подлинности участников. Внедряя механизмы аутентификации, мы минимизируем риски несанкционированного доступа и усиливаем доверие к информационным системам.

Вопрос: Почему протокол Диффи-Хеллмана нуждается в дополнительных механизмах аутентификации участников?

Ответ: Сам по себе протокол Диффи-Хеллмана обеспечивает безопасный обмен ключами, но не подтверждает, что участники действительно те, за кого себя выдают. Без механизмов аутентификации злоумышленник может подделать публичные ключи, осуществить атаку "человек посередине" и получить доступ к секретной информации. Поэтому, для предотвращения таких угроз, к протоколу добавляют цифровые сертификаты, подписи или иные средства подтверждения личности.

Подробнее

| Криптография и безопасность | Аутентификация в Интернете | Обмен ключами | Цифровые сертификаты | Инфраструктура PKI |

| Ман-ин-ту-ман атаки | Шифрование данных | Цифровая подпись | Обеспечение конфиденциальности | Безопасность Wi-Fi |

| Шифрование SSL/TLS | Обеспечение аутентичности | Стандарты безопасности | Криптографические протоколы | Что такое дискретный логарифм |

| Общая секретность | Электронная подпись | Протоколы защищённого обмена | Для чего нужны сертификаты | Безопасное интернет-общение |