- Принципы работы шифров: substitution и permutation — как защитить информацию в цифровом мире

- Что такое шифрование и зачем нужны принципы substitution и permutation?

- Что такое substitution (замещение)?

- Что такое permutation (перестановка)?

- Как работают принципы substitution и permutation вместе?

- Пример работы алгоритма с использованием substitution и permutation

- Практическое применение принципов substitution и permutation

- Преимущества и ограничения использования этих принципов

Принципы работы шифров: substitution и permutation — как защитить информацию в цифровом мире

В современном мире информации безопасность становится всё более важной составляющей нашей жизни. Мы сталкиваемся с защитой данных как в личных переписках, так и в государственных структурах, банковских системах и бизнесе. Одним из основоположных понятий в сфере криптографии являются принципы работы шифров — substitution и permutation. Эти методы лежат в основе практически всех современных алгоритмов шифрования и помогают сделать наши данные недоступными для посторонних глаз;

В этой статье мы подробно разберём, что означают эти два принципа, как они работают, и почему их комбинирование позволяет создавать надёжные системы шифрования. Мы постараемся сделать материал максимально понятным и интересным, чтобы каждый мог понять эти важные идеи, даже если раньше не имел дела с криптографией.

Что такое шифрование и зачем нужны принципы substitution и permutation?

Когда мы говорим о шифровании, мы имеем в виду процесс преобразования исходных данных (открытого текста) в нечитабельную форму (шрифт или зашифрованный текст), которую могут прочитать только те, кто обладает специальным ключом. Этот процесс обеспечивает безопасность информации, предотвращая её несанкционированный доступ.

Но для того, чтобы добиться высокой степени защиты, недостаточно просто зашифровать данные — важно, как именно это делается. Именно здесь на сцену выходят два фундаментальных принципа: substitution и permutation. Они позволяют создавать сложные и надёжные шифры, противопоставляемые дешифрации злоумышленником без ключа.

Рассмотрим эти принципы подробнее:

Что такое substitution (замещение)?

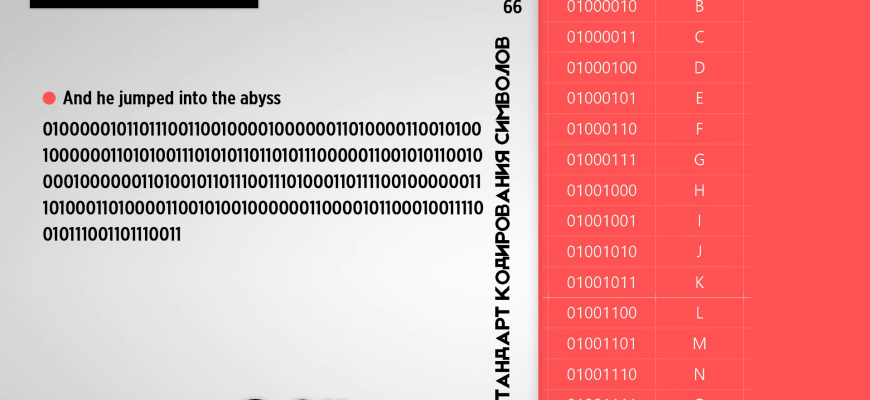

Этот принцип предполагает замену элементов исходного текста на другие элементы по определённым правилам. Проще говоря, каждый символ, слово или блок заменяются на другие, согласно заранее установленному ключу или таблице. Такой подход делает исходное сообщение трудноузнаваемым, поскольку даже очевидные слова меняются на непонятные комбинации.

Пример:

| Открытый текст | Зашифрованный текст (примитивный пример) |

|---|---|

| ПРИВЕТ | КЗУЯМТ |

Здесь буквы "П", "Р", "И" и т.д. заменены на другие буквы согласно таблице замещения. Этот принцип лежит в основе многих классических шифров вроде шифра Цезаря или шифра Виеттера.

Что такое permutation (перестановка)?

Данный принцип состоит в изменении порядка элементов исходных данных. Иными словами, мы меняем местами блоки, символы или группы символов, чтобы скрыть структуру сообщения. Перестановка не меняет содержимое, а только его расположение, что делает дешифровку без правильного алгоритма и ключа крайне затруднительной.

Пример:

| Исходный | После перестановки |

|---|---|

| ПРИВЕТ | ТЕПИРВ |

Порядок символов изменился, и изначально понятное слово теперь выглядит как случайная последовательность. В объединённой работе с substitution permutation создают мощные криптографические системы.

Как работают принципы substitution и permutation вместе?

Самое мощное шифрование достигается именно благодаря комбинации этих двух принципов. В криптографических алгоритмах они применяются в определённой последовательности, образуя так называемые "супершифры".

Процесс обычно выглядит следующим образом:

- Начальный этап: применение substitution для замещения элементов.

- Следующий этап: перестановка, меняющая порядок элементов полученного текста.

- Повторение циклов: эти два этапа могут чередоваться несколько раз для повышения сложности дешифровки.

Заметка: чем больше циклов, тем сложнее злоумышленнику сделать обратную операцию без ключа. Такой подход лежит в основе таких алгоритмов, как DES и AES.

Пример работы алгоритма с использованием substitution и permutation

Рассмотрим пример работы шифра, где каждый блок данных проходит через очередные этапы substitution и permutation:

| Этап | Описание |

|---|---|

| 1 | Замещение, каждый байт заменяется по таблице S-box, которая зависит от ключа |

| 2 | Перестановка — байты переставляются для усложнения структуры |

| 3 | Повторение, циклы повторяются для повышения степени защиты |

Важно понимать, что кривая сложность такого метода обеспечивает защищённость информации даже при наличии мощных компьютеров, в то время как злоумышленнику практически невозможно восстановить исходный текст без знания ключа.

Практическое применение принципов substitution и permutation

Эти принципы широко используются в различных современных криптографических алгоритмах и протоколах. Ниже приведены основные направления их применения:

- Системы симметричного шифрования: AES, DES, Blowfish. В них комбинация substitution и permutation реализуется в рамках раундовых циклов.

- Шифры блоков и потоковые шифры: используются для защиты файлов, соединений в интернете, шифрования сообщений.

- Обеспечение целостности данных и аутентификации: алгоритмы создают заделы, использующие эти принципы для предотвращения подделок.

- Криптографические примитивы: хеш-функции, цифровые подписи, тоже базируются на идеях substitution и permutation.

Кроме того, эти принципы лежат в основе таких популярных алгоритмов, как SHA-2 и SHA-3, демонстрируя свою универсальность и актуальность.

Преимущества и ограничения использования этих принципов

Несомненно, применение substitution и permutation делает шифры чрезвычайно стойкими и трудными для взлома. Однако, есть и недостатки, связанные с вычислительной сложностью и возможностью появления уязвимостей при неправильной реализации.

Таблица сравнений:

| Преимущества | Недостатки |

|---|---|

| Повышенная стойкость к аналитическим атакам | Высокие требования к вычислительным ресурсам |

| Гибкость в создании сложных схем шифрования | Необходимость аккуратной реализации для предотвращения уязвимостей |

Таким образом, понятия substitution и permutation — это краеугольные камни современной криптографии. Их правильное сочетание обеспечивает высокую степень защиты информации и позволяет создавать устойчивые к атакам шифры. В процессе развития технологий и появления новых угроз криптография продолжит совершенствовать эти принципы, интегрируя их в более сложные и эффективные механизмы защиты данных.

Для тех, кто интересуется безопасностью информации, понимание основ этих двух методов — важнейший шаг к грамотному использованию криптографических средств, а также к созданию собственных систем защиты.

Вопрос: Почему именно принцип комбинации substitution и permutation считается таким надёжным в криптографии?

Потому что сочетание замещения и перестановки создаёт очень сложную структуру данных, которая трудно поддаётся анализу и восстановлению без ключа. Эти принципы образуют основу современных шифров, обеспечивая высокую стойкость против различных видов атак, включая аналитические и статистические методы.

Подробнее

| Обратные связи шифрования | История алгоритмов шифрования | Криптографические протоколы | Примеры современных алгоритмов | История развития криптографии |

| Криптоанализ substitution-permutation | Разработка принципов шифрования | Актуальные методы защиты данных | Плюсы и минусы алгоритмов | Будущее криптографических технологий |