- Принципы работы шифра Serpent: разгадка секретов современного криптографического алгоритма

- История создания и основные особенности шифра Serpent

- Архитектура и основные этапы работы шифра Serpent

- Ключевая экспансия и подготовка к шифрованию

- Процесс шифрования: 32 раунда сопротивления

- Основные операции внутри раунда

- Финальный раунд и его отличие

- Дешифрование: обратная сторона

- Преимущества и сильные стороны шифра Serpent

Принципы работы шифра Serpent: разгадка секретов современного криптографического алгоритма

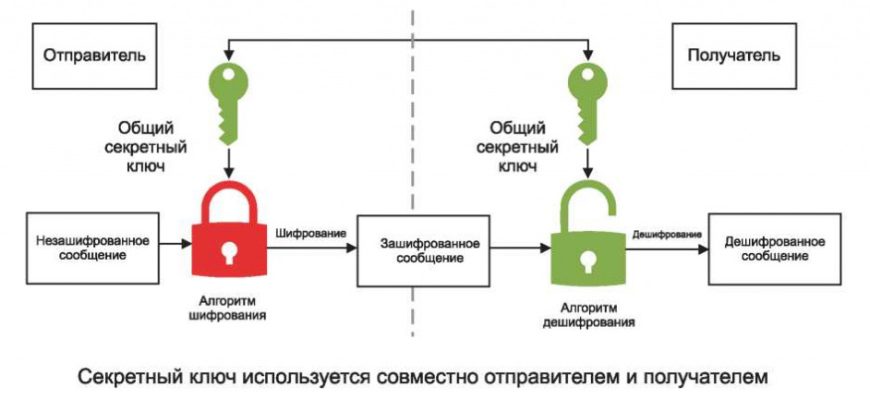

В современном мире, где безопасность информации становится все более актуальной, сложные и надежные криптографические алгоритмы играют ключевую роль․ Одним из таких алгоритмов, который вызывает интерес как у специалистов, так и у энтузиастов, является шифр Serpent․ Этот блоковый шифр был разработан с целью обеспечить высокий уровень защиты данных, стать альтернативой более известному AES, и одновременно предложить инновационные подходы к обработке информации․

Мы решили погрузиться в мир secretóв Serpent, разобравшись в его принципах, архитектуре и технических деталях․ В этой статье вы найдете подробное объяснение того, как работает этот алгоритм, его преимущества и особенности, а также сформуляруем ключевые моменты безопасности, которые делают Serpent действительно мощным инструментом современного криптографического арсенала․

История создания и основные особенности шифра Serpent

Созданный в 1998 году группой специалистов под руководством Росса Андерсона, Карла Шанна и других экспертов, Serpent представлял собой ответ на растущие вызовы безопасности и необходимость создать стабильный, устойчивый к атакам шифр․ В отличие от первых проектов, он ставил своей целью не только обеспечить быстрый и эффективный шифр, но и максимизировать уровни защиты, даже в условиях потенциальных дальнейших атак․

Основные особенности шифра Serpent:

- Использование 32 раундов обработки данных

- Глубокая архитектура с несколькими слоями шифровки

- Поддержка блочной длины 128 бит

- Применение режима «поддержка гипервэш» для обеспечения стойкости к видам криптоанализа

- Высокая степень сопротивления дифференциальным и линейным атакам

Чтобы понять всю глубину работы этого алгоритма, важно рассмотреть его внутреннюю структуру и технические особенности․ Что же делает Serpent таким уникальным и надежным?

Архитектура и основные этапы работы шифра Serpent

Наиболее важной характеристикой Serpent является его сложная архитектура, включающая несколько этапов обработки данных, каждый из которых гарантирует высокий уровень безопасности․ В основе лежит циклическое применение шифровочных преобразований, которые дополнительно объединяются для обеспечения стойкости к многочисленным видам криптоанализа․

Разделим основные этапы работы шифра на несколько ключевых частей:

- Инициализация ключа: подготовка и расширение ключа через функцию ключевойExpension, что гарантирует уникальность каждой итерации․

- Фаза шифровки: блок данных проходит через 32 раунда, каждый из которых состоит из нескольких шагов: S-блочной функции, перестановок, добавления раундового ключа и применения нелинейных преобразований․

- Финальный трансформатор: последний раунд отличается, в нем не выполняется один из шагов для повышения криптоустойчивости․

- Дешифровка: обратная последовательность тех же преобразований, но в обратном порядке, с помощью специальных функций передачи ключей․

Давайте более подробно разберем каждый из этих этапов ниже․

Ключевая экспансия и подготовка к шифрованию

Первым шагом создания защиты является расширение исходного ключа․ В процессе подготовки используется сложная процедура, в ходе которой из короткого ключа формируется массив раундовых ключей, которые затем используются для обработки блока данных․ Такой подход обеспечивает уникальность каждого шага и повышает стойкость к криптоанализу․

| Этап | Описание | Особенности |

|---|---|---|

| Ключевая экспансия | Преобразование исходного ключа в массив раундовых ключей | Использование S-функций и циклических сдвигов |

| Генерация ключей | Формирование набора подстановочных таблиц для каждого раунда | Обеспечивает дифференцированные преобразования на каждом этапе |

Процесс шифрования: 32 раунда сопротивления

Каждый раунд — это сложное преобразование, объединяющее в себе нелинейные и линейные операции, которые вместе создают мощный барьер против криптоаналитических атак․ Внутри каждого раунда происходит:

- Исключающее «или» с раундовым ключом

- S-блок — нелинейная замена входных блоков на основе таблиц подстановки

- Реорганизация битов, перестановка (перестановка битов и байтов), чтобы усилить воздействие на данные

- Линейное преобразование — распространение изменений по всему блоку

Основные операции внутри раунда

- Добавление раундового ключа — каждый раунд начинается с XOR блока с раундовым ключом․

- S-функция, подстановка, которая ставит сложную нелинейную защиту, делая анализ гораздо сложнее․

- Перестановка (Permutation) — перемешивание битов и байтов для усиления диффузии․

Финальный раунд и его отличие

Последний раунд отличается от остальных тем, что он исключает некоторые операции, чтобы сохранить баланс между эффективностью и безопасностью․ В финале участвуют только добавление ключа и S-блок, что оставляет шифр максимально надежным и устойчивым к атакам․

Дешифрование: обратная сторона

Ключ к эффективной защите, это не только создание надежного шифра, но и возможность его быстрого и безопасного расшифрования․ В случае Serpent, все преобразования, выполненные при шифровке, могут быть легко возращены в обратном порядке с помощью специальных обратных функций, что позволяет обеспечить двунаправленную операцию без потери безопасности․

Для этого используют:

- Обратную экспансию ключей

- Обратные S-функции

- Обратные перестановки

Преимущества и сильные стороны шифра Serpent

Несмотря на свою сложность, Serpent обладает рядом достоинств, которые заслужили признание в криптографическом сообществе:

- Высокий уровень криптостойкости — стойкость к известным видам атак, таким как дифференциальный и линейный криптоанализ․

- Многослойная архитектура — многочисленные раунды обеспечивают высокую стойкость и увеличивают время взлома․

- Гибкость настройки — возможность использовать различные режимы работы и длины ключей․

- Протестированность временем и исследованиями — благодаря многолетней проверке, алгоритм признан надежным․

Все вышесказанное подтверждает, что Serpent, это не просто еще один блоковый шифр, а мощный инструмент, способный обеспечить защиту самых важных данных․ Его архитектура, сложность и проверенная временем стойкость делают его одним из лучших выборов для надежной защиты информации в условиях современной кибербезопасности․

Если вы хотите понять, как работает один из самых сложных и безопасных шифров современности, — ознакомьтесь с принципами работы Serpent и обратите внимание на его многоступенчатую архитектуру․ В будущем именно такие алгоритмы будут играть ключевую роль в обеспечении защиты ваших данных․

Какой основной принцип работы шифра Serpent обеспечивает его высокую стойкость и надежность?

Основной принцип — использование многослойных раундов, каждым из которых управляют сложные нелинейные и линейные преобразования, а также расширение ключа, что создаёт мощный барьер против всех современных видов криптоанализа․ Такой подход делает его устойчивым даже к самым продвинутым атакам․

Подробнее

| Криптоанализ Serpent | Сложность шифра Serpent | История создания Serpent | Сравнение Serpent и AES | Применение Serpent в реальных проектах |

| Технические особенности Serpent | Защита данных с помощью Serpent | Плюсы и минусы Serpent | Преимущества многократных раундов | Обновления и развитие алгоритма |

| Обратное шифрование Serpent | Обеспечение неотъемлемости данных | Научные исследования по Serpent | Безопасность на практике | Рекомендуемые режимы шифрования |

| Внедрение Serpent в системы | Технические требования | Инструменты для реализации | Где использовать Serpent | Перспективы развития алгоритма |

| Криптографическая стойкость | Особенности шифрования блочных данных | Практическая безопасность | Примеры атак и защиты | Обзоры и оценки экспертов |