- Принципы работы шифра Serpent: глубокий разбор алгоритма

- Что такое шифр Serpent и зачем он нужен?

- Основные принципы работы шифра Serpent

- Архитектура и структура

- Компоненты шифра Serpent

- Процесс шифрования

- Технические детали реализации

- Генерация ключей и расширение

- S-блоки и перестановки

- Процесс шифрования и дешифровки

- Преимущества и недостатки шифра Serpent

- Преимущества

- Недостатки

Принципы работы шифра Serpent: глубокий разбор алгоритма

В современном мире информационной безопасности выбор надежного шифра становится критически важным аспектом защиты данных․ Одним из таких мощных и инновационных алгоритмов является шифр Serpent․ Разработанный в начале 2000-х годов и представленный на конкурсе AES, он отличается высокой степенью безопасности и особым подходом к криптографической стойкости․ В этой статье мы подробно разберем, как устроен шифр Serpent, его основные принципы работы, архитектуру и уникальные характеристики, благодаря которым он заслужил доверие специалистов по всему миру․

Что такое шифр Serpent и зачем он нужен?

Прежде чем углубляться в техническую сторону, важно понять, зачем вообще нужен такой сложный алгоритм․ Шифр Serpent создавался с целью обеспечить максимально возможную безопасность при передаче и хранении информации․ В условиях, когда злоумышленники используют все более сложные методы взлома, традиционные шифры не всегда могут гарантировать надежность․

Основные задачи, которые решает Serpent:

- Защита передаваемых данных от прослушки и несанкционированного доступа․

- Обеспечение надежной шифровки больших объемов информации․

- Защита по стандартам современных требований по безопасности, включая военные и государственные корпорации․

Теперь давайте рассмотрим наиболее важное — техническую составляющую алгоритма․

Основные принципы работы шифра Serpent

Архитектура и структура

Шифр Serpent является блоковым шифром, работающим с блочными данными фиксированного размера․ Он обрабатывает блоки длиной 128 бит и использует 15 раундов преобразований для достижения высокой криптографической стойкости․

Ключевая особенность — использование концепции S-блоков (Substitution blocks) и стадии перестановки, что превращает его в один из самых защищенных блоковых шифров․

Компоненты шифра Serpent

Основные составляющие алгоритма включают:

- Ключевая расширение и генерация раундовых ключей: На каждом этапе из исходного ключа формируется уникальный ключ для каждого раунда․

- S-блоки (подстановка): Используются для замены битов по заранее заданным таблицам, это обеспечивает стойкость к линейным и дифференциальным атакам․

- Перестановки (P-блоки): Перестановки перемещают биты, делая структуру более запутанной и сложной для анализа․

- Раундовая функция: Включает последовательное применение S-блоков, перестановок и других преобразований, создающих многоступенчатый эффект․

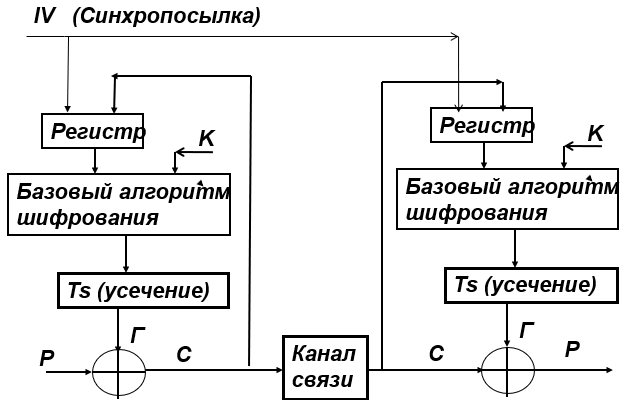

Процесс шифрования

Алгоритм шифрования можно представить как цепочку многоэтапных преобразований, к которым применяется исходный текст вместе с ключом․ В общих чертах:

- Генерация 15 уникальных раундовых ключей на основе первоначального․

- Обработка блока текста через последовательные раунды, включающие замену, перестановку и смешивание данных․

- Обратное преобразование для дешифровки, идентичен процессу, но с применение раундовых ключей в обратном порядке․

Вопрос: Почему шифр Serpent считается настолько безопасным?

Ответ: Благодаря своему дизайну, включающему 15 раундов, использование многоступенчатых преобразований, сложных S-блоков и перестановок, он создает огромное пространство возможных вариантов․ Кроме того, он устойчив к большинству современных криптоаналитических методов, таких как линейный и дифференциальный анализ, что делает его очень надежным выбором для защиты данных․

Технические детали реализации

Генерация ключей и расширение

Из исходного ключа длиной 128, 192 или 256 бит генерируется цепочка из 15 раундовых ключей, каждый из которых служит для обработки соответствующего раунда․ В процессе используется алгоритм ключевого расширения, основанный на повторных операциях XOR, дополнениях и сжатии․

S-блоки и перестановки

| Тип преобразования | Описание |

|---|---|

| S-блоки | Заменяют 4-битные куски данных по заранее разработанным таблицам с использованием нелинейных преобразований․ |

| Перестановки | Перемещают биты в различные позиции, формируя запутанную структуру и усложняя криптоанализ․ |

Процесс шифрования и дешифровки

Основной принцип, применение цепочки раундовых функций, включающих замену и перестановки․ При этом для дешифровки используется тот же набор операций, только в обратном порядке и с применением раундовых ключей в обратной последовательности․

| Этап | Описание |

|---|---|

| Шаг 1 | Объявление исходных данных и генерация ключей․ |

| Шаг 2 | Поэтапное шифрование через 15 раундов с использованием S-блоков и перестановок․ |

| Шаг 3 | Выход зашифрованного блока․ |

Преимущества и недостатки шифра Serpent

Преимущества

- Высокая безопасность — благодаря длинной цепочке раундов и сложной архитектуре․

- Стойкость к криптоанализу — защищает от большинства современных методов взлома․

- Гибкость — поддерживает три варианта длины ключа․

- Соответствие стандартам — признан одним из надежных алгоритмов в криптографическом сообществе․

Недостатки

- Сравнительно большая сложность реализации, что требует внимательного анализа и правильной реализации․

- Медленная скорость по сравнению с некоторыми другими алгоритмами, например, AES․

- Большой объем вычислений, особенно при использовании высокого уровня безопасности․

Подробнее

| шифр Serpent схема работы | принципы криптографической стойкости | упаковка и структура S-блоков | генерация раундовых ключей | преимущества алгоритма Serpent |

| безопасность блоковых шифров | методы защиты данных | ошибки при неправильной реализации | сравнение с AES | современные стандарты шифрования |