- Принципы работы шифра RC4: секреты квантовой криптографии в ваших руках

- Истоки и история шифра RC4

- Основные принципы работы RC4

- Основные этапы шифрования RC4

- Структура и этапы работы шифра RC4: таблица и алгоритм

- Таблица S — внутреннее состояние алгоритма

- Алгоритм работы

- Уязвимости и современные взгляды на RC4

Принципы работы шифра RC4: секреты квантовой криптографии в ваших руках

В современном мире безопасность информации становится одной из самых острых тем. Иногда кажется, что мы окружены бесконечным потоком данных, которые нужно защищать от посторонних глаз. Среди множества криптографических алгоритмов особое место занимает шифр RC4 — один из самых популярных и широко используемых методов симметричного шифрования. В нашей статье мы разберём принцип его работы, раскроем внутренние механизмы и попробуем понять, почему именно он стал таким востребованным, несмотря на некоторые уязвимости.

Мы постараемся представить эту сложную технологию максимально понятно и интересно, ведь знание механизмов шифрования помогает не только оценивать безопасность данных, но и лучше ориентироваться в мире цифровых технологий. Так что пристегните ремни — отправляемся в увлекательное путешествие по миру криптографических алгоритмов!

Истоки и история шифра RC4

Шифр RC4 был разработан в конце 1980-х годов американской компанией RSA Security. Именно его создал известный криптограф Стивен Ривест, после чего он стал одним из самых распространённых алгоритмов в мире цифровой безопасности. Его главные преимущества — простота реализации, высокая скорость выполнения и относительно небольшие требования к ресурсам.

Благодаря этим качествам RC4 активно использовался в различных протоколах безопасности, таких как WEP для беспроводных сетей, SSL/TLS для Интернета, VPN и многочисленных других системах, где важна быстрая обработка данных без существенных потерь в безопасности. Однако, как выяснилось позднее, со временем были выявлены определённые уязвимости, которые вынудили специалистов переосмыслить его роль в системе безопасности.

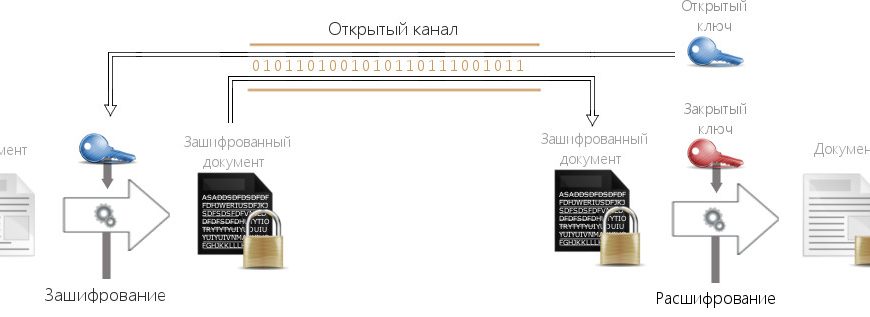

Основные принципы работы RC4

Рассмотрим наиболее важные концепции и механизмы внутри шифра RC4. В основе его работы лежит генератор псевдослучайных чисел, который формируется с помощью ключа и работает в цикле, обеспечивая безопасность и непредсказуемость шифротекста. Постараемся подробно разобрать любой аспект этого алгоритма, чтобы читатель понял, как он функционирует "под капотом".

Основные этапы шифрования RC4

- Инициализация таблицы S: Создаётся массив S длиной 256 байтов, в котором изначально находятся числа от 0 до 255. Он служит "таблицей замены", основой для генерации псевдослучайных байтов.

- Перестановка таблицы S: Алгоритм перемешивает значения в массиве с помощью секретного ключа. Это достигается посредством обмена элементов, основанных на сумме индексов и текущих значениях массива, что создаёт уникальный "перемешанный" образ.

- Генерация потока псевдослучайных байт: После инициализации таблицы и её перестановки начинается процесс генерации ключевого потока — последовательности байтов, которая и будет объединена с исходными данными для получения шифротекста.

- Применение XOR: Каждый байт входных данных шифруется путём побитового исключающего ИЛИ (XOR) с байтом псевдослучайного потока, что обеспечивает надежное шифрование.

Этот базовый цикл продолжается до тех пор, пока не будет зашифрован весь файл или поток данных. Проще говоря, RC4 создаёт уникальную последовательность "ключевых" байтов, которые динамически меняются в течение всего процесса шифрования.

Структура и этапы работы шифра RC4: таблица и алгоритм

Таблица S — внутреннее состояние алгоритма

Главным элементом алгоритма является таблица S, которая содержит 256 элементов и служит для хранения текущего состояния генератора псевдослучайных чисел. Эта таблица постоянно изменяется в процессе шифрования, обеспечивая высокий уровень непредсказуемости.

| Этап | Действие | Описание |

|---|---|---|

| Инициализация S | Заполнение | Заполняем таблицу числами 0–255 |

| Перестановка S | Обмен элементов | Перемешивание таблицы с помощью ключа |

| Генерация потока | Обновление индексов и элементов | Последовательное получение псевдослучайных байтов |

| Шифрование/дешифрование | XOR байтов | Объединение псевдослучайных байтов с исходным потоком данных |

Алгоритм работы

Процесс шифрования можно представить в виде нескольких последовательных шагов, каждый из которых важен для обеспечения высокой степени защищённости данных:

- Инициализация таблицы S: создаём массив чисел от 0 до 255;

- Перемешивание S с помощью ключа: производим перестановки элементов, основанные на ключе (обычно его хэш или симметричная строка). Этот этап задаёт уникальный "запоминательный" образ для каждого ключа.

- Генерация ключевого потока: в каждом цикле алгоритма получаем новый байт, который далее используется для шифрования или дешифрования.

- Объединение с данными: исходные данные преобразуются путём XOR с сгенерированными байтами, что превращает их в шифротекст.

Такая конструкция делает RC4 очень быстрым инструментом, подходящим даже для устройств с ограниченными ресурсами, но одновременно требует аккуратности в использовании из-за выявленных уязвимостей.

Уязвимости и современные взгляды на RC4

Несмотря на свою популярность, RC4 сегодня считается устаревшим и уязвимым для определенных типов атак. Исследователи обнаружили, что из-за некоторых особенностей алгоритма его потоковая генерация оставляет "следы" в шифротексте, позволяя выявить исходные данные или ключ при неправильной реализации;

В связи с этим многие протоколы постепенно заменили RC4 на более современные и надёжные алгоритмы, такие как AES. Однако его история и принципы всё ещё являются важной частью обучения и понимания криптографических методов.

Вопрос: Почему RC4, несмотря на выявленные уязвимости, до сих пор широко используется в некоторых системах?

Ответ:

RC4 по-прежнему остается популярным благодаря своей высокой скорости, простоте реализации и низкому потреблению ресурсов. В некоторых системах, особенно где важна обработка больших потоков данных быстро и без существенных затрат, он сохраняет свою актуальность. Однако специалисты рекомендуют использовать его только в старых системах или в условиях, где риск уязвимости минимален, и предпочтение отдавать более современным, безопасным алгоритмам шифрования.

Подробнее

| a | b | c | d | e |

| шифр RC4 история | устаревшие протоколы шифрования | сложность реализации RC4 | концепция генерации ключа | безопасность симметричных алгоритмов |

| проблемы уязвимости RC4 | использование RC4 в SSL/TLS | современные криптографические стандарты | применение RC4 в VPN | преимущества RC4 |