- Принципы работы шифра Blowfish: как он защищает наши данные в цифровом мире

- Что такое Blowfish и зачем он нужен

- Структура и основные принципы шифра Blowfish

- Общие принципы

- Основные компоненты Blowfish

- Работа алгоритма по шагам

- Детальный разбор внутренней работы Blowfish

- Функция F — сердце шифра

- Обновление P-array и S-boxes

- Плюсы и минусы Blowfish

- Преимущества

- Недостатки

- Практическое применение Blowfish в современной криптографии

- FAQ по принципам работы Blowfish

- LSI-запросы к статье

Принципы работы шифра Blowfish: как он защищает наши данные в цифровом мире

В современном мире безопасность информации становится неотъемлемой частью нашей жизни. От защиты личных сообщений до проведения финансовых транзакций, криптография играет ключевую роль. Одним из популярных и надежных алгоритмов симметричного шифрования является шифр Blowfish. В этой статье мы подробно разберем принципы его работы, внутреннюю структуру и особенности, которые делают его одним из самых интересных шифров в современном криптографическом арсенале.

Что такое Blowfish и зачем он нужен

Многие слышали о таких шифрах, как AES или DES, но не все знают о существовании Blowfish. Этот алгоритм был разработан в 1993 году Брюсом Шнайером с целью обеспечения безопасного и быстрого шифрования данных. Он предназначен для использования в различных приложениях — от шифрования файлов и баз данных до передачи информации по сети.

Основное преимущество Blowfish — это высокая скорость работы и низкая вычислительная нагрузка, что делает его привлекательным для устройств с ограниченными ресурсами. Его структура проста, зато чрезвычайно надежна: за годы использования не было выявлено серьезных уязвимостей. Теперь давайте перейдем к более глубокому изучению принципов его работы.

Структура и основные принципы шифра Blowfish

Общие принципы

Blowfish, это шифр-функция, основанный на блоковом шифровании, который работает с блоками данных длиной 64 бита и использует ключ длиной от 32 до 448 бит. Он устроен так, что гарантирует одностороннюю безопасность, усложняя попытки взлома. В основе его лежит алгоритм Feistel Network, который используется во многих надежных шифрах.

Основные компоненты Blowfish

| Компонент | Описание |

|---|---|

| Key schedule | Процесс подготовки ключа, при котором creatingомстаются большие таблицы S-box и P-arrays, используемые в шифровании |

| Rounds (раунды) | Восемьдесят четыре раунда обработки данных, включающие замену и перестановку |

| S-boxes | Таблицы замен, для получения сложных нелинейных преобразований |

| P-array | Массив ключевых данных, который обновляется при каждом новом ключе |

Работа алгоритма по шагам

- Инициализация: Генерация P-array и S-boxes на основе ключа.

- Обработка блока: Блок данных разделяется на две части, затем проходит через серию из 16 раундов, в которых применяется функция F, замена и перестановка.

- Финальный обмен: После 16 раундов, происходит последний обмен и объединение двух половин, в результате получается зашифрованный блок.

Детальный разбор внутренней работы Blowfish

Функция F — сердце шифра

Один из главных элементов Blowfish — это функция F, которая используется на каждом раунде для обработки половин блока. Ее задача — обеспечить нелинейность и усложнить атаку злоумышленника.

Функция F обычно выглядит так:

- Принимает 32-битное значение — входной блок

- Разделяет его на 4 части по 8 бит

- Каждая часть подается через свою S-box

- После этого происходит сложение и XOR-операции между полученными значениями

Именно этим способом F приносит в шифр нелинейные преобразования, что делает взлом практически невозможным без знания ключа.

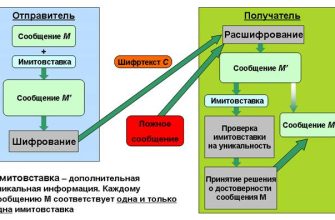

Обновление P-array и S-boxes

При инициализации Blowfish, начиная с любого заданного ключа, происходит обновление таблиц P и S посредством сложных циклических процессов. Эти таблицы уникальны для каждого ключа и обеспечивают криптографическую стойкость.

Общий алгоритм обновления включает:

- Генерацию начального P и S из стандартных таблиц

- Обратную обработку с использованием ключа

- Многократное применение шифровальных операций, чтобы получить индивидуальные таблицы для каждого конкретного ключа

Плюсы и минусы Blowfish

Преимущества

- Высокая скорость работы — более быстрое шифрование по сравнению с некоторыми другими алгоритмами.

- Гибкая длина ключа — можно использовать от 32 до 448 бит, что позволяет адаптировать шифр под разные задачи.

- Долгое время проверенной надежности — за годы использования не было выявлено серьезных уязвимостей.

- Портативность — подходит для различных платформ и устройств, начиная от ПК и мобильных устройств.

Недостатки

- 64-битные блоки — в современном мире, где требуется высокая безопасность, такие блоки считаются менее надежными по сравнению со 128 или 256 битами.

- Рассеивается в некоторых сценариях, при неправильной реализации или использовании с устаревшими библиотеками возможны уязвимости.

- Отсутствие аппаратной поддержки — в некоторых современных устройствах и стандартах он уступает более новым алгоритмам.

Практическое применение Blowfish в современной криптографии

Несмотря на появление новых алгоритмов, Blowfish по-прежнему активно используется в различных системах, где важна скорость и надежность. Например:

- Шифрование файлов — многие архиваторы и программы для защиты данных используют Blowfish.

- VPN и сетевой трафик — для защиты информации при передаче через сети с высокой скоростью.

- Базы данных — для шифрования конфиденциальных данных на сервере.

Конечно, с развитием технологий на смену Blowfish пришли более современные стандарты, такие как AES, однако его роль как надежного и проверенного временем алгоритма остается важной.

FAQ по принципам работы Blowfish

Вопрос: Почему Blowfish считается надежным шифром уже так долгое время?

Ответ заключается в его структуре, которая основана на сложной комбинации нелинейных S-box, P-таблиц и функции F, что делает практически невозможным взлом без знания ключа. Также важным фактором является многократное повторение раундов и уникальные таблицы, которые формируются индивидуально для каждого ключа. Отсутствие обнаруженных уязвимостей за более чем 30 лет подтверждает его надежность.

LSI-запросы к статье

Посмотреть LSI-запросы

| Запрос 1 | Запрос 2 | Запрос 3 | Запрос 4 | Запрос 5 |

|---|---|---|---|---|

| как работает алгоритм blowfish | шифр blowfish описание | принципы шифрования blowfish | структура blowfish | безопасность blowfish |

| преимущества blowfish | история blowfish | blowfish vs aes | использование blowfish | недостатки blowfish |