- Принципы работы Message Authentication Codes (MAC): как обеспечить безопасность данных

- Что такое Message Authentication Code (MAC)?

- Основные механизмы формирования MAC

- Принцип работы HMAC (Hash-based Message Authentication Code)

- Особенности реализации и практические аспекты

- Практический пример использования MAC

- Общие рекомендации по использованию MAC:

Принципы работы Message Authentication Codes (MAC): как обеспечить безопасность данных

В современном мире информационной безопасности защита данных становится все более актуальной задачей. Когда мы передаем сообщения по сети — будь то личные переписки, банковские операции или корпоративные данные, крайне важно удостовериться в её целостности и подлинности. Именно для этого и были придуманы методы аутентификации сообщений, среди которых особое место занимает Message Authentication Code (MAC).

Мы решили подробно разобраться в том, как работают принципы MAC, из каких элементов они состоят и почему именно эти методы заслуживают доверия. В этой статье мы расскажем о механизмах формирования MAC, их отличиях от других методов проверки подлинности и рассмотрим практические примеры применения.

Что такое Message Authentication Code (MAC)?

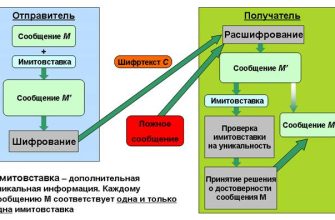

Message Authentication Code (MAC) — это короткий уникальный код, вычисляемый на основе содержимого сообщения и секретного ключа, который служит доказательством того, что сообщение не было изменено и действительно исходит от предполагаемого отправителя.

Использование MAC обеспечивает три ключевых аспекта безопасности:

- Целостность — убедиться, что сообщение не было изменено с момента формирования MAC.

- Подлинность — подтвердить, что сообщение отправлено именно тем, кем оно объявлено.

- Защита от подделки, предотвращение попыток злоумышленников вставить или изменить сообщения.

Вопрос: Почему использование MAC важно при передаче данных через открытые каналы связи?

Ответ: Использование MAC важно, потому что оно дает возможность получателю убедиться, что сообщение было отправлено авторизованным лицом и не было изменено в процессе передачи. В открытых каналах связи, таких как интернет, злоумышленники легко могут подделать или изменить сообщения, если не применяются соответствующие средства защиты. MAC устраняет эти риски, позволяя получатьимая сторонам уверенность в подлинности передаваемых данных.

Основные механизмы формирования MAC

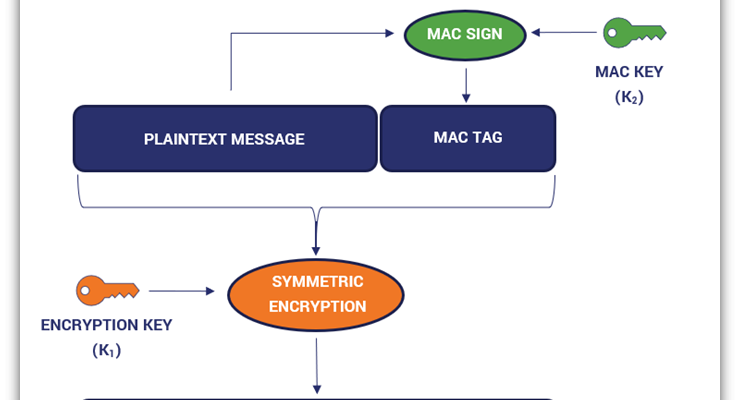

Принципы работы MAC базируются на использовании криптографических алгоритмов, которые позволяют создавать уникальные коды на основе сообщения и секретного ключа. Различают несколько методов формирования MAC, среди которых:

| Метод | Описание | Преимущества |

|---|---|---|

| Использование блоковых шифров (например, CBC-MAC) | Применяет блоковые шифры в режиме CBC — Cipher Block Chaining, чтобы создать MAC | Обеспечивает хорошую защиту, если правильно реализован |

| Hash-функции с секретным ключом (например, HMAC) | Использует алгоритмы хэширования, объединяя сообщение и ключ в специальной конструкции | Быстрое вычисление, стойкость к коллизиям, широко распространено |

| Комбинация алгоритмов | Объединение нескольких методов для повышения надежности | Высокий уровень защиты |

Принцип работы HMAC (Hash-based Message Authentication Code)

Наиболее популярные алгоритмы формирования MAC — это HMAC, основанный на хэш-функциях, таких как SHA-256, SHA-1 или MD5. HMAC использует секретный ключ вместе с сообщением для вычисления хэш-кода по определенной формуле. Это делает код устойчивым к попыткам подделки и коллизиям.

Процесс вычисления HMAC можно представить следующим образом:

- Объединяем секретный ключ с сообщением в определенной последовательности, добавляя дополнительные блоки.

- Применяем хэш-функцию к полученной строке.

- Получаем от хэш-функции значение, которое и есть наш MAC.

Вопрос: Какие преимущества дает использование HMAC по сравнению с простым хэшированием сообщения?

Ответ: Использование HMAC обеспечивает дополнительный уровень безопасности, так как в процессе вычисления участвует секретный ключ. Простое хэширование сообщения без ключа уязвимо к атакам, при которых злоумышленник может подобрать оригинальное сообщение или изменить его. HMAC предотвращает такие атаки, так как без знания ключа изменить MAC практически невозможно.

Особенности реализации и практические аспекты

При внедрении системы MAC в программных продуктах важно учитывать такие моменты, как:

- Выбор криптографического алгоритма: необходимо использовать проверенные и широко признанные стандарты, такие как SHA-256 или SHA-3.

- Безопасное хранение ключа: секретный ключ должен быть защищен от несанкционированного доступа и хранения в надежных местах.

- Объем MAC: чем длиннее код, тем выше надежность. Обычно используют длину от 128 бит и выше.

- Обработка ошибок: важно правильно реализовать проверку MAC на стороне получателя для предотвращения ошибок или атак.

Практический пример использования MAC

Рассмотрим пример, когда два компьютера обмениваются защищенными сообщениями; Перед отправкой сообщение генерируется MAC с помощью HMAC и секретного ключа. Получатель, получив сообщение и MAC, повторяет вычисление MAC по своей копии сообщения. Если полученные коды совпадают — сообщение считается подлинным и целым.

| Шаг | Действие | Описание |

|---|---|---|

| 1 | Создание сообщения | Отправитель пишет сообщение |

| 2 | Генерация MAC | На основе сообщения и секретного ключа создается MAC |

| 3 | Передача данных | Отправка сообщения и MAC получателю |

| 4 | Проверка MAC | Получатель повторно вычисляет MAC и сравнивает с полученным |

| 5 | Принятие решения | Если коды совпадают — сообщение считается подлинным |

Развитие криптографических стандартов не стоит на месте, мы ожидаем появления новых, более стойких методов формирования MAC, расширения их применения и усиления защиты информационных систем. Для разработчиков, системных администраторов и всех, кто занимается обеспечением безопасности данных, знания о принципах работы MAC — это обязательный инструмент современного арсенала.

Общие рекомендации по использованию MAC:

- Всегда применяйте проверенные и стандартизированные алгоритмы, такие как HMAC с SHA-256 или SHA-3.

- Обеспечьте надежное хранение и управление секретными ключами.

- Проверяйте целостность и подлинность сообщений на стороне получателя.

- Обновляйте и укрепляйте криптографические стандарты по мере их развития.

Подробнее

| Что такое MAC? | Как работают алгоритмы MAC? | Преимущества HMAC | Практические примеры использования MAC | Как выбрать алгоритм MAC? |

| Ключевые принципы | Обзор криптографических методов | Особенности реализации | Практический пример обмена сообщениями | Стандартизация и безопасность |