- Принципы работы блочных шифров (Substitution-Permutation Networks): секреты современной криптографии

- Что такое блочные шифры и зачем они нужны?

- Ключевые компоненты блочного шифра

- Основные принципы: почему именно Substitution-Permutation Networks?

- Что такое подстановка и зачем она нужна?

- Что такое перестановка и для чего она нужна?

- Структура и принципы работы SPN

- Общий процесс шифрования по схеме SPN

- Примеры использования SPN в популярных алгоритмах

- Почему именно модель SPN считается оптимальной?

Принципы работы блочных шифров (Substitution-Permutation Networks): секреты современной криптографии

В современном мире безопасность информации становится одной из самых важнейших задач. Защита личных данных, корпоративных секретов и государственной тайны невозможна без использования надежных методов шифрования. Одной из ключевых технологий в области криптографии является принцип работы блочных шифров на базе Substitution-Permutation Networks (SPN). В этой статье мы подробно расскажем о принципах их работы, объясним основы построения и узнаем, почему именно такие системы были выбраны для защиты информации в таких популярных алгоритмах, как AES.

Что такое блочные шифры и зачем они нужны?

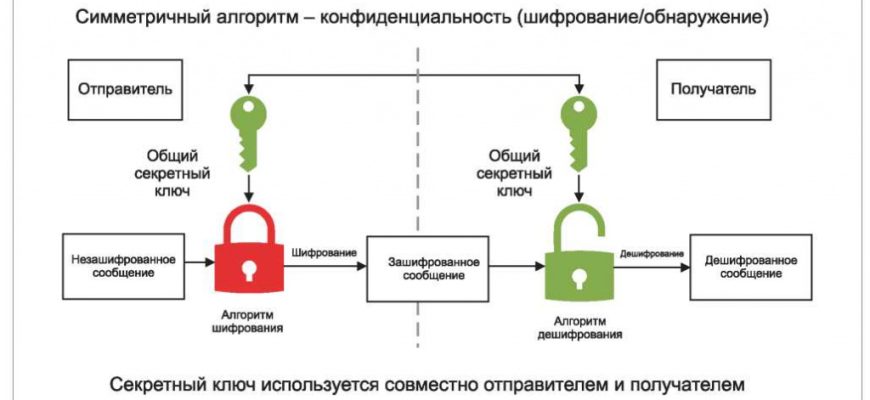

Когда мы говорим о шифровании данных, зачастую подразумеваем процесс, превращающий исходные сведения в зашифрованный вид, который сложно расшифровать без правильного ключа. Блочные шифры делят исходное сообщение на блоки фиксированной длины и обрабатывают каждый блок отдельно, применяя сложные математические преобразования.

За счет использования постоянной длины блока они позволяют добиться высокой надежности и устойчивости к различным видам атак. Например, если у нас есть текст, разбитый на блоки по 128 бит, алгоритм будет обрабатывать каждую порцию отдельно, удваивая защиту. Это делает блочные шифры одними из самых широко применяемых методов симметричного шифрования.

Ключевые компоненты блочного шифра

- Ключ шифрования: секретный параметр, используемый для преобразования данных.

- Режим работы: способ обработки блоков (например, электронная кодовая книга, CBC и др.).

- Структура шифра: включает последовательность преобразований, обеспечивающих безопасность.

Основные принципы: почему именно Substitution-Permutation Networks?

Для создания надежных блочных шифров был разработан так называемый модель Substitution-Permutation Network (SPN). Эта модель базируется на комбинации двух фундаментальных операций: подстановки (substitution) и перестановки (permutation). Совокупность этих операций обеспечивает высокий уровень криптостойкости и сопротивляемость атакам.

Что такое подстановка и зачем она нужна?

Подстановка — это процесс замены части данных на другие значения по определенному правилу, часто представленному таблицами (S-boxes). Это позволяет скрыть очевидные взаимосвязи между исходным и зашифрованным текстом. Представьте, что у вас есть таблица, которая для каждого входного байта возвращает другой байт — именно так работают S-boxes в SPN. Они обеспечивают нелинейность шифра, делая анализ сложным.

Что такое перестановка и для чего она нужна?

Перестановка — это повторное перемешивание битов или байтов данных по определенному правилу (permutation). Ее задача — распространить влияние операции подстановки по всему блоку данных, создавая сложные взаимосвязи между разными его частями. В результате достигается эффект diffusion, когда изменение одного бита ведет к изменению многих других — важная характеристика стойкости шифра.

Структура и принципы работы SPN

Рассмотрим основные этапы построения сетки Substitution-Permutation:

| Этап | Описание | Примеры |

|---|---|---|

| Раундовая операция | Каждый раунд состоит из последовательных операций подстановки и перестановки с использованием ключей уровня раунда. | S-box, P-box, ключи раунда |

| Подстановка (Substitution) | Использование нелинейных S-box для заметного изменения структуры данных. | Шаги, описывающие таблицы замещений |

| Перестановка (Permutation) | Распространение эффекта подстановок по всему блоку за счет перемешивания битов. | Таблица перестановки P |

| Ключевые операции | Добавление ключей раундов к данным перед каждым раундом, чтобы обеспечить секретность. | XOR с раундовым ключом |

| Финальный раунд | Заканчивается последней операцией подстановки без перестановки, чтобы завершить шифрование. | Финальный слой S-box |

Общий процесс шифрования по схеме SPN

Общий алгоритм шифрования по принципу SPN можно представить следующими шагами:

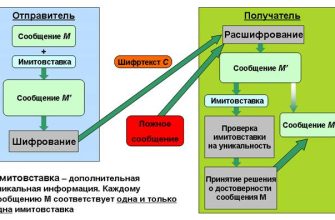

- Изначальный блок данных подвергается операции XOR с первым ключом.

- Происходит серия раундов, каждый из которых включает:

- Подстановку значений через S-boxы

- Перестановку битов/байтов в соответствии с P-boxами

- Обновление ключа (генерация новых раундовых ключей)

- Последний раунд содержит только операцию подстановки, без последующей перестановки.

- Результат — зашифрованный блок данных.

Примеры использования SPN в популярных алгоритмах

Самым известным примером, основанным на принципах SPN, является AES (Advanced Encryption Standard). Этот алгоритм прошел строгую проверку и стал стандартом в области криптографии благодаря своим сильным характеристикам. В AES использованы уникальные S-boxes и хорошо спроектированные Raундовые операции, основанные на блоках по 128 бит. Весь процесс шифрования в AES полностью построен по схеме SPN и служит примером эффективной реализации этого принципа.

Почему именно модель SPN считается оптимальной?

Основные преимущества модели Substitution-Permutation Network:

- Высокая криптостойкость: нелинейность (от S-boxes) и диффузия (от P-boxes) создают надежную защиту.

- Гибкость: легко адаптировать под разные длины данных и ключей.

- Масштабируемость: можно создавать как легкие, так и очень защищенные шифры.

Понимание принципов работы блочных шифров и модели SPN помогает не только разбивать сложные алгоритмы и оценивать их безопасность, но и разрабатывать новые системы защиты информации. Современные угрозы требуют постоянного совершенствования методов шифрования, и концепция SPN остается одним из фундаментальных подходов в этой сфере.

Вопрос: Почему моделирование шифров на базе Substitution-Permutation Network считается настолько надежным и применяется во многих современных алгоритмах?

Ответ: Модель SPN сочетает нелинейность, достигаемую через подстановки (S-box), и диффузию, достигаемую через перестановки (P-box), что обеспечивает сильную защиту от аналитических атак. Применение этих операций последовательно и правильно спроектированными ключами затрудняет восстановление исходных данных без ключа, а также сопротивляется различным видам теоретических и практических атак. Именно поэтому такие системы прошли многочисленные проверки и стали основой для современных стандартов шифрования, таких как AES.

Подробнее

| шифрование данных | криптография для начинающих | алгоритмы шифрования | AES алгоритм | методы защиты информации |

| модель Substitution Permutation Network | криптографические операции | личное ШПИ | строение блочного шифра | криптостойкость алгоритмов |