- Принципы работы блочных шифров: SP-сети — секреты эффективного шифрования

- Что такое блочные шифры и почему они важны?

- Что такое SP-сети и как они работают в блочных шифрах

- Структура и принцип работы SP-сетей

- Ключевые компоненты и их роль в SP-сетях

- Преимущества и недостатки использования SP-сетей в блочных шифрах

- Преимущества:

- Недостатки:

- Практическое применение SP-сетей в современных системах

Принципы работы блочных шифров: SP-сети — секреты эффективного шифрования

В современном мире защиты информации роль шифрования невозможно переоценить. Особенно важна надежность криптографических методов в эпоху цифровых угроз и постоянных кибератак. Среди множества алгоритмов выделяются блочные шифры, которые используются в разнообразных системах защиты данных, от онлайн-банкинга до защиты корпоративных секретов. В этой статье мы подробно расскажем о том, как работают блочные шифры на основе SP-сетей, раскроем их принципиальные основы и особенности.

Что такое блочные шифры и почему они важны?

Блочные шифры, это тип криптографических алгоритмов, которые преобразуют исходный текст (открытый текст) в зашифрованный (шифротекст) блоками фиксированного размера. Обычно такие блоки имеют размер от 64 до 256 бит, что позволяет эффективно обрабатывать большие объемы данных. В отличие от потоковых шифров, которые шифруют данные посимвольно, блочные шифры работают с массивами, что обеспечивает лучший контроль и безопасность.

Основные преимущества блочных шифров:

- Высокая степень защиты при правильно выбранных параметрах.

- Гибкость в использовании, возможность применять режимы операционной обработки.

- Поддержка различных криптографических протоколов.

Одним из ключевых элементов эффективности блочных шифров являются их внутренние компоненты — функции привязки и смешения данных, которые создают надежные связи между входом и выходом.

Что такое SP-сети и как они работают в блочных шифрах

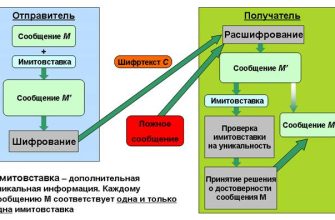

Термин SP-сети появился в контексте построения криптографических систем как средство объединения двух важных операций: скремблирования (S) и преообразования (P). Эти операции выполняются последовательно — в итоге формируется цепь, которая обеспечивает высокую стойкость шифра к атакам.

В основе SP-сетей лежит идея использовать две основные функции:

- Fункция S (скремблирование) — это операция, которая перемешивает входные данные с целью увеличить их неопределенность. Ее можно представить как «перестановку» битов или байтов.

- Функция P (преобразование), это операция, которая, зачастую, применяет дополнительное смешивание или перестановку, чтобы усилить эффект и обеспечить расширенную защиту.

Комбинированное использование этих двух функций позволяет создать цепочку, где каждая стадия усиливает безопасность предыдущей. Вместе они формируют так называемые SP-операции, которые активно применяются при разработке блочных шифров.

Структура и принцип работы SP-сетей

Рассмотрим подробнее, как реализуются SP-сети на практике. В основе лежит последовательное применение функций S и P, каждая из которых в свою очередь может состоять из нескольких этапов или раундов. Эти операции выполняются на входных данных, обрабатывая их в нескольких итерациях.

| Этап | Описание | Пример применения |

|---|---|---|

| Входные данные | Открытый текст разбит на блоки фиксированного размера | Блок 128 бит |

| Функция S | Перестановка и битовые перестановки для усложнения структуры данных | Использование таблиц замен (S-box) |

| Функция P | Преобразование или перемешивание данных для увеличения энтропии | Применение перестановок, XOR с ключами |

| Циклическое повторение | Повторение процесса несколько раз для повышения стойкости | Рассмотрение 10- по 16-ти раундов |

| Выходные данные | Зашифрованные блоки, готовые к передаче или хранению | Шифротекст |

Замечание: Использование многих раундов и сложных функций внутри SP-сети позволяет значительно увеличить стойкость шифра против известных видов атак.

Ключевые компоненты и их роль в SP-сетях

При создании системы на базе SP-сетей важную роль играют несколько ключевых элементов:

- Ключи шифрования, генерируются индивидуально для каждой операции, обеспечивают уникальность и безопасность.

- S-боксы, это таблицы замен, применяемые в функции S. Их задача, помочь сделать изменение данных непредсказуемым.

- Перестановки P, перемешивают биты или байты данных для дальнейшего усложнения анализа.

- Раунды — повторения последовательных операций, постепенно достигающие высокой степени смешения и защиты.

Использование таких компонентов помогает создать мощные и надежные системы шифрования, устойчивые к современным атакам.

Преимущества и недостатки использования SP-сетей в блочных шифрах

Как и любой криптографический элемент, SP-сети имеют свои преимущества и слабые стороны, которые важно учитывать.

Преимущества:

- Высокая стойкость к криптоанализу благодаря многоступенчатому смешению данных и ключей.

- Гибкость — возможность настраивать количество раундов и компоненты.

- Поддержка различных режимов работы — ECB, CBC, OFB и др., что повышает универсальность.

Недостатки:

- Увеличенная вычислительная сложность — многооперационные процедуры требуют большего времени обработки.

- Зависимость от качества реализации — неправильное использование компонентов ослабляет безопасность.

- Не всегда подходит для ресурсных устройств — встроенные системы с ограниченными мощностями могут испытывать трудности.

Практическое применение SP-сетей в современных системах

На сегодняшний день SP-сети активно используются в ряде криптографических алгоритмов, обеспечивая высокий уровень защиты данных. Особенно популярны они в реализации стандарта AES (Advanced Encryption Standard), где применяются различные модификации и раунды, основанные на подобных принципах;

Также данные принципы лежат в основе таких алгоритмов, как DES, Blowfish и других современных шифров. Использование SP-сетей обеспечивает баланс между скоростью обработки и высокой степенью защищенности.

Изучая принципы работы блочных шифров на основе SP-сетей, мы понимаем, насколько важна правильная архитектура при создании современных систем защиты информации. Их способность эффективно сопротивляться криптоанализу, комбинируя функции скремблирования и преобразования, делает их одним из краеугольных камней криптографии.

Конечно, использование таких методов требует внимательного подхода, высокого профессионализма и строгого тестирования. Но результат, который они дают — защита данных на высшем уровне — оправдывает все усилия. Надеемся, что эта статья помогла вам лучше понять принципы работы и преимущества SP-сетей в криптографической практике.

Вопрос: Почему использование SP-сетей считается одним из надежных методов в блочной криптографии?

Ответ: Использование SP-сетей считается надежным, потому что они объединяют две мощные операции — скремблирование (S-функции) и преобразование (P-функции), что обеспечивает высокий уровень случайности и запутанности данных. Это усложняет анализ зашифрованных данных, делая криптоатаки, такие как дифференциальный и линейный криптоанализ, значительно менее эффективными. Кроме того, многоступенчатая структура и возможность настройки параметров делают системы на основе SP-сетей устойчивыми к большинству современных методов взлома.

Подробнее

| шифрование блоками | криптография с SP-сетями | принципы блочных шифров | методы защиты данных | внутренние компоненты шифра |

| шифрование на основе S-box | алгоритмы шифрования | методы криптоустойчивости | криптографические параметры | структура шифровальных цепочек |

| качество шифра | стойкость к криптоанализу | выбор раундов | криптографические протоколы | шифрование данных в реальных системах |

| шифры с высоким уровнем защиты | инновации в криптографии | замены и перестановки | вычислительные ресурсы | разработка криптографических стандартов |

| современные системы шифрования | примеры алгоритмов на базе SP-сетей | стойкость против атак | стандартизация криптопротоколов | повышение криптоустойчивости |