- Понятие идеальной секретности в контексте криптосистем: что это и почему это важно?

- Что такое идеальная секретность и откуда она возникла?

- Основные принципы идеальной секретности

- Реальные примеры и технологии, гарантирующие идеальную секретность

- Альтернативные технологии и их границы

- Преимущества и ограничения концепции идеальной секретности

- Преимущества

- Ограничения

Понятие идеальной секретности в контексте криптосистем: что это и почему это важно?

В современном мире информационных технологий безопасность данных стала одной из ключевых задач как для частных пользователей, так и для крупных корпораций и государственных структур. Безопасность данных обеспечивается разнообразными криптографическими методами, одним из которых является концепция «идеальной секретности». В этой статье мы подробно разберем, что означает этот термин, какие его основные принципы и почему он считается эталоном в области криптографии. Мы также рассмотрим реальные примеры, преимущества и ограничения данной концепции, чтобы помочь вам лучше понять, как защищать свою информацию в условиях современного цифрового мира.

Что такое идеальная секретность и откуда она возникла?

Идеальная секретность — это свойство криптографической системы, которое гарантирует, что даже при наличии неограниченных вычислительных ресурсов злоумышленник не сможет получить информацию о зашифрованных данных без ключа. Это высшая ступень надежности шифрования, которая предполагает, что расшифровка сообщения невозможна, если у злоумышленника нет соответствующего ключа.

Термин «идеальная секретность» впервые был введен в рамках теории криптографии в середине XX века, в 1949 году, математиком Клодом Шенноном. Он доказал, что для достижения этого уровня защиты необходимо использовать специальные шифры, которые обладают определенными свойствами, называемыми «статистической независимостью» и «одиновременной секретностью». Эти идеи легли в основу современных представлений о безопасных алгоритмах и стандартах шифрования.

Основные принципы идеальной секретности

Рассмотрим основные условия, которые должны выполняться для того, чтобы система считалась идеально секретной:

- Совпадение вероятностей: Вероятность угадывания исходного сообщения по зашифрованному равна вероятности угадывания случайным образом, она не зависит от способа атаки.

- Несвязанность зашифрованного текста и исходных данных: Зашифрованный текст не содержит никакой информации о сообщении, если знать только ключ.

- Одновременность ключа и зашифрованного сообщения: Каждый ключ используется только один раз, это свойство называется «одноразовый блокнот» или «one-time pad».

Другими словами, в системе с идеальной секретностью нельзя получить ничего нового о сообщении, анализируя зашифрованные данные без знания ключа. Это делает такие системы абсолютно надежными при условии правильного использования и секретности ключа.

Реальные примеры и технологии, гарантирующие идеальную секретность

Наиболее известным примером системы, достигающей понятия идеальной секретности, является одноразовый блокнот — криптографический алгоритм, предложенный Клодом Шенноном. Он основан на использовании случайного ключа такой же длины, как и сообщение, и применении операции сложения по модулю 2 (XOR). Такой метод исключает любые статистические взаимосвязи между зашифрованным и исходным сообщением.

| Характеристика | Описание |

|---|---|

| Тип шифра | Одноразовый блокнот (One-Time Pad) |

| Ключ | Рандомный, такой же длины, как сообщение, используется однократно |

| Механизм | XOR-операция между сообщением и ключом |

| Гарантия секретности | Идеальная секретность при условии соблюдения правил использования ключа |

К сожалению, этот метод практически не применим для большинства современных задач из-за необходимости хранения и передачи секретных ключей такой же длины, как и сообщений, что становится неосуществимым в реальности. Поэтому в повседневной практике используют более удобные, хотя и менее надежные, методы шифрования.

Альтернативные технологии и их границы

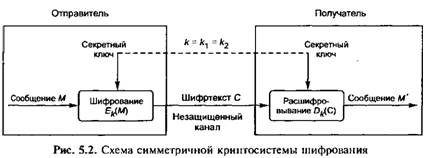

Несмотря на исключительную надежность идеи одноразового блокнота, современные системы шифрования часто используют более практичные алгоритмы, такие как AES или RSA. Однако они не достигают абсолютной секретности, потому что их невозможно доказать в рамках теории, так как они основываются на предположениях о сложности вычислительных задач.

- Асимметричные алгоритмы: RSA, ECC, используют пару ключей (открытый и закрытый) и значительно удобнее для обмена секретной информацией, однако не являются идеально секретными.

- Симметричные алгоритмы: AES, ChaCha20 — быстрые и широко используемые, но требуют безопасного обмена ключами.

Доступность вычислительных ресурсов и возможность совершенствования теорий взлома постоянно поднимают вопрос о достижимости настоящей идеальной секретности в реальных условиях.

Преимущества и ограничения концепции идеальной секретности

Преимущества

- Максимальный уровень защиты: Теоретически недостижимый уровень надежности.

- Непробиваемость системы: Без ключа невозможно раскрыть информацию даже при бесконечном вычислительном ресурсе.

- Стандартизация: Может служить образцом для построения более практичных, хотя и менее надежных систем.

Ограничения

- Практическая невозможность: Использование одноразовых ключей длиной с сообщение сложно внедрить на практике.

- Требования к секретности ключа: Важность абсолютной секретности ключа и его физической защиты.

- Проблемы управления: Необходимость безопасной генерации, хранения и передачи ключей;

Вопрос: Можно ли считать идеальную секретность достижимой для реальных систем?

Подробнее

| Легко найти ключи | Почему одноразовый блокнот сложен в использовании? | Что такое криптографическая стойкость? | Как можно обеспечить секретность ключа? | История развития идеи секретности |

| уязвимость классических методов шифрования | проблемы управления ключами | примеры использования идеальной секретности | стратегии защиты ключей | краткая история криптографии |