- Полное погружение в режимы работы блочных шифров: анализ CTR

- Что такое режим CTR в блочных шифрах?

- Основные характеристики режима CTR

- Как работает режим CTR на практике?

- Преимущества режима CTR

- Недостатки режима CTR

- Примеры использования режима CTR

- Практическая реализация алгоритма AES в режиме CTR

- Ключевые советы по использованию режима CTR

- Наш итог и рекомендации

Полное погружение в режимы работы блочных шифров: анализ CTR

Когда мы говорим о современной криптографии‚ то без сомнения сталкиваемся с такими понятиями‚ как блочные шифры и различные режимы их использования. В этой статье мы разберем один из наиболее популярных и широко применяемых режимов — CTR (Counter Mode). Мы расскажем о том‚ как он работает‚ его преимуществах и недостатках‚ а также об особенностях применения в реальных условиях. Приступая к исследованию‚ мы будем исходить из опыта блогера‚ который хочет понять нюансы и выбрать оптимальный способ защиты информации.

Что такое режим CTR в блочных шифрах?

Режим CTR (Counter Mode) — это один из способов использования блочного шифра‚ при котором каждый блок данных обрабатывается с помощью уникального значения счетчика (неконстантного блока)‚ что позволяет повысить безопасность и ускорить процесс шифрования. В отличие от классического режима ECB или CBC‚ режим CTR обеспечивает параллельность обработки блока и существенно уменьшает риски повторяющихся цепочек.

Основная идея режима CTR заключается в использовании блока счетчика‚ который увеличивается для каждого следующего блока данных. Этот счетчик шифруется отдельно с помощью ключа шифра‚ и результат применяется для получения зашифрованных данных через операцию XOR с исходным текстом.

Основные характеристики режима CTR

| Характеристика | Описание |

|---|---|

| Параллельность | Позволяет шифровать и дешифровать блоки одновременно‚ что значительно ускоряет процесс. |

| Уникальность | Каждый блок использует уникальное значение счетчика‚ что повышает безопасность. |

| Обратимость | Дешифрование осуществляется аналогично шифрованию с помощью тех же данных для XOR. |

| Обязательное условие | Использование уникального вектора и правильная синхронизация счетчика. |

| Безопасность | Обеспечивается‚ если счетчик не повторяется и жестко синхронизирован. |

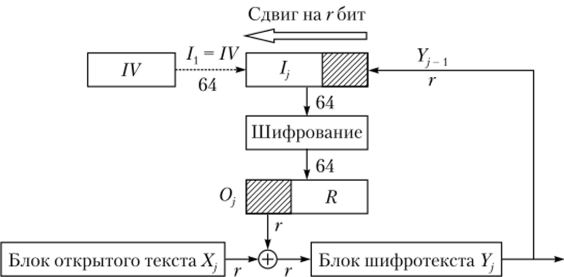

Как работает режим CTR на практике?

Рассмотрим‚ как реализовать режим CTR в реальных условиях. Представим‚ что мы шифруем файл большой объемом‚ и хотим обеспечить максимально быструю обработку без потери надежности. Основной этап — создание последовательности счетчика‚ которая будет увеличиваться для каждого блока данных.

Процесс может выглядеть следующим образом:

- Выбирается начальное значение счетчика, обычно это вектор инициализации (IV).

- Для каждого блока данных выполняется шифрование текущего значения счетчика отдельным шифром (например‚ AES).

- Результат шифрования XOR с исходным блоком данных дает зашифрованный блок.

- Затем значение счетчика увеличивается — обычно на единицу — и процесс повторяется для следующего блока.

Дешифрование проходит аналогично: для каждого блока производится шифрование того же счетчика и XOR с зашифрованными данными‚ чтобы восстановить исходный текст.

Преимущества режима CTR

- Высокая скорость обработки, благодаря возможности параллельной обработки блоков.

- Гибкость, шифрование и дешифрование используют одинаковую операцию XOR‚ что упрощает реализацию.

- Безопасность — при условии уникальности счетчика и отсутствия повторов.

- Масштабируемость — легко интегрируется в системы с высоким трафиком.

Недостатки режима CTR

- Требование к уникальности счетчика — повторное использование одного и того же счетчика делает шифр уязвимым.

- Нет встроенной проверки целостности, необходимо добавлять дополнительные методы защиты от изменений данных.

- Большая ответственность за управление счетчиками — неправильная реализация может привести к уязвимостям.

Примеры использования режима CTR

Давайте рассмотрим реальные примеры‚ когда режим CTR применяется в современных системах:

- Защита данных на мобильных устройствах‚ где важна скорость и низкая задержка.

- Шифрование потокового видео и аудио для обеспечения высокой пропускной способности.

- Обеспечение безопасности в VPN-серверах‚ требующих быстрых операций шифрования.

- Шифрование баз данных‚ где необходимо быстрый доступ и высокая масштабируемость.

Практическая реализация алгоритма AES в режиме CTR

Для лучшего понимания процесса‚ предлагаем ознакомиться с примером реализации шифра AES в режиме CTR:

| Шаг | Описание |

|---|---|

| 1 | Генерация начального вектора IV и начального значения счетчика. |

| 2 | Для каждого блока шифруем текущий счетчик с помощью AES и получаем блок ключа. |

| 3 | XOR полученного блока ключа с исходными данными для получения зашифрованного блока. |

| 4 | Инкремент счетчика и повторение процесса. |

| 5 | Дешифрование — аналогичная схема‚ что обеспечивает простоту реализации. |

Ключевые советы по использованию режима CTR

Чтобы максимально эффективно и безопасно использовать режим CTR‚ есть несколько важных рекомендаций:

- Обеспечьте уникальность счетчиков — никогда не используй повторяющиеся значения для одного и того же ключа.

- Дополняйте защитой от изменений данных, внедряйте механизмы контрольных сумм или MAC.

- Используйте стандартизированные библиотеки — это снизит риск ошибок в реализации.

- Внимательно управляйте IV и счетчиками, чтобы предотвратить их повторное использование;

Наш итог и рекомендации

Режим CTR — это мощное средство в арсенале криптографа‚ позволяющее быстро и безопасно шифровать большие объемы данных‚ обеспечивая при этом высокую степень параллелизма. Его преимущества делают его незаменимым в условиях‚ где важна скорость и масштабируемость‚ однако неправильная реализация или управление счетчиками могут подтолкнуть к уязвимостям. Поэтому‚ внедряя этот режим‚ необходимо тщательно соблюдать все рекомендации и стандарты.

Иметь понимание принципов работы режима CTR, значит быть на шаг ближе к созданию надежных и современных систем шифрования‚ защищающих наши данные от нежелательного доступа.

Какие основные преимущества и недостатки режима CTR в блочных шифрах?

Основные преимущества режима CTR заключаются в высокой скорости обработки и возможности параллельного шифрования‚ а также в гибкости использования. Однако‚ его недостатки включают необходимость строго соблюдать уникальность счетчиков и отсутствие встроенной защиты от изменений данных‚ что требует дополнительных мер безопасности.

Подробнее

| шифрование данных в режиме CTR | преимущества CTR в криптографии | использование AES в режиме CTR | секретные ключи и управление счетчиками | как обеспечить безопасность CTR |

| примеры применения режима CTR | параллельное шифрование блоков | инкрементирование счетчика | выбор IV для CTR | реализация в реальных системах |

| преимущества параллелизма в crypt | подготовка к внедрению CTR | советы по безопасности | шаги реализации шифра AES в CTR | управление ключами и IV |

| современные стандарты шифрования CTR | охрана от повторных векторных атак | достоинства и недостатки | риски неправильной реализации | анализ безопасности CTR |