- Погружение в тайны потоковых шифров: как анализ внутренних состояний раскрывает их секреты

- Что такое потоковые шифры и как они работают?

- Почему важен анализ внутренних состояний потоковых шифров?

- Ключевые методы анализа внутренних состояний

- Практическое значение анализа внутренних состояний

- Примеры исследований и успешных атак

- Как защититься? Советы для разработчиков и пользователей

- Будущее анализа внутренних состояний в криптографии

Погружение в тайны потоковых шифров: как анализ внутренних состояний раскрывает их секреты

Когда мы слышим о современных методах защиты информации, на ум приходят различные криптографические алгоритмы, среди которых потоковые шифры занимают особое место. Эти механизмы широко применяются в коммуникациях, мобильных устройствах, системах видеонаблюдения и многих других сферах, где важна высокая скорость обработки данных и минимальное время задержки. Но что же скрывается за их внутренними состояниями, и почему анализ их изменений так важен для оценки надежности и уязвимостей? В этой статье мы подробно расскажем о принципах работы потоковых шифров, роли внутренних состояний и методах их анализа.

Что такое потоковые шифры и как они работают?

Потоковые шифры, это класс криптографических алгоритмов, которые преобразуют исходный поток открытых данных в защищённый поток за счет генерации псевдослучайных значений, называемых ключевым потоком или ключевой последовательностью. Основная идея их работы — в быстром и непрерывном шифровании побитно или по байтам данных, что делает их особенно подходящими для обработки потоков в реальном времени.

Процесс шифрования в потоковых шифрах обычно осуществляется по следующей схеме:

- Генерация внутреннего состояния, основанного на начальном ключе и иногда на стартовом векторе.

- Обновление внутреннего состояния с помощью криптографической функции.

- Генерация псевдослучайной последовательности, основанной на текущем состоянии.

- Побитное или байтовое сложение с исходным потоком данных, в результате чего получается зашифрованный поток.

| Элемент | Описание |

|---|---|

| Внутреннее состояние | Множество данных, хранящихся внутри алгоритма, определяющих его поведение. |

| Генератор ключа | Механизм, создающий псевдослучайную последовательность на базе внутреннего состояния. |

| Обновление состояния | Процесс изменения внутреннего состояния после каждой итерации шифра. |

Почему важен анализ внутренних состояний потоковых шифров?

Анализ внутренних состояний открывает путь к пониманию уровня безопасности шифра. Если внутреннее состояние можно легко определить или предсказать, то становится возможным провести атаки, которые снизят уровень защиты или полностью раскроют содержимое зашифрованных сообщений. Важность аналитики связана с несколькими ключевыми аспектами:

- Обнаружение уязвимостей: возможность выявить сценарии, при которых внутреннее состояние можно определать или предсказать злоумышленнику.

- Повышение стойкости алгоритма: разработка методов формирования внутреннего состояния, устойчивого к различным видам атак.

- Оптимизация производительности: понимание внутренней работы помогает помнить о баланс между скоростью и безопасностью.

Ключевые методы анализа внутренних состояний

Чтобы понять внутренние механизмы потоковых шифров, существуют различные методы и подходы:

- Анализ временных рядов: изучение последовательности изменений состояний, чтобы выявить закономерности.

- Статистические тесты: проверка равномерности распределения псевдослучайных чисел и выявление аномалий.

- Атаки на основе кликанья: попытки предсказать будущие состояния, основываясь на предыдущих данных.

- Модели машинного обучения: обучение на больших массивах данных для определения закономерностей и предсказания состояний.

Практическое значение анализа внутренних состояний

На практике, внутренняя аналитика помогает как разработчикам, так и исследователям выявляться уязвимости на ранних этапах. Например, если внутреннее состояние генератора псевдослучайных чисел внутри шифра можно восстановить или предсказать, то злоумышленник сможет дешифровать передаваемые данные без знания ключа. Следовательно, в проектах безопасности необходимо учитывать вероятность подобных атак при проектировании потоковых шифров и постоянно вести мониторинг их внутренней работы.

Один из наиболее часто применяемых методов — это симметричное моделирование внутреннего состояния. Такой подход позволяет тестировать алгоритмы, моделировать возможные сценарии атак и разрабатывать более стойкие решения. На практике это означает использование специальных тестов, симуляций и экспериментальных сценариев, что существенно повышает уровень защиты.

Примеры исследований и успешных атак

Истории успеха в анализе потоковых шифров включают атаки на известные алгоритмы, такие как RC4, где было важно понять внутренние состояния для повышения стойкости общего шифра. В частности, исследования показывают, что раскрытие начальных значений внутреннего состояния или его быстрый анализ позволяют предсказать будущие псевдослучайные числа и, следовательно, взломать шифрование.

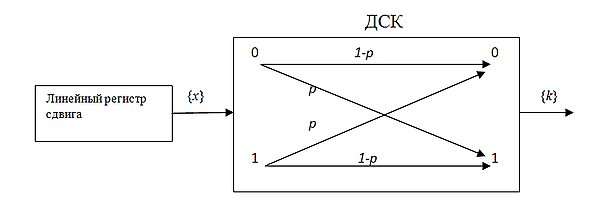

Другой яркий пример, атаки типа «анализ моделирования» на потоковые генераторы, использующие простые регистры сдвига и другие простые алгоритмы. В результате таких исследований разработчики учатся строить более устойчивые алгоритмы, безопасные даже при наличии возможности анализа их внутреннего состояния.

Как защититься? Советы для разработчиков и пользователей

Чтобы повысить безопасность потоковых шифров, важно учитывать следующие рекомендации:

- Использовать утяжелённые начальные векторы: избегать предсказуемости стартовых условий.

- Постоянно обновлять внутреннее состояние: применять криптографически стойкие функции обновления.

- Проводить регулярные тесты и аудит: выявлять возможные утечки информации о состоянии.

- Избегать повторного использования ключевых потоков: чтобы не допустить предсказуемости.

Ключевая идея, постоянное усовершенствование и мониторинг внутреннего состояния, что помогает сделать криптографические системы более стойкими и надёжными.

Будущее анализа внутренних состояний в криптографии

Технологии получения и анализа внутренних состояний не стоят на месте. Ведутся исследования в области квантовой криптографии, машинного обучения и автоматического тестирования, что обещает сделать процесс выявления уязвимостей ещё более эффективным. В будущем мы можем ожидать автоматизированных систем, которые смогут в реальном времени мониторить внутренние состояния и предотвращать потенциальные атаки.

Что важнее для обеспечения безопасности потоковых шифров: непредсказуемость внутреннего состояния или его трудность для восстановления?

Ответ: Оба подхода имеют значение, однако наиболее важным является создание таких механизмов, которые обеспечивают как сложность внутри состояния, так и его непредсказуемость. Это позволяет минимизировать риск предсказания или восстановления внутренней информации злоумышленниками, укрепляя безопасность системы в целом.

Подробнее

| Что такое потоковые шифры? | Обзор принципов работы потоковых шифров и их особенности |

| Анализ внутренних состояний в криптографии | Методы и инструменты изучения состояния потоковых алгоритмов |

| Уязвимости потоковых шифров | Истории взломов и анализ ошибок разработки |

| Методы защиты потоковых шифров | Советы по повышению стойкости и надежности |

| Будущее криптографии и внутренние состояния | Инновации и перспективы развития |

| Истории атак на потоковые шифры | Реальные кейсы и что из них следует |

| Роль статистического анализа | Проверка равномерности и аномалий |

| Использование машинного обучения в анализе | Как AI помогает выявлять уязвимости |

| Квантовая криптография и внутренние состояния | Перспективы развития и новая граница защиты |

| Стратегия разработки безуязвимых потоковых шифров | Основы проектирования устойчивых алгоритмов |