- Погружение в секреты шифров: как работают блочные режимы шифрования и почему это важно

- Что такое блочные шифры?

- Ключевые особенности блочных шифров:

- Важность режимов работы блочных шифров

- Обзор основных режимов работы блочных шифров

- Режим EAX: что это такое?

- Как работает режим EAX?

- Шаги работы режима EAX

- Преимущества режима EAX

- Практическое применение режимов EAX

- Дополнительные ссылки и

Погружение в секреты шифров: как работают блочные режимы шифрования и почему это важно

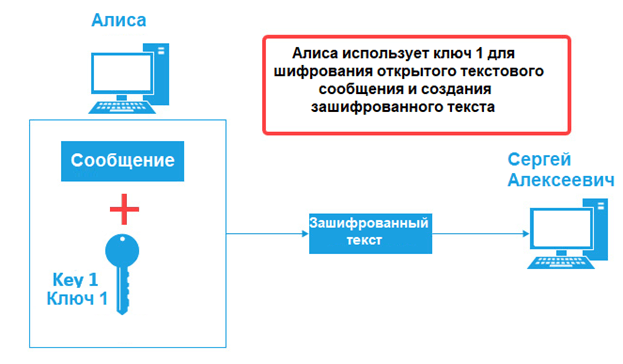

В современном мире вопросы информационной безопасности выходят на первый план. Каждодневно мы сталкиваемся с необходимостью защищать свои личные данные‚ коммуникации‚ финансовую информацию и многое другое. Развитие технологий шифрования стало основой для создания безопасных каналов связи и хранения данных. В то же время‚ понимание того‚ как работают различные методы защиты‚ помогает нам лучше ориентироваться в цифровом пространстве.

Один из ключевых элементов этой системы — блочные шифры. Именно они обеспечивают надежное зашифровывание больших объемов информации с помощью алгоритмов‚ которые сегодня используются во многих криптографических протоколах. В этой статье мы подробно разберем режим работы блочных шифров‚ особое внимание уделим режиму EAX‚ который сочетает в себе надежность и производительность.

Что такое блочные шифры?

Блочные шифры — это алгоритмы‚ которые шифруют данные по блокам фиксированного размера. Обычно размер блока составляет 128 бит‚ что позволяет надежно обрабатывать большие объемы информации‚ разбивая их на части и шифруя последовательно или параллельно.

Основное отличие блочных шифров от потоковых состоит в том‚ что они работают с блоками по очереди‚ преобразуя их в зашифрованные блоки‚ которые затем объединяются в итоговый зашифрованный поток. Такой подход позволяет достичь высокого уровня защиты и гибкости в создании различных режимов работы.

Ключевые особенности блочных шифров:

- Фиксированный размер блока — обычно 128 бит‚ что обеспечивает оптимальную скорость обработки.

- Использование ключа — секретного набора данных‚ который определяет результат шифрования.

- Поддержка различных режимов работы — о них мы подробнее расскажем ниже.

- Обеспечение конфиденциальности и целостности — важная задача современного криптографического протокола.

Важность режимов работы блочных шифров

Применение одного лишь алгоритма шифрования без настройки режимов часто недостаточно эффективно. Именно режим работы определяет‚ как форматировать‚ обрабатывать и защищать данные при шифровании и расшифровании.

Сам по себе алгоритм не может обеспечить безопасность всей системы — важна стратегия использования. От правильного выбора режима зависит‚ насколько хорошо шифр защищает от различных видов атак‚ таких как повторные атаки‚ анализ трафика и модификация данных.

Обзор основных режимов работы блочных шифров

Наиболее популярные режимы работы:

| Режим | Описание | Преимущества | Недостатки |

|---|---|---|---|

| ECB (Electronic Codebook) | Простое шифрование каждого блока отдельно. | Легко реализовать‚ быстрый процесс. | Риск повторных образцов‚ более уязвим для атак. |

| CBC (Cipher Block Chaining) | Каждый блок зависит от предыдущего‚ используется вектор инициализации. | Обеспечивает большую безопасность‚ скрывает повторные блоки. | Более медленный процесс‚ требует инициализационного вектора. |

| CTR (Counter Mode) | Использует счетчик‚ который шифруется отдельно‚ а результат XOR’ится с данными. | Параллельная обработка‚ хорош для больших объемов. | Требует строгого управления счетчиком. |

Режим EAX: что это такое?

EAX — это режим работы блочного шифра‚ который объединяет автоматическое шифрование‚ аутентификацию и авторизацию данных. Он позволяет не только зашифровать содержимое‚ но и проверить его целостность и подлинность. Благодаря своим характеристикам‚ EAX часто применяется в системах‚ где важна не только конфиденциальность‚ но и возможность убедиться в отсутствии изменений.

Почему режим EAX считается одним из лучших для современных приложений?

Потому что он сочетает в себе преимущества режимов CTR (скорость и возможность параллельной обработки) и OMAC (аутентификация и проверка целостности). В результате мы получаем универсальный и надежный способ защиты данных‚ идеально подходящий для интернет-коммуникаций и хранения информации.

Как работает режим EAX?

Режим EAX основывается на использовании так называемого уникального вектора инициализации и таймстампа‚ что обеспечивает безопасность при повторных операциях. Он сочетает в себе шифрование (обычно через режим CTR) и механизм аутентификации (используя алгоритм OMAC). В результате‚ каждый зашифрованный блок подтверждается контрольной суммой‚ что предотвращает любую возможность внесения изменений или подделки данных.

Шаги работы режима EAX

- Генерация уникального вектора инициализации (IV).

- Шифрование данных с помощью режима CTR и полученной IV‚ для получения зашифрованных данных.

- Параллельная обработка аутентификационной информации (MAC)‚ которая обеспечивает проверку целостности.

- Объединение шифра и MAC для получения финального зашифрованного пакета.

- Для расшифровки — проверка MAC и‚ если все в порядке‚ обратное шифрование.

Преимущества режима EAX

- Высокая безопасность — обеспечивает целостность и подлинность данных.

- Параллельность, подходит для быстрого шифрования больших объемов данных.

- Гибкость — можно использовать с различными алгоритмами симметричного шифрования.

- Защита от подделки, механизм аутентификации предотвращает внесение изменений злоумышленниками.

Практическое применение режимов EAX

Сегодня режим EAX активно используется в различных системах:

- Интернет-банкинг, защита транзакций и личных данных.

- Обмен конфиденциальной информацией — электронной почте‚ мессенджерах.

- Хранение данных — шифрование файлов и баз данных.

- Защита IoT-устройств — обеспечивая безопасность умных устройств в сети.

Выбор режима работы блочного шифра зависит от конкретных требований к системе: скорости‚ надежности‚ необходимости проверки целостности. Для современных приложений часто рекомендуется использовать такие режимы‚ как GCM или EAX‚ которые сочетают в себе шифрование и аутентификацию. Тогда ваше цифровое пространство станет намного более защищенным и устойчивым к атакам злоумышленников.

Какой режим шифрования лучше всего подходит для защиты личных данных в интернете?

Рекомендуется использовать режимы‚ объединяющие шифрование и аутентификацию‚ такие как GCM или EAX. Они обеспечивают не только безопасную передачу‚ но и проверку целостности данных‚ что особенно важно для защиты личной информации в условиях постоянных киберугроз.

Дополнительные ссылки и

Подробнее

| блочные шифры | режим GCM | шифрование данных | аутентификация в шифровании | какие бывают режимы шифрования |

| шифр Blum-Shub | обеспечение конфиденциальности | симметричные алгоритмы | защита передачи данных | безопасность интернет-банкинга |

| шифрование для IoT | шифрование файлов | AES-GCM | шифрование мобильных устройств | криптографические протоколы |

| шифр RC5 | шифрование в облаке | криптоустойчивость | использование секретных ключей | протокол TLS |