- Погружение в Мир потоковых шифров: как работает генерация ключей и почему это важно

- Что такое потоковые шифры и их основные принципы работы

- Что такое генерация ключей в потоковых шифрах и зачем она нужна?

- Основные методы генерации ключей и их особенности

- Таблица сравнения методов генерации ключей

- Почему неправильная генерация ключей опасна и как этого избежать?

- Практические советы по обеспечению безопасности генерации ключей:

- Инновации и тренды в области генерации ключей для потоковых шифров

- Ключевые тренды:

Погружение в Мир потоковых шифров: как работает генерация ключей и почему это важно

Когда мы говорим о безопасности цифровых данных, потоковые шифры занимают одну из ключевых позиций․ Эти криптографические механизмы позволяют обеспечить быструю и надежную защиту информации в реальном времени — будь то поток аудио, видео или любой другой поток данных․ Но что скрывается за мощными алгоритмами, обеспечивающими конфиденциальность, и как именно осуществляется генерация ключей в таких системах? Сегодня мы вместе разберемся с этим, погрузимся в технические детали и поймем важность правильной реализации․

Что такое потоковые шифры и их основные принципы работы

Потоковые шифры — это криптографические алгоритмы, которые преобразуют исходные данные по одному биту или байту за раз, создавая зашифрованный поток данных, совместимый по скорости с потоками реального времени․ Отличительной характеристикой таких шифров является то, что шифрование и дешифрование происходят одновременно, практически в реальном времени, что делает их идеально подходящими для передачи аудио и видео, а также для других приложений, требующих минимальных задержек․

Основные принципы работы потоковых шифров:

- Генерация псевдослучайного потока (keystream): на основе секретного ключа создается последовательность битов, которая « наложивается » на исходные данные․

- П XOR операции: для получения зашифрованных данных исходная информация объединяется с keystream с помощью операции исключающее ИЛИ (XOR)․

- Двухсторонняя обработка: одинаковый алгоритм используется для шифрования и дешифрования при наличии общего секретного ключа․

Что такое генерация ключей в потоковых шифрах и зачем она нужна?

Генерация ключей — это процесс создания и обновления внутреннего состояния шифра, посредством которого формируется уникальный поток данных (keystream)․ Этот компонент является сердце любого потокового шифра, поскольку от его корректной работы зависит безопасность всей системы․

Если генерация ключей выполнена неправильно или уязвима к различным нападениям, злоумышленник может раскрыть, а порой и полностью восстановить исходный секретный ключ․ Поэтому криптографические стандарты уделяют особое внимание правильной реализации этой функции, внедряя такие механизмы, как использование простых и быстрых алгоритмов, устойчивых к предсказанию, а также внедрение элементов случайности․

Основные методы генерации ключей и их особенности

Кроме того, что ключи должны быть уникальными и непредсказуемыми, важна и сам процесс их генерации․ В большинстве современных алгоритмов применяется несколько методов:

- Использование схем генерации на основе алгоритмов псевдоприродных чисел (PRNG): данный подход обеспечивает быстрое создание последовательностей, которые имитируют истинную случайность․

- Криптографические хэш-функции: для формируемых ключей применяют хэш-функции, усиливающие устойчивость к предсказанию․

- Использование внешних источников энтропии: например, шум от аппаратных устройств, датчики температуры или окружающей среды, что повышает непредсказуемость․

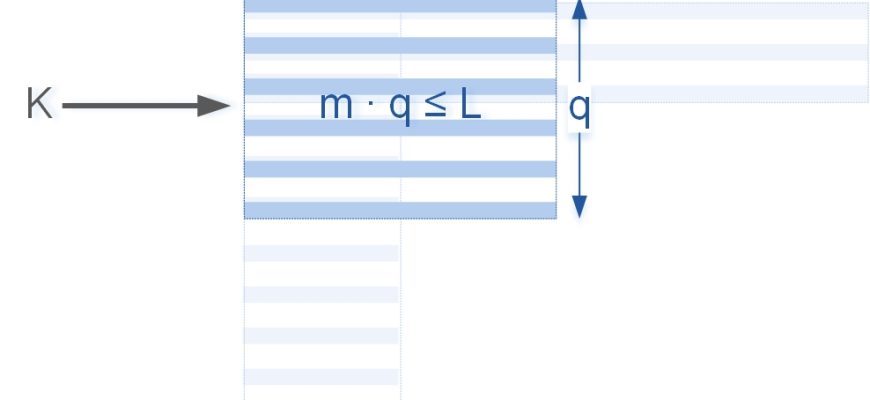

Таблица сравнения методов генерации ключей

| Метод | Преимущества | Недостатки | Тип применения | Пример использования |

|---|---|---|---|---|

| PRNG | Быстрый, легко реализуемый | Может быть предсказуемым при неправильной настройке | Массовое шифрование, VoIP | Stream cipher keystream generation |

| Хэш-функции | Обеспечивают высокую стойкость к предсказанию | Медленнее, сложнее реализовать | Генерация ключей через входные данные | Обеспечение уникальности ключа через хэш |

| Внешняя энтропия | Высокая непредсказуемость | Зависимость от аппаратных источников | Высокозащищенные системы | Генерация ключей из шумовых источников |

Почему неправильная генерация ключей опасна и как этого избежать?

Ошибки в процессе генерации ключей могут привести к серьезным уязвимостям․ Например, если генератор предсказуем или использует недостаточную энтропию, злоумышленники смогут восстановить ключ, что даст им полный доступ к зашифрованным данным․ В криптографии существует множество примеров, когда слабые генераторы ключей становились причиной полной компрометации систем безопасности․

Чтобы избежать этих проблем, специалисты используют:

- Высококачественные источники энтропии: аппаратные генераторы случайных чисел, шумовые сенсоры․

- Стандартизированные криптографические процедуры: такие как использование NIST-совместимых генераторов․

- Регулярное обновление ключей: чтобы минимизировать риск их компрометации․

Практические советы по обеспечению безопасности генерации ключей:

- Используйте аппаратные генераторы случайных чисел․

- Обеспечивайте уникальность каждого ключа․

- Следите за своевременной ротацией ключей․

- Проверяйте качество исходных данных энтропии․

Инновации и тренды в области генерации ключей для потоковых шифров

Современные разработки в области криптографии активно нацелены на создание высокозащищенных и быстрых алгоритмов формирования ключей․ Среди таких инновационных решений — применение аппаратных модулей безопасности (HSM), использование квантовых генераторов и даже блокчейн-технологий для децентрализованной генерации и распределения ключей․

Также актуальными становятся методы автоматического обновления ключей, основанные на масштабных алгоритмах машинного обучения, что делает автоматическую защиту еще более эффективной․ Все эти направления формируют основу для развития будущих систем защищенной связи․

Ключевые тренды:

- Квантовая криптография: использование квантовых эффектов для обеспечения абсолютной безопасности ключей․

- Блочные генераторы на базе машинного обучения: для предсказания и обновления ключей в автоматическом режиме․

- Интеграция с IoT-устройствами: для обеспечения защиты миллионов устройств в интернете вещей․

Подробнее

| криптография потоковых шифров | генерация ключей в криптографии | пример потокового шифра | обзор методов генерации ключей | безопасность потоковых шифров |

| шифры для онлайн передачи данных | надежные алгоритмы генерации ключей | пример алгоритма RC4 | шифрование потоковыми алгоритмами | подделка или взлом потоковых шифров |

| источники случайности в криптографии | патенты на генерацию ключей | шифр Salsa20 | методы защиты потоковых алгоритмов | криптостойкость современных методов |

| какие алгоритмы генерации лучше | примеры реализации генераторов энтропии | протоколы обмена ключами | тренды в криптографии 2023 | стандарты шифрования |

| безопасные протоколы шифрования | применение аппаратных генераторов | анализ уязвимостей шифров | обеспечение случайностью ключей | лучшие практики по безопасности |