Погружение в мир блочных шифров: все о режиме CCM и его преимуществах

В современном мире информационная безопасность занимает одно из центральных мест. Защита данных, их конфиденциальность и целостность, это не только приоритет для крупных компаний, но и важная часть личной жизни каждого из нас. Когда речь заходит о шифровании, появляется множество терминов и технологий, разобраться в которых иногда сложно. Сегодня мы расскажем о режиме блочного шифрования CCM, его особенностях, преимуществах и о том, почему именно он считается одним из самых надежных решений для защищенных коммуникаций.

Что такое режим CCM и зачем он нужен?

Режим CCM (Counter with CBC-MAC) — это режим работы блочных шифров, который объединяет методы аутентификации и шифровки данных, обеспечивая их конфиденциальность и целостность одновременно. Он широко применяется в разнообразных приложениях, от защищенной передачи данных в интернете до защиты личных сообщений и банковских транзакций.

Основная задача режима CCM — обеспечить не только скрытие содержимого сообщения, но и подтверждение его подлинности. Это особенно важно в современном мире, где злоумышленники активно используют фишинг, подделку и другие виды атак на информационные системы. Используя режим CCM, мы получаемэффективное шифрование с аутентификацией, что значительно повышает уровень защиты.

Как работает режим CCM?

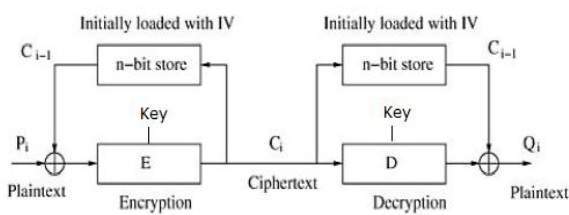

Режим CCM сочетает в себе два важных компонента:

- Шифрование данных — преобразование открытого текста в зашифрованный, который становится нечитаемым без ключа.

- Аутентификацию — подтверждение, что сообщение не было изменено и исходит от доверенного источника.

Процесс работы режима CCM делится на несколько этапов:

- Генерация счетчика (Counter) — используется для шифрования блока данных, основанный на уникальной последовательности, которая не повторяется.

- Аутентификация — создается специальная метка (MAC), которая хранит сведения о целостности данных.

- Шифрование MAC и данных — данные шифруются при помощи выбранного блочного шифра, обычно AES.

- Передача зашифрованных данных и MAC — получатель может проверить целостность и расшифровать сообщение.

| Этап | Описание | Что используется | Результат |

|---|---|---|---|

| Генерация счетчика | Создается уникальный счетчик для каждого блока данных | Counter (новая уникальная последовательность) | Обеспечивает безопасность шифрования |

| Аутентификация | Создается MAC для данных и заголовков | CBC-MAC (часть режима CCM) | Гарантирует целостность сообщения |

| Шифрование | Шифрование данных с помощью AES и счетчика | AES + счетчик | Конфиденциальность сообщения |

| Передача данных | Передача зашифрованных данных и MAC | Зашифрованное сообщение + MAC | Безопасная передача |

Преимущества режима CCM

Использование режима CCM дает ряд важнейших преимуществ, которые делают его одним из наиболее популярных решений в сфере криптографии. Ниже приведены основные преимущества этого режима:

- Высокая безопасность — объединение шифрования и аутентификации исключает возможность подделки данных и их изменения.

- Эффективность — режим хорошо работает при небольших объемах данных, что важно для приложений реального времени и мобильных устройств.

- Стандартизация — режим основан на стандартах AES и признан международными организациями, что гарантирует его надежность.

- Гибкость — можно использовать для различных протоколов, обеспечивая их безопасность.

- Поддержка аппаратных решений, большинство современных процессоров имеют встроенную поддержку AES, что ускоряет работу режима CCM.

Где применяется режим CCM?

Режим CCM находит широкое применение в различных сферах:

- Беспроводные сети — WPA2 и WPA3 используют режим CCM для защиты Wi-Fi соединений.

- Интернет вещей (IoT), требует быстрой и надежной защиты для небольших устройств и датчиков.

- Мобильные приложения — обеспечение безопасности сообщений и данных в мобильных мессенджерах и VPN.

- Финансовые транзакции, защищают данные в онлайн-банкинге и электронных платежных системах.

Отличия режима CCM от других режимов шифрования

Существует множество режимов работы блочных шифров, и каждый из них предназначен для определенных задач. Рассмотрим отличие режима CCM от популярных альтернатив:

| Режим | Особенности | Преимущества | Недостатки |

|---|---|---|---|

| GCM | Параллельное шифрование и аутентификация с использованием Galois Field | Быстрее при больших объемах данных, хорош для высокопроизводительных систем | Менее гибкий при небольших объемах |

| CTR + CBC-MAC | Раздельное шифрование и аутентификация | Гибкость и простота реализации | Менее интегрированное, риск ошибок при реализации |

| CCM | Объединение шифрования и аутентификации в одном режиме | Высокая безопасность и эффективность на небольших данных | Меньше скорости при очень больших данных |

Практическая реализация режима CCM

Реализация режима CCM не требует специальных знаний, если есть базовые навыки работы с криптографическими библиотеками. Сегодня существует множество инструментов и библиотек, которые позволяют легко интегрировать этот режим в ваше приложение или проект.

Рассмотрим краткое руководство по внедрению режима CCM с использованием популярной библиотеки OpenSSL:

- Подготовка ключа — создайте надежный ключ длиной не менее 128 бит.

- Настройка режима — укажите параметры тайм-аута, длины MAC и другие параметры.

- Шифрование сообщения — вызовите соответствующие функции библиотеки с указанием данных и параметров.

- Расшифровка и проверка — выполните обратные операции для получения исходного текста и подтверждения целостности.

Обратите внимание, что использование профессиональных библиотек и стандартов значительно повышает безопасность и упрощает интеграцию.

Если вы ищете способ обеспечить безопасность личных сообщений, данных или транзакций, то внедрение режима CCM станет правильным выбором. Главное, использовать проверенные библиотеки и следить за обновлениями в области криптографии, чтобы всегда быть защищенными от новых угроз.

Что является главной причиной популярности режима CCM в современных системах защиты данных?

Главной причиной популярности режима CCM является его возможность эффективно сочетать шифрование и аутентификацию в одном процессе, обеспечивая высокий уровень безопасности при относительно низких ресурсных затратах и широком применении в различных областях, включая беспроводные сети, мобильные устройства и системы IoT;

Подробнее

| шифрование данных | безопасность в Wi-Fi | аутентификация сообщений | протоколы безопасности | качественные алгоритмы шифрования |

| совместимость с AES | использование в IoT | защита онлайн-транзакций | легкая реализация | безопасные протоколы передачи |

| максимальная надежность | курсы криптографии | протоколы Wi-Fi 6 и 7 | модульность системы | защищенные коммуникации |