- Магия хешей: Раскрываем тайны конструкции Keccak

- Что такое хеш-функции и зачем они нужны?

- История появления и место в системах безопасности

- Что же такое Keccak? Основные принципы и структура

- Основные элементы конструкции Keccak

- Глубже в структуру: детали конструкции Keccak

- Перечень операций внутри permutation

- Преимущества конструкции Keccak по сравнению с предшественниками

- Практическое применение Keccak

- Будущее и развитие криптографических конструкций

Магия хешей: Раскрываем тайны конструкции Keccak

В мире информационной безопасности и криптографии хеш-функции занимают особое место. Они, это те волшебные инструменты, которые позволяют обеспечить целостность данных, аутентификацию и безопасность в цифровой эпохе. Одной из наиболее современных и надежных хеш-функций считается алгоритм Keccak, который лег в основу стандарта SHA-3. В этой статье мы отправимся в увлекательное путешествие по миру криптографических конструкций, с особым вниманием к конструкции Keccak, раскроем её секреты и узнаем, что делает её такой уникальной и стойкой перед возможными атаками.

Что такое хеш-функции и зачем они нужны?

Начнем наш рассказ с основ. Хеш-функция — это математическая функция, которая преобразует произвольный объем данных в фиксированный набор битов, называемый хешем или дайджестом. Идеально реализованная хеш-функция должна обладать следующими качествами:

- Односторонность: трудно восстановить исходные данные по хешу.

- Коллизии: невозможно найти два различных набора данных, которые дают одинаковый хеш.

- Детерминированность: одинаковый набор данных всегда дает одинаковый хеш;

- Равномерное распределение: хеши должны равномерно заполнять пространство

Эти свойства важны для множества задач: хранения паролей, цифровых подписей, проверки целостности данных, криптографического обеспечения.

История появления и место в системах безопасности

Первые функции хеширования появились в 1990-х годах. Среди самых популярных и узнаваемых — MD5, SHA-1. Однако с развитием вычислительной мощности стало ясно, что эти алгоритмы уязвимы к различным видам атак. В 2012 году, на волне поиска более надежных решений, был предложен стандарт SHA-3, основанный на конструкции Keccak. Этот алгоритм стал свежим и гибким решением, выдержавшим серьезные криптографические испытания и подтвержденным признанием криптографического сообщества.

Что же такое Keccak? Основные принципы и структура

Keccak, это конструкция, основанная на концепции считывающих и переформатирующих преобразований, которая в итоге создает стойкую, устойчивую к атакам хеш-функцию. Главное достоинство Keccak, использование «приема» под названием sponge construction (конструкция губки), которая позволяет обрабатывать входные данные произвольной длины и получать хеши фиксированной длины.

Основные элементы конструкции Keccak

| Элемент | Описание |

|---|---|

| State (состояние) | Основная структура, которая представляет собой трехмерную матрицу битов, преобразующуюся в процессе алгоритма. |

| Absorbing phase (фаза поглощения) | Процесс внесения входных данных в состояние, с последующим применением преобразований. |

| Squeezing phase (фаза извлечения) | Фаза, когда из состояния извлекается хеш-значение заданной длины. |

| Permutation (перестановка) | Ключевая часть, которая неоднократно переставляет биты и блокирует возможные пути атаки. |

| Keccak-f permutation | Основное преобразование, объединенное в нескольких раундов, обеспечивающих стойкость. |

Глубже в структуру: детали конструкции Keccak

Для понимания архитектуры Keccak важно проследить, как именно работает его "плавильный котел" — permutation-функция Keccak-f. Эта функция применяется многократно, обеспечивая криптографическую стойкость всего алгоритма. В основе Keccak лежит объединение нескольких криптографических операций в каждом раунде:

- Инициализация состояния: заполнение матрицы нулями или начальным вектором.

- Фаза поглощения: введение входных битов по частям с последующим применением permutation.

- Permutation-функция: включает последовательность субопераций: θ, ρ, π, χ и ι.

- Фасовка и извлечение: получение конечного хеша.

Перечень операций внутри permutation

- θ (theta): обеспечивает дифференциальную стойкость — горизонтальное и вертикальное смешивание битов.

- ρ (rho): выполняет циклические сдвиги, перемещая биты внутри матрицы для повышения криптоустойчивости;

- π (pi): перестановка позиций битов, обеспечивающая пространственную диффузию.

- χ (chi): нелинейная трансформация, добавляющая стойкости к линейным атакам.

- ι (iota): добавляет ключевые раундовые константы для защиты против аналитических методов.

Преимущества конструкции Keccak по сравнению с предшественниками

В чем же секрет такой стойкости и гибкости Keccak? Ответ кроется в его архитектуре, которая обладает рядом преимуществ:

| Преимущество | Объяснение |

|---|---|

| Гибкость по длине хеша | Может легко формировать хеши любой длины за счет sponge-конструкции. |

| Высокая стойкость к криптоатакам | Линейные и нелинейные операции, раунды перестановок затрудняют анализ. |

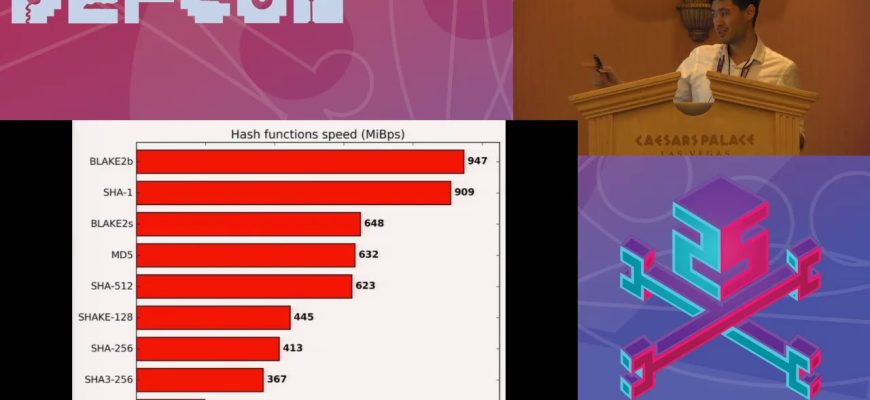

| Эффективность | Высокая скорость выполнения на различных платформах и четкая архитектура. |

| Модель sponge | Обеспечивает простую и надежную работу с данными произвольной длины. |

Практическое применение Keccak

Сегодня Keccak используется не только в стандарте SHA-3, но и успешно применяется в различных областях:

- Криптографические протоколы — обеспечение безопасности коммуникаций.

- Блокчейн и криптовалюты — обеспечение целостности транзакций.

- Цифровые подписи и аутентификация — гарантии подлинности данных.

- Защита паролей — хранение с солью и многократным хешированием.

Будущее и развитие криптографических конструкций

Криптография не стоит на месте, и развитие алгоритмов, это постоянная борьба между криптографами и злоумышленниками. Keccak — это современный стандарт, который уже сегодня свидетельствует о высокой надежности. Но научное сообщество продолжает искать новые подходы и усовершенствования, чтобы обеспечить безопасность данных на годы вперед.

Вопрос: Почему важно использовать конструкцию Keccak вместо старых хеш-функций вроде MD5 или SHA-1?

Наш ответ: Важность перехода на Keccak и, соответственно, SHA-3, обусловлена её высокой стойкостью к современным видам атак, а также возможностью обработки данных произвольной длины. В отличие от MD5 или SHA-1, которые уже скомпрометированы и уязвимы к коллизиям, Keccak использует уникальную архитектуру со сложной последовательностью операций, делающих практически невозможным восстановление исходных данных или предсказание хеша с помощью существующих методов. Это обеспечивает высочайший уровень защиты для приложений, где безопасность — приоритет номер один.

Подробнее

| Криптографические алгоритмы | SHA-3 особенности | Криптография для начинающих | История хеш-функций | Защита данных в блокчейне |

| Криптографические стандарты | Примеры использования Keccak | Криптоустойчивость алгоритмов | Криптографические атаки | Обеспечение безопасности данных |

| Криптографический дизайн | Перспективы развития SHA-3 | Примеры хеш-функций | Борьба против коллизий | Криптоаналитика |

| Ключевые операции криптографии | Масштабируемость алгоритмов | Безопасность через сложность | Современные атакующие методы |