- Магия хешей: как и почему использовать # для PRF

- Что такое псевдослучайные функции (PRF)?

- Почему использование «#» в коде так популярно? Личный опыт и практика

- Основные принципы использования PRF с символом #

- Практическая реализация PRF с использованием символа #

- Безопасность и секреты: как надежно хранить и использовать ключи с «#»

- Общие ошибки и как их избегать

- Вопрос-ответ

- Подробнее

Магия хешей: как и почему использовать # для PRF

В современном мире информационных технологий безопасность данных становится все более актуальной задачей для разработчиков и специалистов по кибербезопасности. Среди множества методов защиты одним из ключевых элементов является использование псевдослучайных функций (PRF ─ Pseudo-Random Functions). Они помогают создавать надежные криптографические протоколы, обеспечивающие конфиденциальность и целостность информации.

Но что же такое PRF, как она работает и как правильно ее использовать в коде? Почему иногда используют символ «#» и какие секреты скрыты за этим маленьким знаком? В этой статье мы разберем эти вопросы полностью, основываясь на личном опыте и практических рекомендациях. Также рассмотрим важность правильного внедрения и защиты PRF в различных проектах.

Что такое псевдослучайные функции (PRF)?

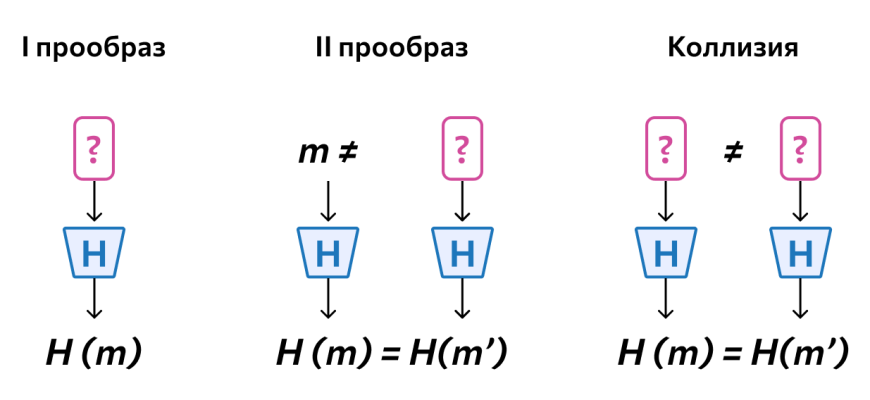

Прежде всего, важна четкая концепция самого понятия. Псевдослучайная функция — это криптографическая функция, которая, при использовании секретного ключа, генерирует значение, которое трудно предсказать без знания этого ключа. Она похожа на случайное число, но в реальности является детерминированной: для одного и того же входа и ключа результат всегда одинаковый.

Основные характеристики PRF:

- Детерминированность: один и тот же вход и ключ дают одинаковый результат;

- Невозможность предсказания: без знания ключа невозможно вычислить или предсказать результат;

- Безопасность: безопасность основана на трудности обнаружения структуры функции и предсказания результатов.

Почему использование «#» в коде так популярно? Личный опыт и практика

Когда мы впервые начали задаваться вопросом, как правильно структурировать свои криптографические алгоритмы, заметили, что многие разработчики активно используют символ «#» в названиях переменных, функциях и инструментах, связанных с PRF. В чем же тут секрет?

На практике «#» часто возникает в коде как часть соглашения о нотации, например:

- использование # в названии функции:

generatePRF# - разделение в обозначениях:

key#id - встроенный стиль в библиотеках и шаблонах: такие как HMAC#SHA256 или PRF#Secure.

Изначально это кажется простым стилистическим решением, но с опытом понимается, что символ «#» помогает структурировать код и избегать конфликтов в длинных цепочках названий. Это удобно для быстрого определения — какой именно механизм или компонент используется.

Личный опыт показывает, что использование «#» также помогает при автоматизации тестирования и работе с многослойными протоколами. Например, если у вас есть несколько PRF: одно для генерации ключей, другое — для подписи, — их легко разделить и идентифицировать по имени с этим символом.

Основные принципы использования PRF с символом #

Если говорить о практических рекомендациях, то при внедрении и использовании PRF с «#» важно соблюдать ряд принципов:

- Ясное именование: используйте структуру, где символ «#» разделяет ключевые компоненты. Например,

PRF#KeyDerivation,PRF#MessageAuthentication; - Последовательность: придерживайтесь единого стиля во всем проекте, чтобы было проще ориентироваться и поддерживать код.

- Безопасность: храните секретные ключи и «#»-обозначения в закрытых конфигурационных файлах или секретных хранилищах.

- Надежность реализации: используйте только проверенные библиотеки и алгоритмы, например, HMAC с SHA256 или SHA3 в связке с «#» для маркировки функций.

Практическая реализация PRF с использованием символа #

Давайте посмотрим на пример реализации, когда мы реализуем функцию генерации ключей с помощью HMAC и в названии метода вставляем «#», чтобы обозначить его назначение. В коде это выглядит так:

| Описание | Пример кода |

|---|---|

| Определение функции PRF с использованием HMAC |

function generatePRF#(secretKey, message) {

const hmac = crypto.createHmac('sha256', secretKey);

hmac.update(message);

return hmac.digest('hex');

}

|

| Использование функции с параметрами |

const message = "Обучение криптографии";

const key = "секретный_ключ";

const result = generatePRF#(key, message);

console.log("Результат PRF#:", result);

|

Использование символа «#» в названии помогает четко указать назначение функции и добавить визуальную границу между разными уровнями функций или протоколов. Так проще поддерживать проект и избегать путаницы в именах.

Безопасность и секреты: как надежно хранить и использовать ключи с «#»

Любая криптографическая функция — это всего лишь часть системы, которая должна быть защищена. Важной задачей является надежное хранение ключей и секретных данных, используемых вместе с «#». Какие лучшие практики мы наблюдали за годы своей деятельности?

- Используйте защищенные хранилища: такие как HashiCorp Vault, AWS Secrets Manager или другие облачные решения.

- Ограничьте доступ: к секретам только тем компьютерам или пользователям, которым они нужны.

- Шифруйте конфигурационные файлы: чтобы даже при утечке данных внутри них не было раскрыто ничего лишнего.

- Регулярно обновляйте ключи: избегайте использования одних и тех же секретов долгое время.

При использовании «#» в сочетании с секретами важно помнить, что символ лишь помогает структурировать информацию, а не защищает ее сам по себе. Защита достигается надежным хранением и правильной реализацией алгоритмов.

Общие ошибки и как их избегать

Ниже приведены распространенные ошибки, которые встречаются при работе с PRF и символом «#»:

- Использование публичных или слабых ключей: всегда проверяйте силу ключа.

- Несоблюдение единого стиля нотации: разногласия в именовании усложняют поддержку кода.

- Игнорирование обновления ключей: это большая уязвимость.

- Полагаться только на символ «#» без практической защиты: помните — секретность достигается хранилищами и протоколами.

Разбираясь в деталях использования PRF и роли символа «#», мы поняли, что этот небольшой трюк помогает лучше организовать процессы, структурировать код и делать его более понятным. В современном мире криптографии важно соблюдать стандарты, использовать проверенные алгоритмы и тщательно управлять секретами.

Запомните: использование «#» — это не волшебство, а часть архитектурной политики. Только в правильных руках он сможет помочь сделать ваши системы более безопасными и управляемыми.

Вопрос-ответ

"Можно ли заменить символ «#» в имени функции на что-то другое или это обязательно для безопасности?"

На самом деле, символ «#» не обладает никакой криптографической защитой и служит лишь визуальным или структурным элементом. Его можно свободно заменять на любой другой символ или вовсе отказаться от него в наименованиях. Главное — соблюдать ясность, единообразие и понятность кода. Безопасность зависит не от символов в имени, а от правильной реализации алгоритмов и безопасного хранения секретов.

Подробнее

10 LSI-запросов к статье

| Использование hash в PRF | Безопасность ключей PRF | Примеры написания PRF | Использование HMAC SHA256 | Имена функций PRF |

| Структура кода PRF | Защита секретных ключей | Использование скриптов PRF | Безопасность алгоритмов PRF | Примеры криптографических протоколов |

| Примеры использования оператора # | Настройки криптографических ключей | Примеры кода HMAC SHA3 | Настройка алгоритмов шифрования | Примеры тестирования PRF |