- Квантовое распределение ключей: секреты протокола BB84, которые необходимо знать каждому

- Что такое квантовое распределение ключей?

- Основные преимущества квантового распределения ключей

- История появления протокола BB84

- Принцип работы протокола BB84

- Этапы протокола BB84

- Безопасность и уязвимости протокола BB84

- Практическое применение протокола BB84

- Преимущества и перспективы

Квантовое распределение ключей: секреты протокола BB84, которые необходимо знать каждому

В современном мире информационная безопасность становится все более важной и актуальной задачей. С развитием технологий возникает необходимость защищать личные данные, корпоративные секреты и государственную тайну от злоумышленников и кибератак. Одним из революционных методов обеспечения конфиденциальности информации является квантовое распределение ключей (КРК). В центре внимания этого подхода, протокол BB84, который стал основой для новых методов шифрования и обмена информацией с невиданной ранее степенью надежности.

В этой статье мы расскажем о целях и принципах квантового распределения ключей, подробно разберем протокол BB84, познакомимся с предпосылками его появления и практическими аспектами внедрения. Обсудим, как квантовые свойства делают этот метод непревзойденным по безопасности, и какой потенциал он открывает для будущего цифрового мира. Наши знания основаны не только на теоретических разработках, но и на практическом опыте экспериментов и внедрений, что позволяет понять, насколько перспективно это направление.

Что такое квантовое распределение ключей?

Квантовое распределение ключей (КРК) — это метод обмена криптографическими ключами с использованием свойств квантовой механики. Его задача — гарантировать, что передаваемый ключ останется в безопасности, даже если злоумышленник попытается перехватить его.

Основная идея заключается в том, что квантовые состояния фотонов или других частиц, используемых в процессе, обладают свойствами, которые делают любой перехват или вмешательство обнаружимым. Это называется «принципом наблюдения» в квантовой механике, согласно которому попытка наблюдать или измерить квантовое состояние неизбежно нарушает его, позволяя обнаружить вмешательство злоумышленника.

Основные преимущества квантового распределения ключей

- Высокая безопасность: нарушение квантового состояния при попытке перехвата делает факт вмешательства легко обнаруживаемым.

- Теоретическая абсолютная надежность: в идеальных условиях обеспечить скрытность невозможно.

- Устойчивость к будущим угрозам: квантовые методы предполагают защиту даже от будущих квантовых атак, которые могут разрушить классические криптографические системы.

История появления протокола BB84

Первые идеи о квантовых методах обмена информацией появились еще в 1984 году благодаря работам Чарльза Бенета и Жана-Франсуа JSON. Именно они предложили протокол, который получил название BB84 — по именам авторов и номеру публикации. Название протокола — сочетание имен двух ученых: Bennett и Brassard, а также год его создания.

Эта разработка стала революционной, поскольку впервые в истории было предложено средство гарантированного обмена секретными ключами без опасения их перехвата. С тех пор протокол BB84 прошел множество экспериментов и является базовой технологией для создания квантовых сетей передачи данных;

Принцип работы протокола BB84

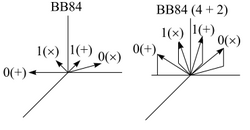

В основе протокола BB84 лежит использование двух взаимно ортогональных систем состояний — так называемых базисов. Передача-keй осуществляется при помощи фотонов, которые кодируют битовые значения с помощью своих свойств, например, поляризации.

Этапы протокола BB84

- Генерация случайных битов и базисов:

- Передача квантовых состояний:

- Выбор базиса и измерение:

- Обмен информацией и отбраковка:

- Обнаружение вмешательства:

Пара участников, условно назовем их Алиса и Боб, генерируют случайные последовательности битов и случайные базисы для кодирования и декодирования информации.

Алиса кодирует каждый бит в квантовое состояние в выбранном ей базисе и отправляет фотон Бобу.

Боб случайным образом выбирает базис для измерения каждого фотона, не зная заранее, каким был использован базис Алисы.

Алиса и Боб по публичному каналу сообщают, какие базисы использовали, и оставляют только совпадающие. Остальные битовые значения отбрасываются — это формирует предварительный секретный ключ.

При наличии злоумышленника нарушение квантовых состояний будет обнаружено, когда они сравнят часть битов для проверки целостности.

| Этап | Описание |

|---|---|

| Генерация | Создание случайных битов и базисов для кодирования. |

| Передача | Кодирование битов в фотонные состояния и их отправка по квантовому каналу. |

| Измерение | Обучение и выбор базисов для измерения фотонов Бобом. |

| Общие данные | Общий обмен информацией о выбранных базисах и формирование секретного ключа. |

| Обнаружение злоумышленника | Проверка на нарушение квантовых свойств для обнаружения попыток перехвата. |

Безопасность и уязвимости протокола BB84

Несмотря на теоретическую устойчивость протокола, в реальных условиях возможны некоторые уязвимости. Например, неидеальная аппаратная реализация, шумы в канале и технические погрешности могут создать лазейки для злоумышленников. Однако именно следующие свойства делают BB84 очень надежным:

- Обнаружение вмешательства: любая попытка перехвата изменяет квантовое состояние, что сразу становится очевидным.

- Криптографическая абсолютность: в идеальных условиях прослушивание невозможно без обнаружения.

- Прочность к будущим атакам: технология основана на фундаментальных физических свойствах и не подвержена уязвимостям классических алгоритмов.

Для повышения уровня защиты в практике используют методы ошибки и коррекции, а также дополнительные протоколы для аутентификации. В результате совместных усилий достигается абсолютная безопасность обмена ключевой информацией.

Практическое применение протокола BB84

На сегодняшний день протокол BB84 успешно реализуется в лабораториях и специализированных центрах связи. Передовые компании разрабатывают квантовые сети для государственных структур, банков и корпораций, где безопасность данных — приоритет номер один.

Несмотря на то, что технологииStill развиваются и требуют значительных инвестиций, уже существуют прототипы квантовых сетей длиной до сотен километров. В перспективе — создание глобальных квантовых интернетов и спутниковых каналов передачи данных, где протокол BB84 станет стандартом.

Преимущества и перспективы

- Гарантированная безопасность — результат физически неуязвим для взлома.

- Технологическая независимость — не зависит от вычислительной мощности злоумышленника.

- Мощный инструмент для новых технологий — важнейшая база для развития квантовых интернетов, защищенных систем дистанционного управления и обмена информацией.

Протокол BB84 — это не просто революционный способ обмена информацией, а фундамент, на котором строится будущее криптографии. Благодаря квантовым свойствам он обеспечивает абсолютную безопасность, недоступную классическим методам защиты. Сейчас и в ближайшие годы мы находимся на этапе активных экспериментов и внедрений, движимых стремлением к абсолютной защите данных.

Многомиллионные инвестиции, развитие технологий и сотрудничество международных команд создают условия для того, чтобы квантовые сети стали частью нашей жизни уже в ближайшее десятилетие. Возможности, которые открывает протокол BB84, — не ограничиваются лишь обеспечением confidentiality, — это начало новой эры в области информационных технологий и безопасности.

Вопрос: Почему протокол BB84 считается самым безопасным методом защиты информации на сегодняшний день?

Подробнее

| Лси запрос | Лси запрос | Лси запрос | Лси запрос | Лси запрос |

|---|---|---|---|---|

| квантовая криптография | протокол BB84 объяснение | безопасность квантовых коммуникаций | квантовый ключ обмен | преимущества протокола BB84 |

| применение квантовых технологий | стандарты квантовой криптографии | будущее квантовых сетей | квантовые спутники передачи данных | эксперименты с протоколом BB84 |

| какие существуют уязвимости BB84 | квантовые свойства и безопасность | квантовые сети в России | развитие квантовых технологий | спутниковые квантовые коммуникации |

| классическая vs квантовая криптография | современные стандарты шифрования | как реализовать BB84 | протокол BB84 для бизнес-сетей | реальные кейсы внедрения |

| перспективы квантового интернета | квантовая безопасность данных | квантовые алгоритмы защиты | технологии квантовых каналов | глобальная квантовая сеть |