- Квантовое распределение ключей: Протокол E91, как обеспечить максимальную безопасность коммуникаций

- История появления и базовые принципы квантовой криптографии

- Что такое протокол E91?

- Как работает протокол E91?

- Этапы реализации протокола E91

- Преимущества и ограничения протокола E91

- Как преодолеть ограничения?

- Практическое применение протокола E91 сегодня

- Что дальше?

- Ответы на вопросы

Квантовое распределение ключей: Протокол E91, как обеспечить максимальную безопасность коммуникаций

В современном мире, где информационная безопасность становится одной из самых важных задач, криптография занимает ключевое место․ Несмотря на развитие классических методов шифрования, именно квантовые технологии и протоколы, основанные на квантовой механике, обещают новую эру защищенных коммуникаций․ Одним из таких революционных решений является протокол E91, который использует уникальные свойства квантовой запутанности для генерации идеально безопасных ключей․ В этой статье мы разберемся, что такое протокол E91, как он работает, и почему именно он считается вершиной квантовых методов защиты данных․

История появления и базовые принципы квантовой криптографии

В первой половине 20-го века развитие квантовой физики открыло новые горизонты для технологий передачи информации․ Открытие квантовой запутанности — феномена, при котором состояние частицы мгновенно связывается с состоянием другой, независимо от расстояния — стало прорывом в области теоретической криптографии․ Именно эти свойства легли в основу различных протоколов квантовой криптографии, среди которых особое место занимает протокол E91, предложенный французским физиком Аленом Эккартом в 1991 году․

В классической криптографии безопасность основана на сложности математических задач, например, факторизации больших чисел․ В квантовой криптографии, напротив, безопасность обеспечивается фундаментальными законами физики, что делает взлом практически невозможным․

Что такое протокол E91?

Протокол E91 — это экспериментальный метод распределения квантовых ключей, использующий феномен запутанности и идеи теории Джона Белла о несостоятельности локальных скрытых переменных․

Главная идея заключается в том, что два участника (называемые обычно Алиса и Боб) отправляют друг другу запутанные частицы, измеряя их свойства в различных базисах․ Анализируя результаты измерений, участники могут определить наличие или отсутствие попыток перехвата и, в случае их отсутствия, создать абсолютно секретный ключ для шифрования данных․

Достоинства протокола E91:

- Высокая степень безопасности благодаря квантовой запутанности․

- Обнаружение вмешательства с помощью теста по неравенству Белла․

- Устойчивость к теоретическим атакам — невозможность подделки запутанных пар без обнаружения․

Как работает протокол E91?

Рассмотрим подробнее, как на практике реализуется протокол E91․ Основная последовательность действий выглядит следующим образом:

- Генерация запутанных пар: Источник создает набор пар частиц, свойства которых в определенных измерительных базисах оказываются связаны квантовой запутанностью․

- Передача частиц участникам: Каждая пара разделяется так, чтобы каждое звено оказалась у отдельных участников, Алисы и Боба․

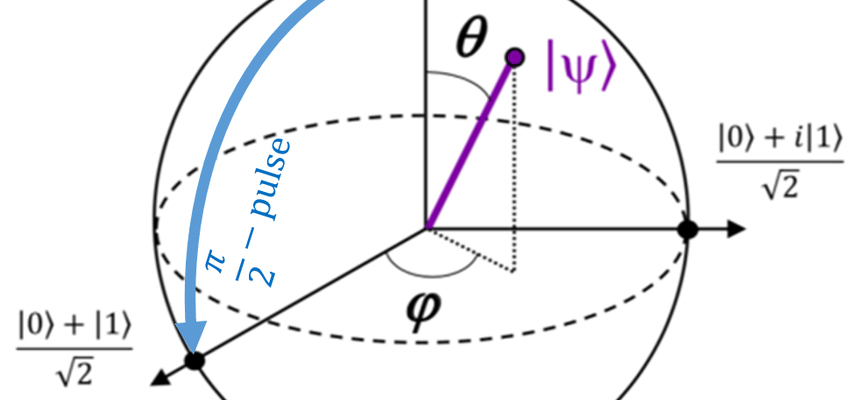

- Измерения в случайных базисах: Участники выбирают случайным образом различные измерительные основания и производят измерения своих частиц․

- Обмен результатами: После серии измерений Алиса и Боб делятся выбранными базисами и результатами для анализа․

- Обнаружение вмешательства: Проверка тестовыми статистическими методами нарушения неравенства Белла позволяет определить, есть ли внешние вмешательства или прослушка․

- Генерация секретного ключа: В случае отсутствия вмешательства, результаты измерений, совпадающие в определенных базисах, превращаются в шифровальный ключ․

Этапы реализации протокола E91

| Этап | Описание | Особенности |

|---|---|---|

| Генерация запутанных пар | Создание пар частиц в кунтовой запутанности и их распределение участникам․ | Задача обеспечения высокой скорости и точности генерации․ |

| Измерения в базисах | Измерение свойств частиц в случайных или предопределенных базисах․ | Выбор базисов влияет на обнаружение вмешательств и качество ключа․ |

| Анализ результатом | Проверка статистических совпадений и нарушения неравенства Белла․ | Обеспечивает уверенность в отсутствии прослушки․ |

| Создание ключа | Обработка совпавших результатов для формирования секрета․ | Непосредственно влияет на безопасность дальнейших коммуникаций․ |

Преимущества и ограничения протокола E91

Преимущества:

- Абсолютная безопасность, основанная на физических принципах․

- Функционирование вне зависимости от сложности вычислительных мощностей противника․

- Обнаружение попыток вмешательства на этапе генерации ключа․

Ограничения:

- Необходимость наличия высокой точности оборудования для генерации и измерения запутанных пар․

- Кривые алгоритмы и сложность реализации в больших масштабах․

- Чувствительность к внешним шумам и потерям в линии передачи․

Как преодолеть ограничения?

Современные исследования направлены на создание устойчивых методов компенсации шумов, развитие технологий генерации пар, а также на интеграцию квантовых протоколов в реальные сети․ Регулярное совершенствование оборудования, расширение экспериментальных баз, а также тесное взаимодействие между теоретиками и практиками научных центров обеспечивают продвижение к широко распространенному применению квантовых протоколов․

Практическое применение протокола E91 сегодня

Несмотря на теоретическую сложность, протокол E91 уже нашел применение в нескольких передовых научных лабораториях и компаниях, занимающихся разработкой защищенных каналов связи․ В рамках организаций правительства, военных и крупных корпораций уже происходит активное тестирование систем квантовой криптографии, использующих протокол E91 или его модификации․

К примеру, в Китае и Европе ведутся активные разработки по созданию квантовых сетей, где защита информации достигается именно благодаря использованию запутанных пар и соблюдению принципов протокола E91․ Также некоторые национальные проекты создают прототипы для телевидения, банковских транзакций и правительственных коммуникаций․

Что дальше?

Объемы и качество интерфейса для пользователей в ближайшее десятилетие обещают значительно расшириться․ Новые материалы, более устойчивые к шумам и потерям при передаче, а также усовершенствованные методы генерации запутанных пар — всё это будет способствовать тому, что квантовое распределение ключей станет стандартом безопасности, а протокол E91, одним из его основ․

Ответы на вопросы

Вопрос: Можно ли полностью избавиться от возможности прослушки при использовании классических методов шифрования, или квантовые протоколы — единственный способ обеспечить абсолютную безопасность?

В условиях стремительно развивающегося мира информационных технологий и повышения риска киберугроз, квантовая криптография и протоколы вроде E91 становятся той новой защитой, которая строится на законах природы, а не на сложных уравнениях․ Хотя внедрение таких технологий ещё связано с определенными техническими сложностями, перспектива полной защищенности коммуникаций благодаря квантовым свойствам кажется уже ближайшей реальностью․ Надеемся, что в ближайшие годы мы станем свидетелями не только теоретического прорыва, но и практических решений, обеспечивающих безопасность наших данных на высшем уровне․

Подробнее

| 1 | Квантовая запутанность и безопасность | Что такое квантовая запутанность | Запутанность в криптографии | Как использовать запутанность | Примеры запутанных пар |

|---|---|---|---|---|---|

| 2 | Теория неравенства Белла | Нарушение неравенства Белла | Тесты неравенства Белла | Как проверить запутанность | Обнаружение вмешательства |

| 3 | История протокола E91 | Создатель протокола E91 | Первые эксперименты | Примеры реализации | Мнение ученых |

| 4 | Практическое применение | Квантовая связь | Квантовые сети | Технологии ШПД | Защита в реальном времени |

| 5 | Современные вызовы | Проблемы передачи данных | Технические сложности | Меры по их устранению | Будущее квантовых технологий |